漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-015357

漏洞标题:社工某大型网站设计公司客户重要信息泄露

相关厂商:ibevision先见网络传播

漏洞作者: 路人甲

提交时间:2012-11-28 17:18

修复时间:2013-01-12 17:19

公开时间:2013-01-12 17:19

漏洞类型:重要敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-28: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-01-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

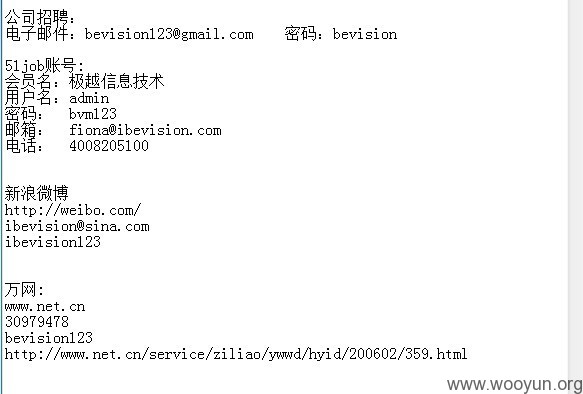

某大型网站设计公司存在目录遍历漏洞,将公司重要内容(招聘网站、微博等用户名密码)和客户重要信息(后台登陆用户名密码,备案信息)以文件形式存贮在某服务器上,没有进行加密可直接查看;对用户和自身有极大风险;

详细说明:

ibevision设计公司将公司信息(招聘、微博等密码)和用户信息(后台登陆密码)以文件形式存储在某托管服务器中,google爬虫成功遍历;使用简单google社工搜索:

intext:pwd OR password intext:user OR 用户名 filetyp:txt 就可以搜索到

公司网站:www.ibevision.com

漏洞证明:

http://thinklab-eyewear.com/files/Work/Others/Kevin/http%E9%93%BE%E6%8E%A5.txt

文件所在位置

在google中根据关键字搜索

文件中部分内容,包括招聘网站信息,V微博信息等

根据用户名密码可成功登陆

修复方案:

建议在服务器上将敏感信息删除,更改相关内容的密码

对服务器上做规避,降权等操作,阻止目录遍历;

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝