漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014481

漏洞标题:莫泰酒店内部上网认证系统存在漏洞,可导致大量敏感信息外泄

相关厂商:莫泰酒店连锁

漏洞作者: Welsmann

提交时间:2012-11-07 17:28

修复时间:2012-12-22 17:29

公开时间:2012-12-22 17:29

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-12-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

莫泰酒店内部供客人使用的上网认证系统存在漏洞,可以取得服务器权限,访问数据库,获取莫泰工作人员邮箱账号和密码,从而得到莫泰酒店内部大量数据,话说,莫泰是如家旗下的?

详细说明:

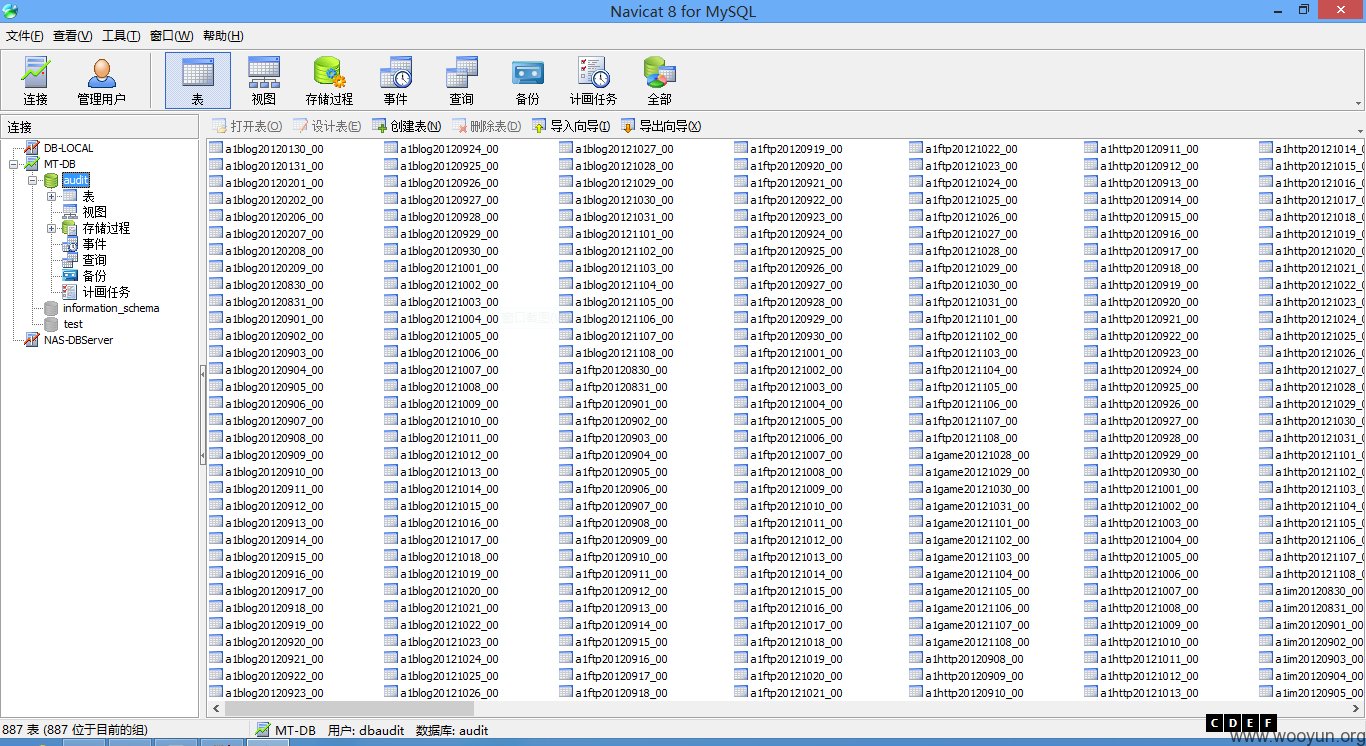

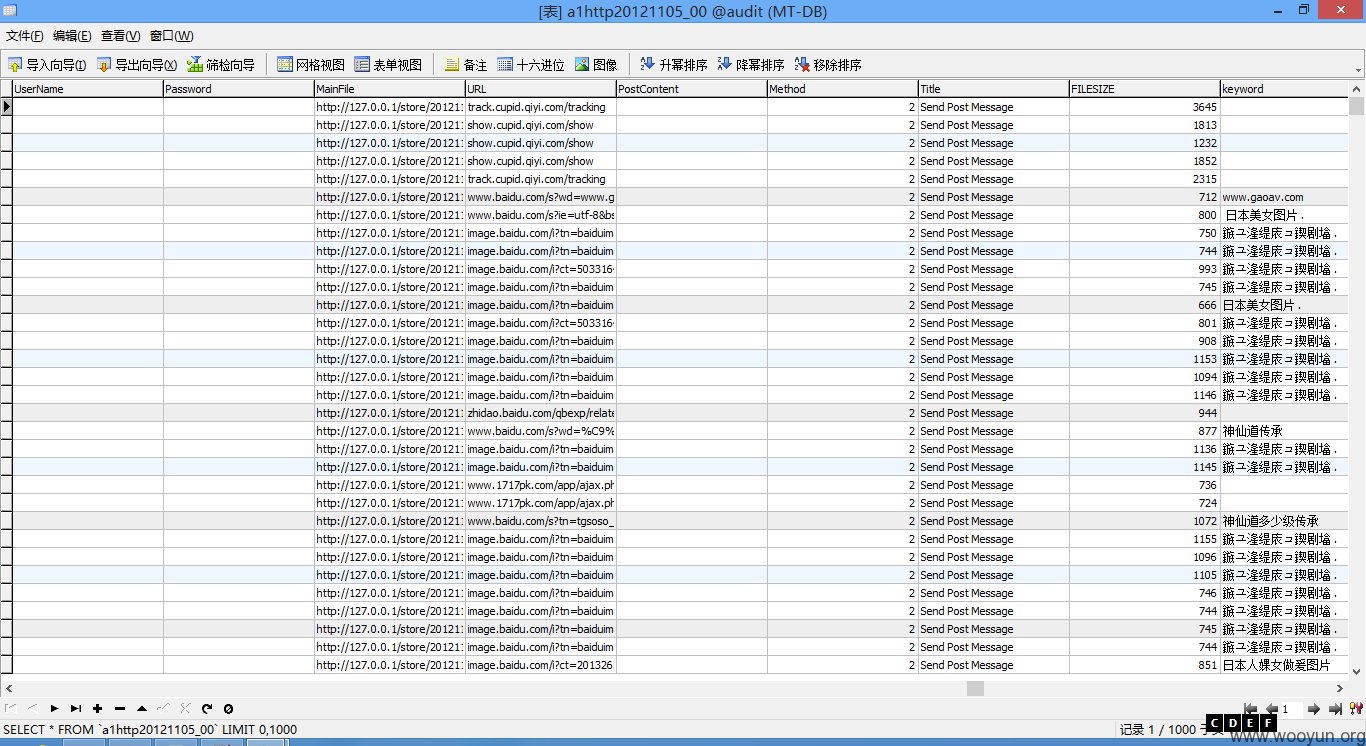

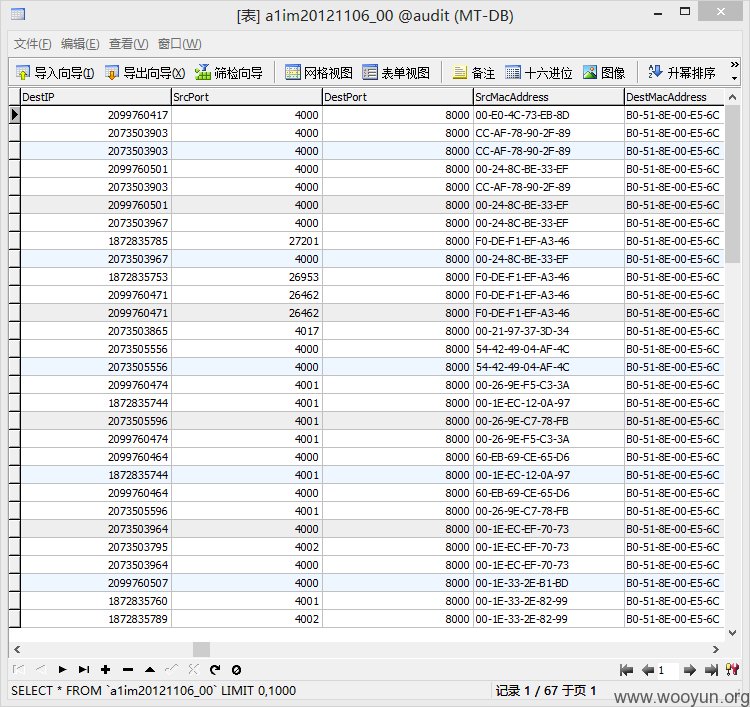

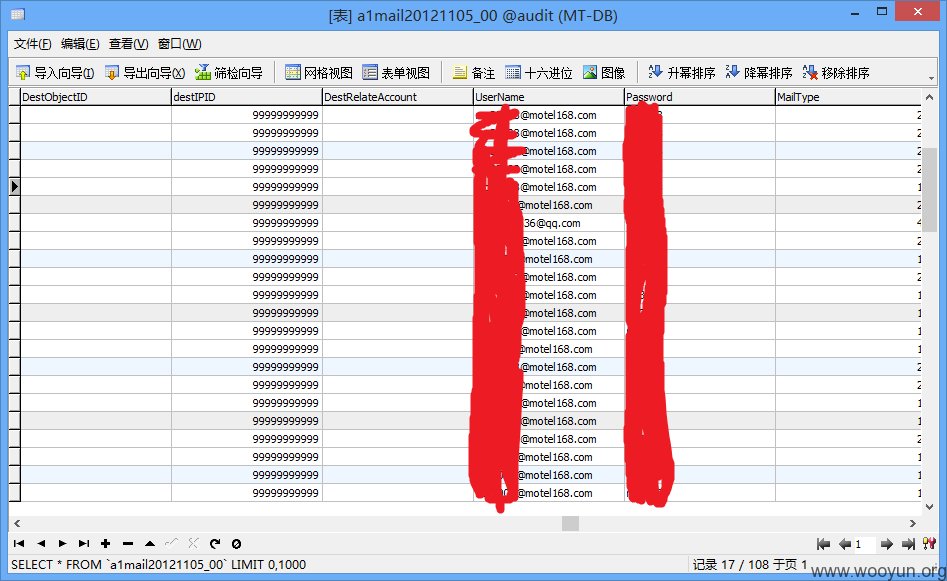

问题出在酒店内的上网认证系统上,SSH2框架,很不幸的Struts命令执行漏洞存在,根据这个漏洞,直接登录到服务器,发现是root账号,顺利读取到数据库配置文件连接上数据库,发现这个酒店监控很变态啊,从聊天软件、博客、网页访问、邮件、社交网站、论坛这几个大类每天各生成一张表,详细记录所有客房内客人的上网信息,包括但不限于MAC地址,目标地址,用户名密码,网页标题等,如果是邮件,每一封邮件都会被备份,这个也太恐怖了。。!!

漏洞证明:

修复方案:

这么详细的监控有必要吗???而且是保留一年的数据啊有木有!!!!!!!!

修复方式大家都懂的。

版权声明:转载请注明来源 Welsmann@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝