漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014224

漏洞标题:猫扑验证码设计缺陷,扫号10万,成功破解782个

相关厂商:猫扑

漏洞作者: lijiejie

提交时间:2012-11-02 13:55

修复时间:2012-11-07 13:56

公开时间:2012-11-07 13:56

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-02: 细节已通知厂商并且等待厂商处理中

2012-11-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

猫扑登录页验证码,可以绕过,进行暴力破解。

详细说明:

猫扑登录页的验证码, http://passport.mop.com/login

无法发挥作用,这表现在:

即便出现了验证码,也可以不用输入验证码,直接绕过进行登录。

这属于最低级的一种验证码,也即:防得住人,防不住程序。

破解测试时发现,一秒钟可扫上百个帐号。

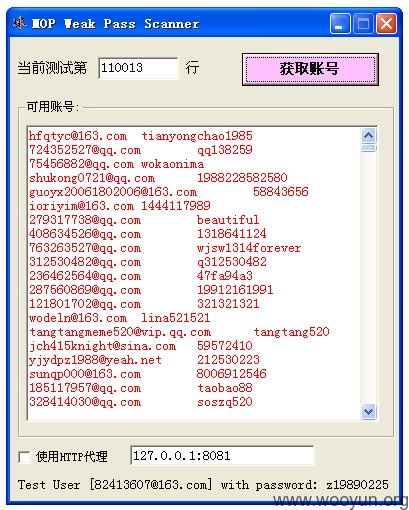

使用流出的CSDN帐号(密码)进行测试,扫号10万,成功破解782个。

漏洞证明:

修复方案:

1. 解决验证码可以绕过的问题,一旦出现验证码,就必须输入验证码才可完成认证。

2. 一个IP在3小时内登录错误率到达上限(例如80%),强制要求输入验证码。 (个人思路)

3. 友情提醒: 攻击者在暴力破解时候,一般是不会带cookie/session的,不能把cookie作为唯一的依据。

3. 使用流出的各种帐号(例如600万CSDN)扫库,找到那些密码被泄露的用户,临时停用其帐号,发送短信/Email通知其修改密码,进行激活。

版权声明:转载请注明来源 lijiejie@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-11-07 13:56

厂商回复:

最新状态:

暂无