漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013989

漏洞标题:苏宁某站PHP源码压缩包泄露+绝对路径泄露+XSS

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: Seay

提交时间:2012-10-28 19:14

修复时间:2012-12-12 19:14

公开时间:2012-12-12 19:14

漏洞类型:重要敏感信息泄露

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-28: 细节已通知厂商并且等待厂商处理中

2012-10-29: 厂商已经确认,细节仅向厂商公开

2012-11-08: 细节向核心白帽子及相关领域专家公开

2012-11-18: 细节向普通白帽子公开

2012-11-28: 细节向实习白帽子公开

2012-12-12: 细节向公众公开

简要描述:

苏宁某站PHP源码压缩包泄露+绝对路径泄露+某站XSS

详细说明:

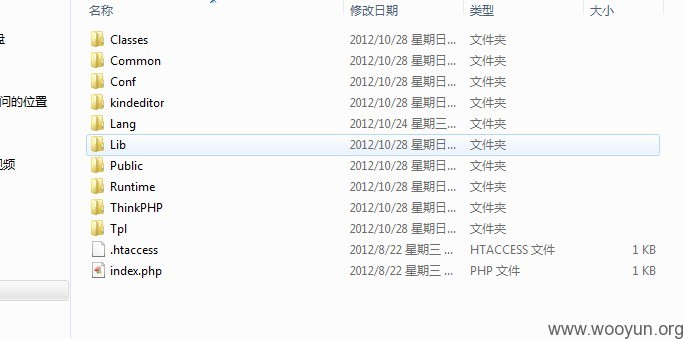

源码地址:http://bbs.suning.com/ques.zip thinkphp源码,看源码数据库为root权限。

根据压缩包名字找到对应的程序:http://bbs.suning.com/ques/

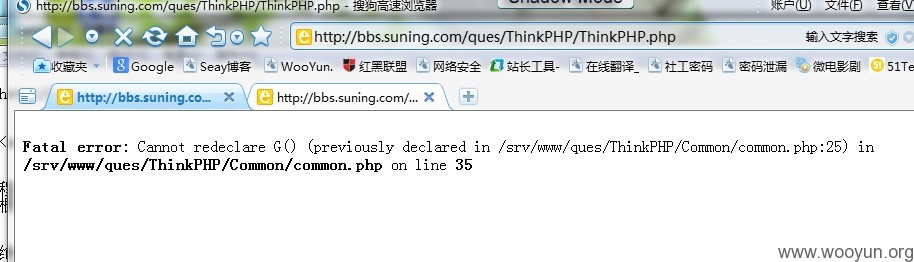

绝对路径泄露:http://bbs.suning.com/ques/ThinkPHP/ThinkPHP.php

路径:/srv/www/ques/ThinkPHP/Common/common.php

XSS:https://member.suning.com/emall/LogonForm?storeId=10052&catalogId=10051&URL=http%3A%2F%2Fonline.suning.com%3A80%2Fwebchat%2Findex.jsp%3FtabId%3D--%3E%27%22%3E%3CH1%3EXSS%40HERE%3C%2FH1%3E

漏洞证明:

修复方案:

很简单的东西,有时间继续再继续找漏洞,求礼物

版权声明:转载请注明来源 Seay@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-10-29 18:03

厂商回复:

感谢您对苏宁易购网站的关注,我们已经跟进解决中。

最新状态:

暂无