漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013411

漏洞标题:PHPCMS后台上传SHELL,28岁处男

相关厂商:phpcms

漏洞作者: y0ur

提交时间:2012-10-16 16:14

修复时间:2012-11-30 16:14

公开时间:2012-11-30 16:14

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-16: 细节已通知厂商并且等待厂商处理中

2012-10-16: 厂商已经确认,细节仅向厂商公开

2012-10-19: 细节向第三方安全合作伙伴开放

2012-12-10: 细节向核心白帽子及相关领域专家公开

2012-12-20: 细节向普通白帽子公开

2012-12-30: 细节向实习白帽子公开

2012-11-30: 细节向公众公开

简要描述:

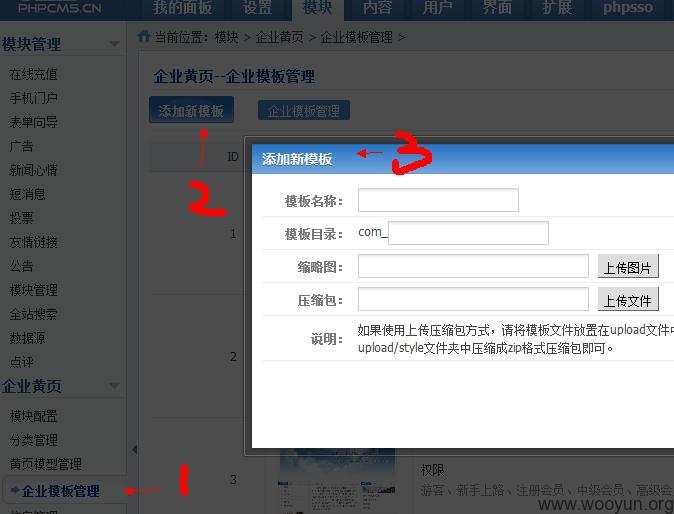

后台可以直接把PHP木马直接上传。原理非常简单。

详细说明:

点击模块 企业模版管理 添加企业模版。然后添加一个ZIP的压缩包。ZIP压缩包里面放个PHP木马,后面大家都懂了。解压路径在

解压不成功 木马路径会在缓存文件中

/caches/caches_yp/uptemplate/木马名称.php

如果解压成功

phpcms\templates\default\yp\模版目录/木马名称.php (名称是自己写的)

http://www.chcw.com.cn/caches/caches_yp/uptemplate/phpspy.php 证据!

漏洞证明:

修复方案:

把上传解压后的文件再仔细检查下名字。进行必要的重命名!

版权声明:转载请注明来源 y0ur@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2012-10-16 16:43

厂商回复:

该问题属于管理员上传不安全文件导致。

最新状态:

暂无