漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012334

漏洞标题:街旁网两处处XSS漏洞(存储型+反射型)

相关厂商:街旁网

漏洞作者: insight-labs

提交时间:2012-09-18 11:17

修复时间:2012-09-23 11:18

公开时间:2012-09-23 11:18

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:4

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-18: 细节已通知厂商并且等待厂商处理中

2012-09-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

街旁网在处理处理个人信息时过滤不严格,导致产生XSS漏洞。

另外,还有使用的wordpress的程序,其中的XSS漏洞没有修补。

详细说明:

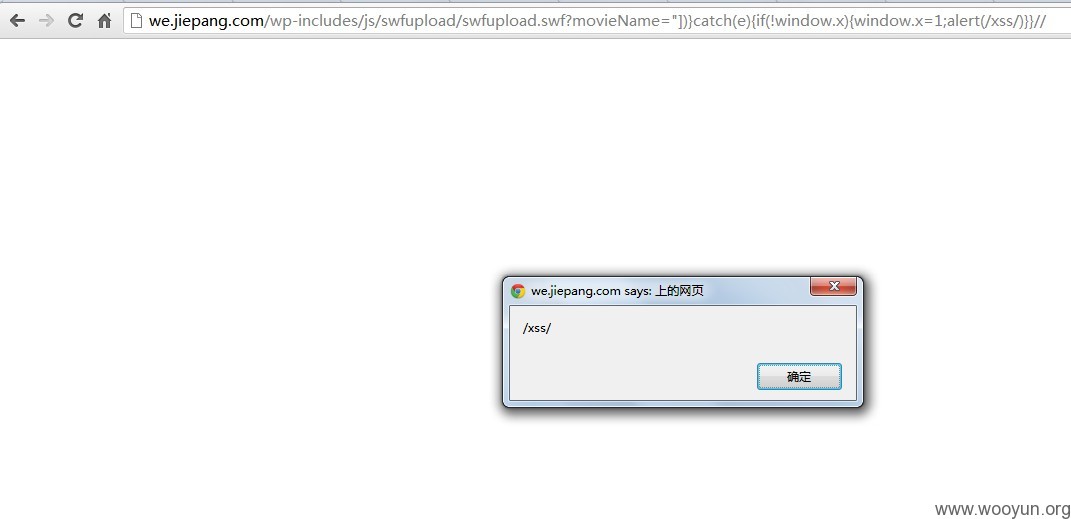

wordpress 的xss漏洞如下。

http://we.jiepang.com/wp-includes/js/swfupload/swfupload.swf?movieName=%22])}catch(e){if(!window.x){window.x=1;alert(/xss/)}}//

存储型XSS说明

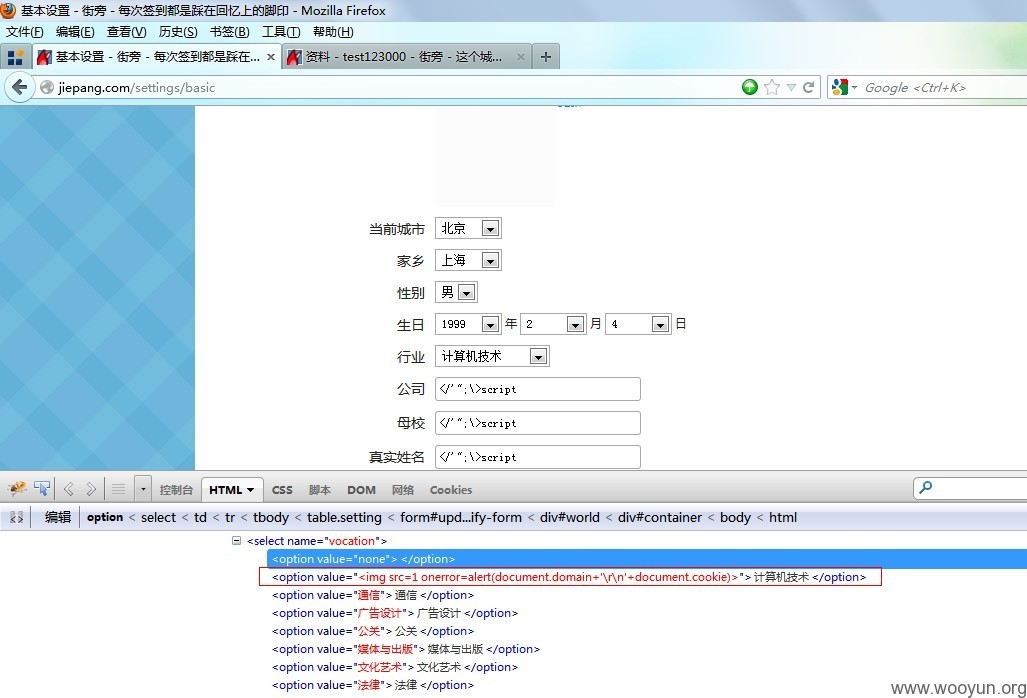

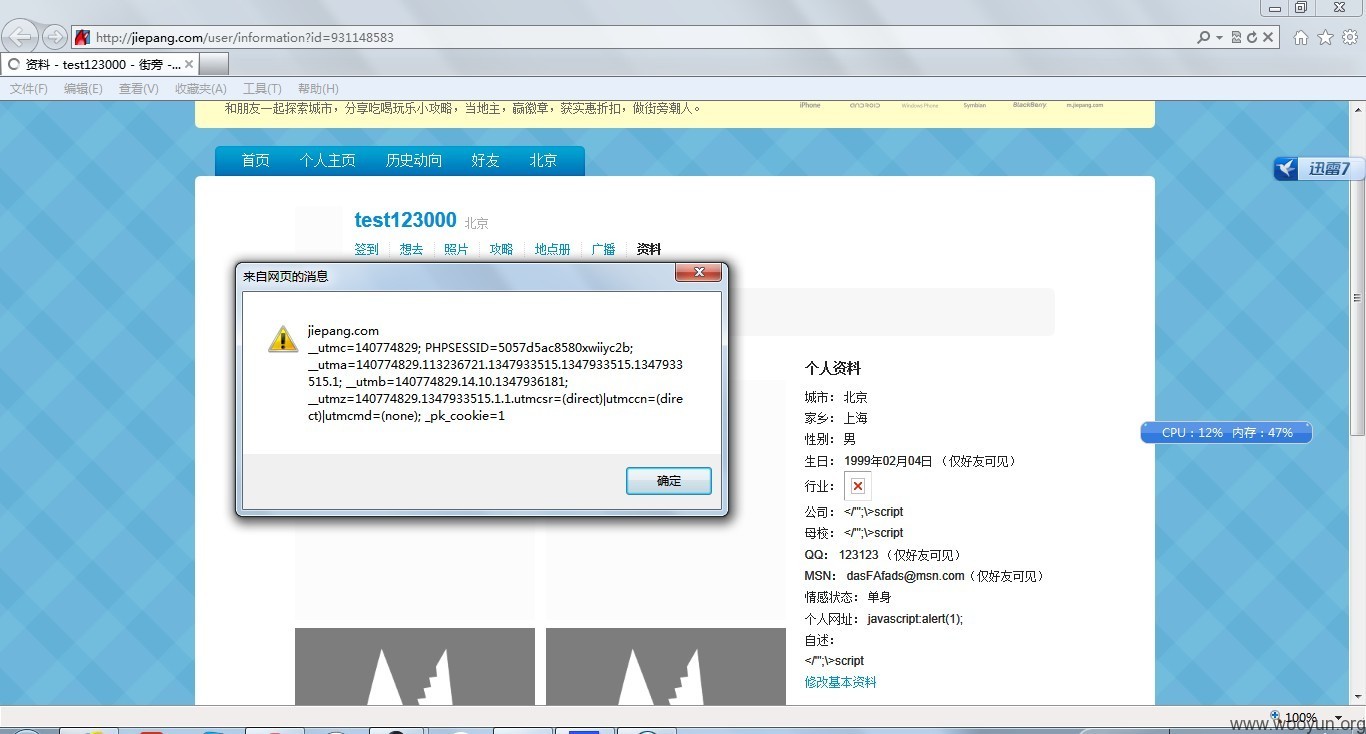

我这里使用FixFox的firebug组件 ,对修改个人信息的表单进行修改(使用burpsuite更好方便了),保存后,访问个人信息页面即触发漏洞。

漏洞证明:

修复方案:

过滤……

worepress的如果没用请删除掉。或者更换其他的。

版权声明:转载请注明来源 insight-labs@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-09-23 11:18

厂商回复:

最新状态:

暂无