漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012235

漏洞标题:湖南移动分站上传过滤不严谨,导致任意文件上传执行。

相关厂商:湖南移动分站服务器

漏洞作者: eyegod

提交时间:2012-09-15 11:51

修复时间:2012-10-30 11:52

公开时间:2012-10-30 11:52

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-15: 细节已通知厂商并且等待厂商处理中

2012-09-19: 厂商已经确认,细节仅向厂商公开

2012-09-29: 细节向核心白帽子及相关领域专家公开

2012-10-09: 细节向普通白帽子公开

2012-10-19: 细节向实习白帽子公开

2012-10-30: 细节向公众公开

简要描述:

湖南移动分站过滤不严谨,导致任意文件上传执行。

详细说明:

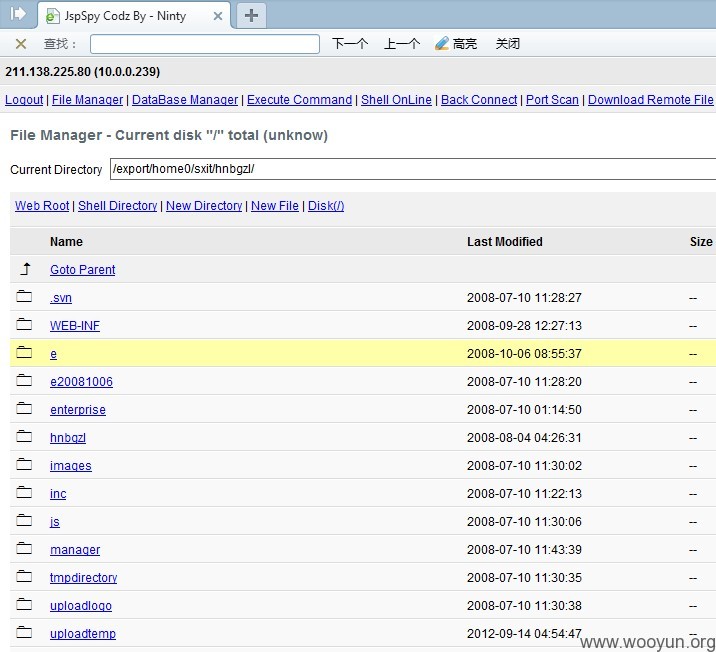

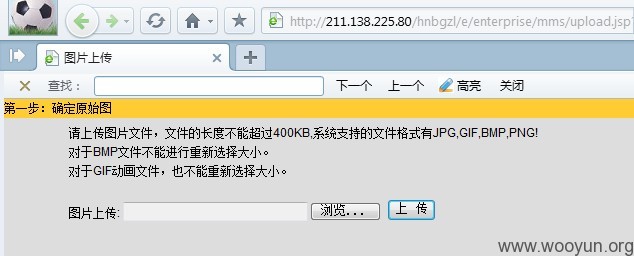

http://211.138.225.80/hnbgzl/e/enterprise/mms/upload.jsp?id=2

—————————————————————————————————————————

<!--

function setURL(){

var theurl = document.all.imgurl;

var theval = theurl.value;

if( theval == "" || theval.indexOf("http://")<0 ){

alert("请输入图片正确的url");

theurl.focus();

return;

}

document.all.geturlbtn.disabled = true;

setResult( theval, 0, 0 );

}

function checkURL(){

var theval = document.all.imgurl.value;

if( theval == "" || theval.indexOf("http://")<0 ){

alert("请输入图片正确的url");

document.all.imgurl.focus();

return false;

}

return true;

}

function checkFile(){

var theval = document.all.imgfile.value;

if( theval == "" ){

alert("请选择图片!");

document.all.imgfile.focus();

return false;

}

var ext=theval.substr(theval.lastIndexOf(".")+1);

ext=ext.toUpperCase();

if(ext!="PNG"&&ext!="JPG"&&ext!="GIF") {

alert("注意:文件类型必须是jpg,gif,png等。并注意格式!");

document.all.imgfile.focus();

return(false);

}

return true;

}

//-->

漏洞证明:

修复方案:

动动脑子

版权声明:转载请注明来源 eyegod@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2012-09-19 23:10

厂商回复:

CNVD确认漏洞并复现所述情况,转由CNCERT国家中心统一协调中国移动集团公司处置。

按完全影响机密性,部分影响完整性进行评分,rank=8.47*1.0*1.3=11.011

最新状态:

暂无