漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-02962

漏洞标题:新浪微博注册首页SQL注入

相关厂商:新浪

漏洞作者: 夜。缠绵、

提交时间:2011-10-10 01:57

修复时间:2011-10-11 19:38

公开时间:2011-10-11 19:38

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:3

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-10-10: 细节已通知厂商并且等待厂商处理中

2011-10-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

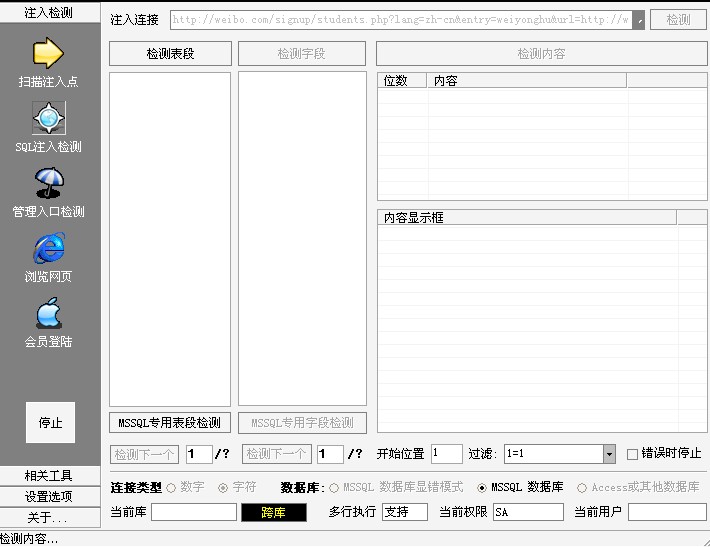

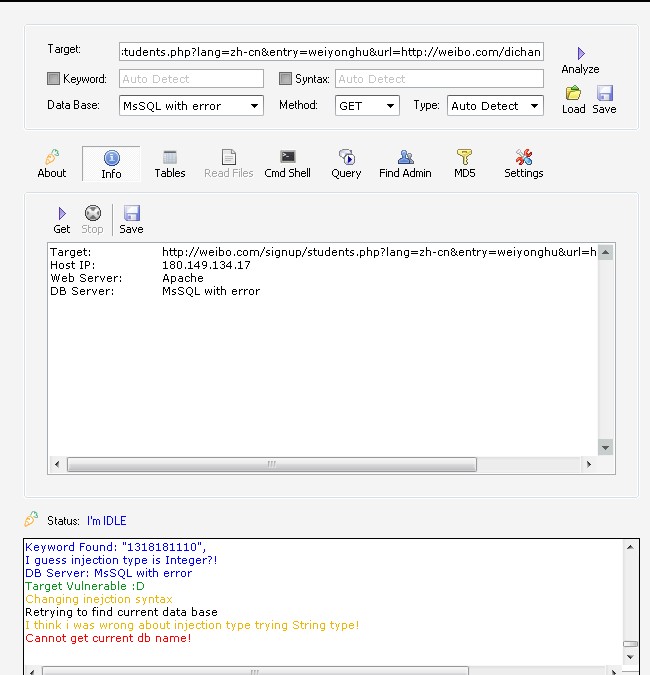

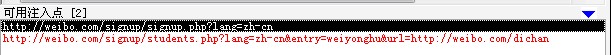

地址一:http://weibo.com/signup/students.php?lang=zh-cn&entry=weiyonghu&url=http://weibo.com/dichan

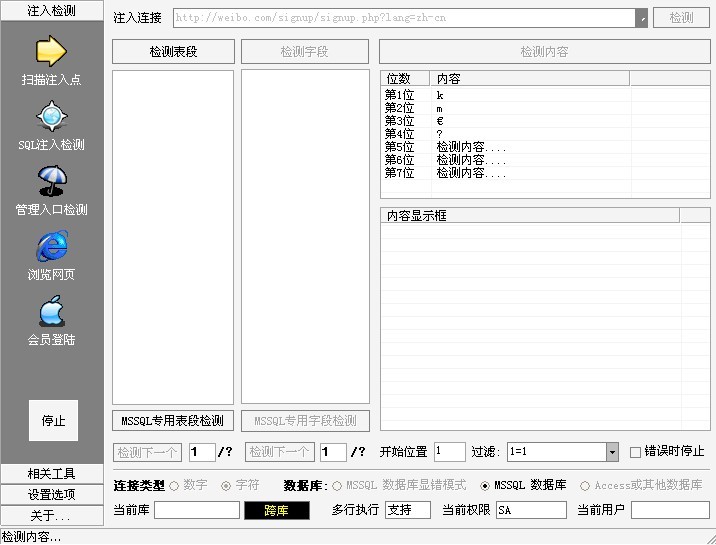

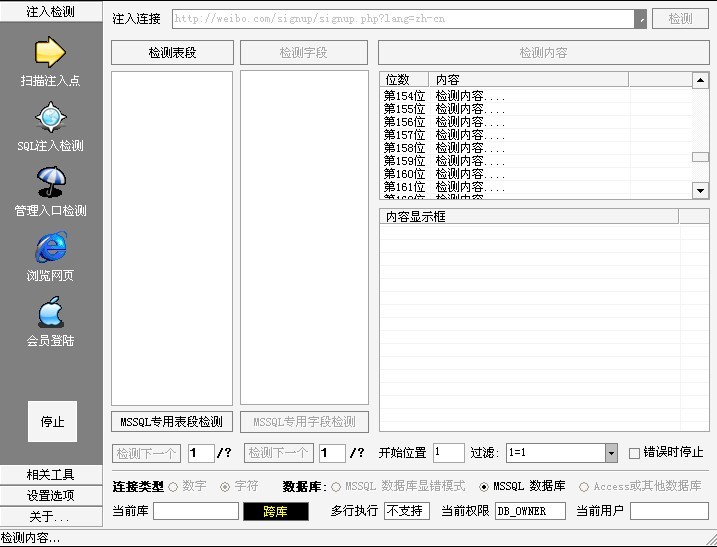

地址二:http://weibo.com/signup/signup.php?lang=zh-cn

详细说明:

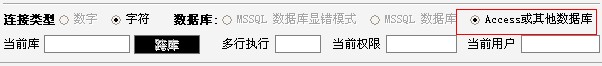

本来只有地址一有注入点不过检测地址一的时候跳出地址二的入口也有注入点,所以一并提上来了。会经常跳数据库access表段字段多难检测的问题基本不大,跳到MYsql就会出现SA跟DB_owner可以跨出数据库,不过你数据库名弄那么长基本上很难跨出。

地址一:http://weibo.com/signup/students.php?lang=zh-cn&entry=weiyonghu&url=http://weibo.com/dichan

地址二:http://weibo.com/signup/signup.php?lang=zh-cn

漏洞证明:

修复方案:

我也来句“你懂的”

版权声明:转载请注明来源 夜。缠绵、@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2011-10-11 19:38

厂商回复:

最新状态:

2011-10-11:误报