漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2010-0974

漏洞标题:TomPDA的XSS可获取访问用户cookie

相关厂商:TomPDA.com

漏洞作者: Alan

提交时间:2010-12-16 21:21

修复时间:2010-12-22 00:00

公开时间:2010-12-22 00:00

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2010-12-16: 细节已通知厂商并且等待厂商处理中

2010-12-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

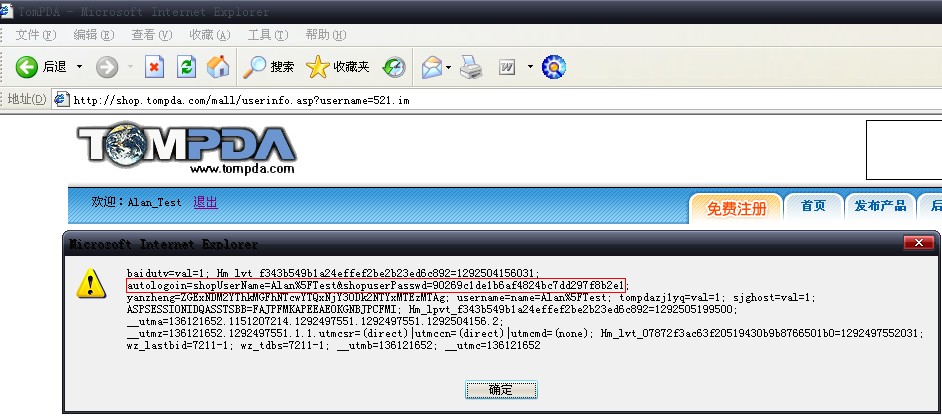

用户访问XSS页面后,会弹出有关cookie信息帐号密码等信息的提示框;

若被利用重新制作一个页面,插入该含有XSS的页面并获取提示框内容;

管理员访问后则会被窃取这些cookie资料,并存储在入侵者手中,

从而达到入侵者的目的.(除此之外的方法有很多)

详细说明:

1.注册页面:

2.注册后修改资料中的Email并且插入XSS语句

3.当登录中的B访问该插入XSS语句A的个人资料时,则弹出提示框显示B用户的cookie信息.

A获取该cookie信息的方法有很多,简单列举两个:

(1)有B的QQ,要求开着远程并访问C页面,当弹出提示框时,A截图保留.

(2)让B访问已构造好的页面,跳转至C页面并通过手段保存提示框内容.

拿到管理员信息后可通过后台拿shell阿,又是商城站..各种利用吧..

别的XSS语句我没测试,希望负责人能负责到底,把各种神马的XSS都过滤了吧..

漏洞证明:

修复方案:

版权声明:转载请注明来源 Alan@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2010-12-22 00:00

厂商回复:

漏洞Rank:3 (WooYun评价)

最新状态:

2010-12-22:十分感谢,我们已经修复了相关问题