两个SSRF都比较鸡肋,但仍值得一试。

第一个SSRF位于:

只能返回HTTP Status。可以探测指定的端口是否开放web服务(如80,8360,8080,8000),以及相应的资源是否存在。

第二个SSRF位于diy主题:

default_lock_wallpaper.url等多个参数均可以构造。可以把我们指定URL的图片合成到一张新图片上。

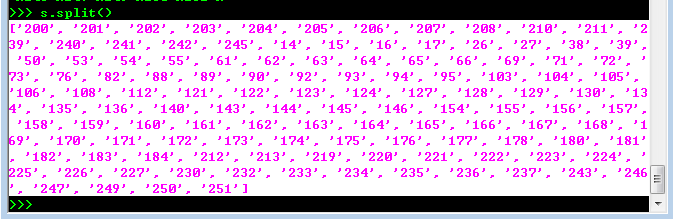

对于第一处,简单示例获取C段对应开放8360的主机。得到:

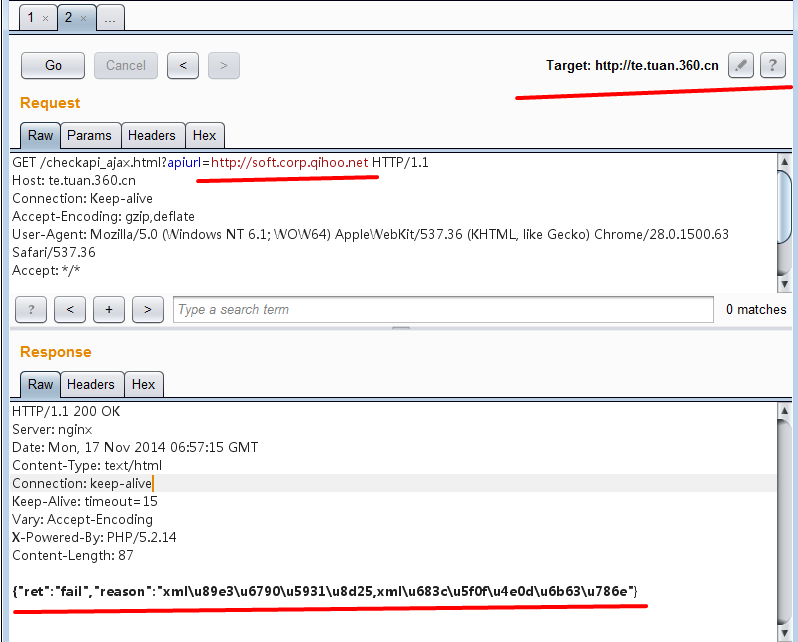

比如,我们可以探测那些外网无法访问的资源。

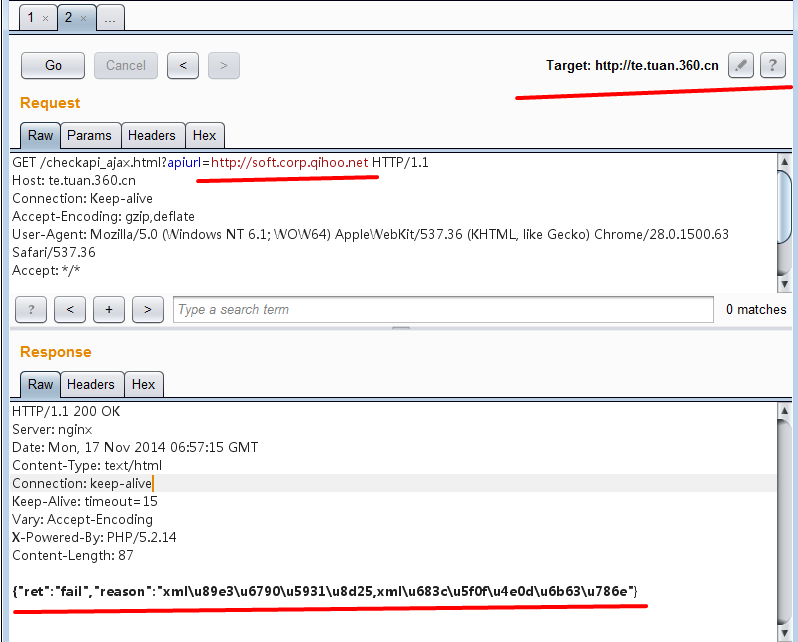

地址http://soft.corp.qihoo.net,ping之后得到10.108.79.189。正常情况外网肯定无法访问。但是漏洞1可以探测到目标主机的,并且返回的是200,如图:

提示XML格式不正确,说明已经下载成功。

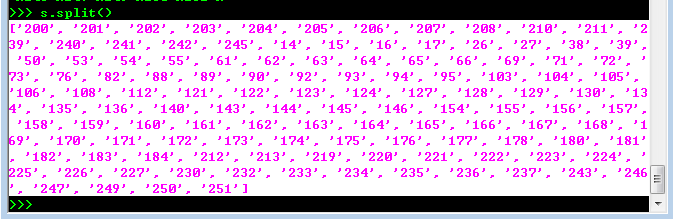

扫一个C段,继续探测内网开放80端口的主机,得到10.108.79.189段大量80提供web服务的主机:

8360端口的web服务也很多,不再截图。

利用这个漏洞可以盲打内网,限制极大,例如尝试利用structs命令执行漏洞反弹shell output回来。

下面继续说第二个漏洞。它的作用更鸡肋,帮我们把Server能访问到的web图片合成出来,搬到外网来。尝试合成内网几个favicon.ico的时候遇到点问题,似乎并未成功。

节约时间,就找了几个外网无法访问的资源来合成。仅说明问题存在:

如图,可以看到220.181.156.102:8360/favicon.ico的模样: