漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0212136

漏洞标题:一条命令执行导致的凌源钢铁内网慢游/内网N台机器沦陷/涉及到的数据不可枚举

相关厂商:凌源钢铁股份有限公司

漏洞作者: 路人甲

提交时间:2016-05-23 23:40

修复时间:2016-07-08 15:40

公开时间:2016-07-08 15:40

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-23: 细节已通知厂商并且等待厂商处理中

2016-05-24: 厂商已经确认,细节仅向厂商公开

2016-06-03: 细节向核心白帽子及相关领域专家公开

2016-06-13: 细节向普通白帽子公开

2016-06-23: 细节向实习白帽子公开

2016-07-08: 细节向公众公开

简要描述:

凌源钢铁集团有限责任公司(简称凌钢)始建于1966年,是集采矿、选矿、冶炼、轧材为一体的钢铁联合企业。公司坐落在中华文明之光红山女神的故乡——辽宁省凌源市。经40多年发展建设,凌钢的生产能力由最初的10万吨铁、7万吨钢、5万吨材发展到年产钢能力达350万吨。下辖凌钢股份(上市公司)等7个全资、控股子公司和7个直属分厂、6个参股公司。

中国500强公司之一!

http://www.lggf.com.cn/

详细说明:

内网渗透,有时候离我们很远,有时候却很近。

一条命令,一个弱口令,一个备份文件......

一切的信息均可以深入,而一切的深入都没有进行!

漏洞证明:

问题ip:**.**.**.**/

对应的url:http://**.**.**.**/

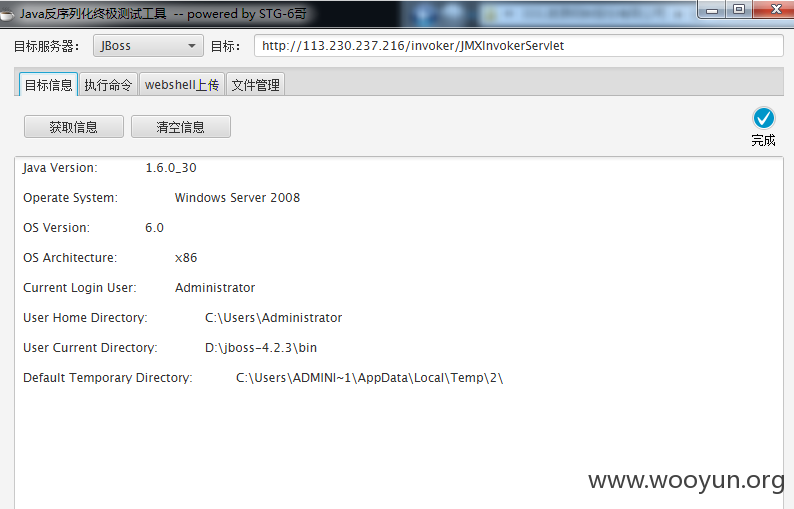

**.**.**.**/invoker/JMXInvokerServlet

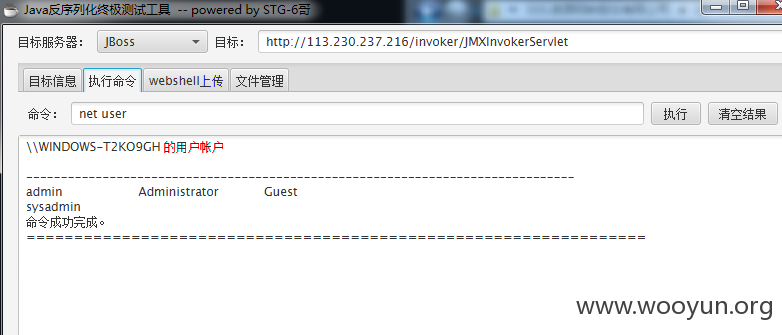

可执行命令,导致任意用户添加,服务器直接沦陷!

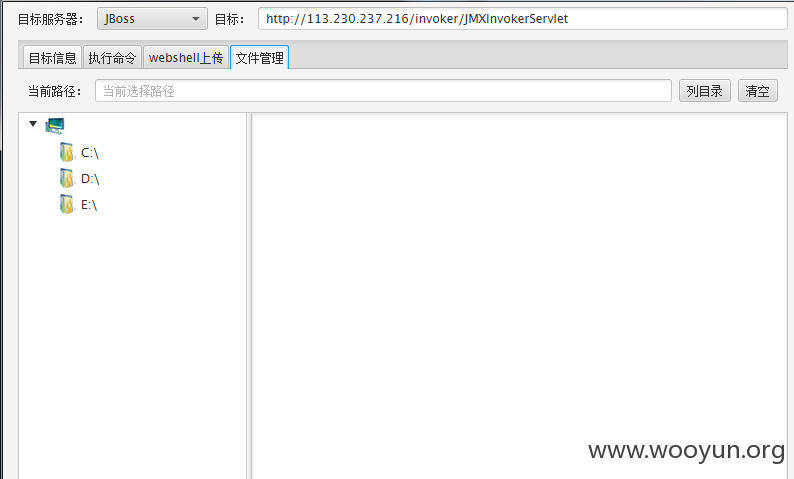

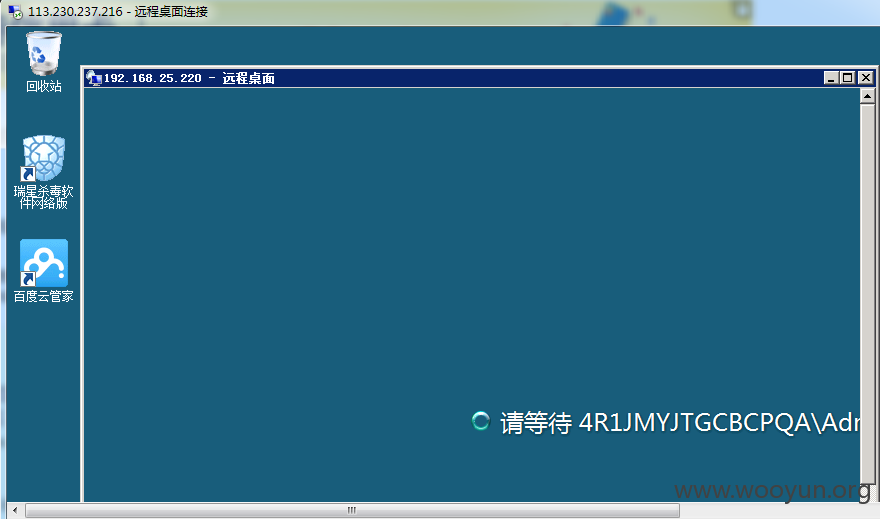

事情到了这一步,已经获取了服务器的权限!主站的所有数据,资料,都沦陷!但我们还可以接着深入!

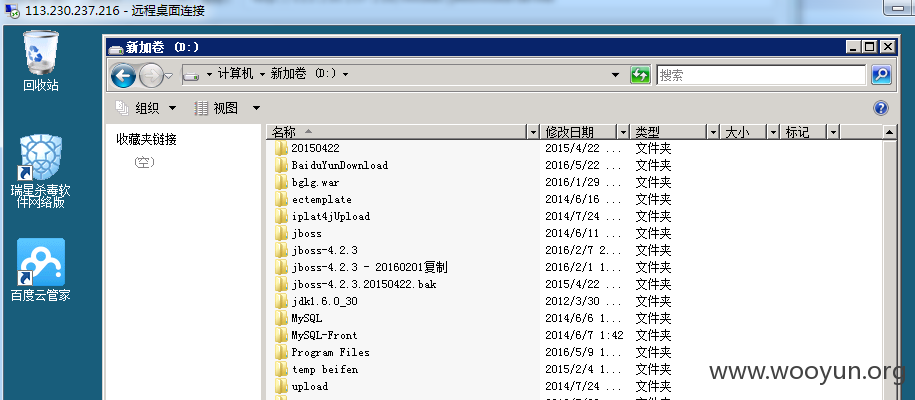

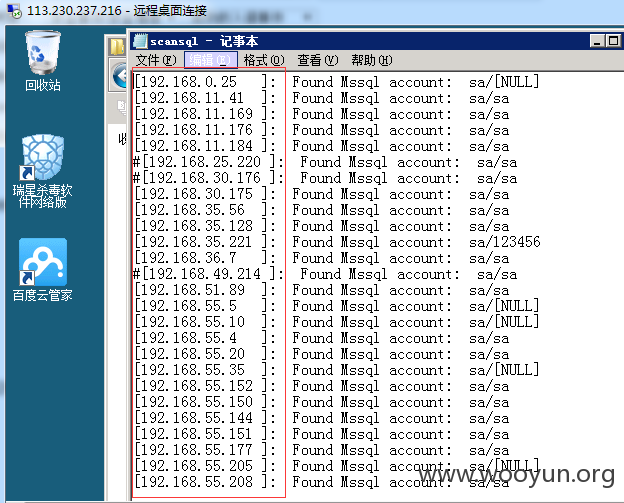

拿到了内网的一台服务器。我们下一步应该是扫弱口令了~

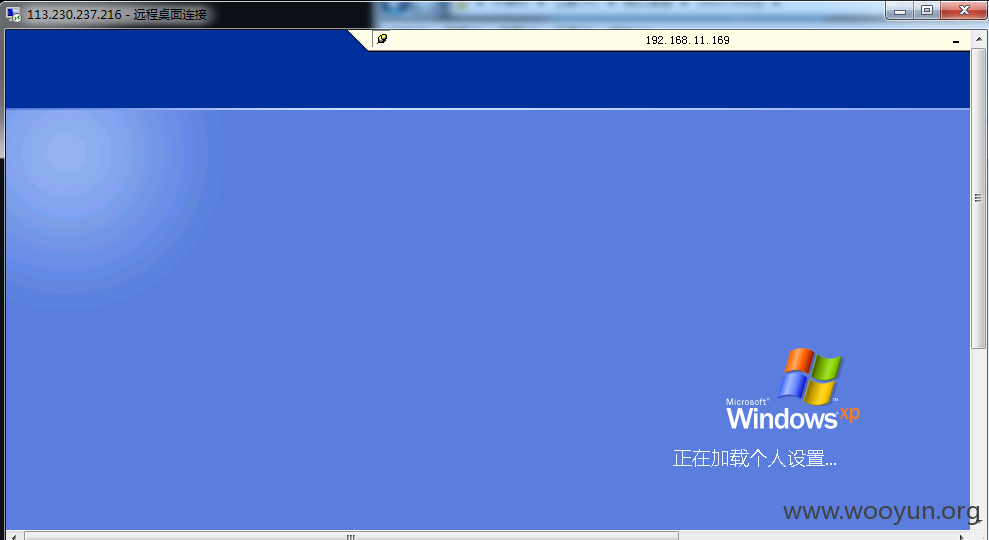

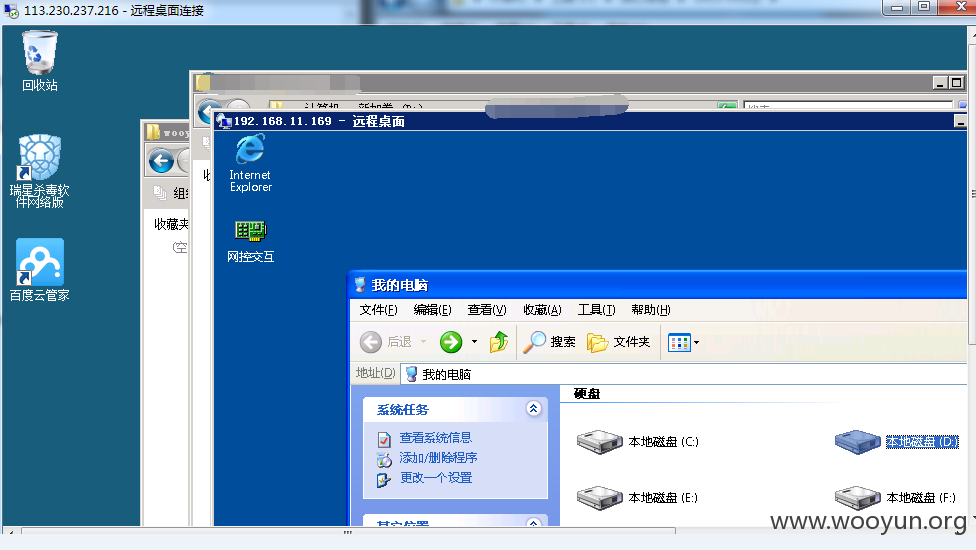

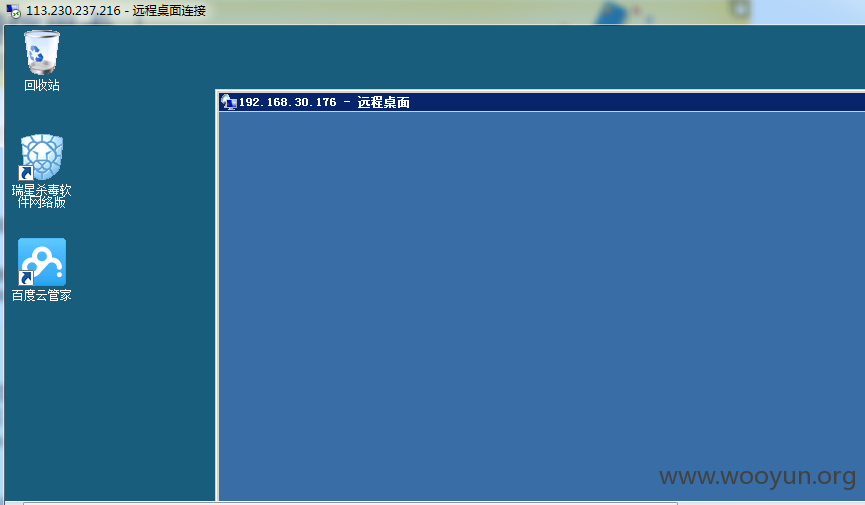

接下来向目标出发,可以尝试各种办法,可根据自己收集的相关密码去尝试各种登陆,这里要提的是处于内网的web一般比较薄弱,可以从web入手。

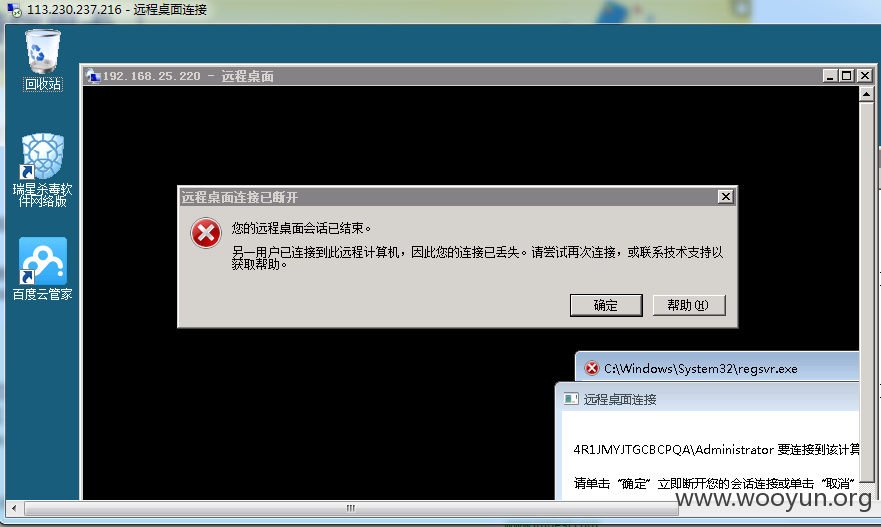

很不幸,我扫到了一个加域服务器sql server 弱口令,这个弱口令正是在我收集的密码当中,而且我进到服务器之后域管理员也在线处于断开状态,不用想太多,开个shift后门直接切过去,然后你想要的域控服务器就是你的了。

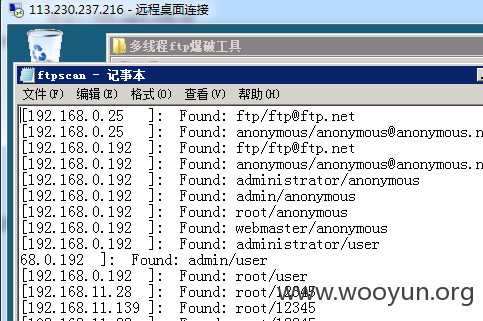

ftp,mssql,mysql,等等。

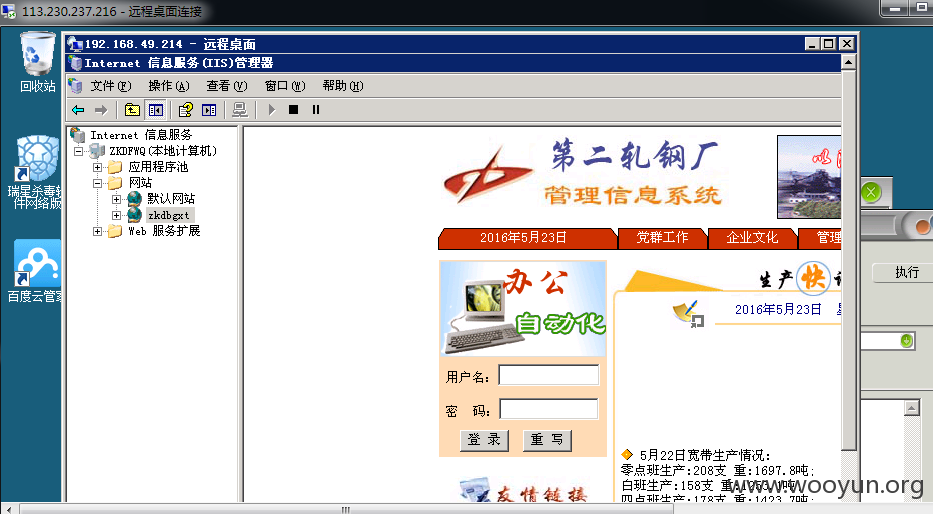

通过mssql弱口令提权,拿到了N台内网服务器,又涉及到很多资料!数据!

ftp弱口令

N多数据泄露。均未动!

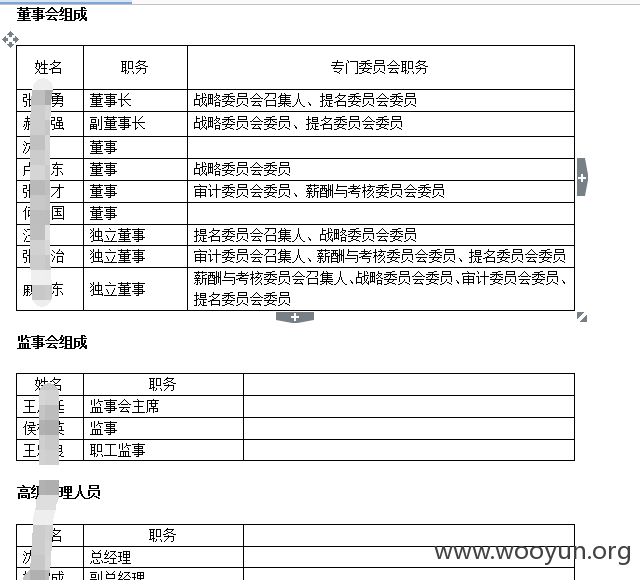

来几张不敏感的信息截图!重要的数据没有下载!

基本是所有数据都泄露。

客户数据,交易数据,内部一切数据....等等

本来是想继续进行的,后来想想也没必要继续进行了。服务器基本全部沦陷!厂商赶快修复吧!

修复方案:

来一次大规模的检查!及时更新java反序列!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-05-24 15:39

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向能源行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无