漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0209721

漏洞标题:美丽说某处信息泄露(20W用户信息/部分订单)

相关厂商:美丽说

漏洞作者: 路人甲

提交时间:2016-05-17 15:40

修复时间:2016-07-01 17:30

公开时间:2016-07-01 17:30

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-17: 细节已通知厂商并且等待厂商处理中

2016-05-17: 厂商已经确认,细节仅向厂商公开

2016-05-27: 细节向核心白帽子及相关领域专家公开

2016-06-06: 细节向普通白帽子公开

2016-06-16: 细节向实习白帽子公开

2016-07-01: 细节向公众公开

简要描述:

不是美丽说的锅,队友不靠谱。

详细说明:

首先这个信息是在github发现的数据库连接信息。

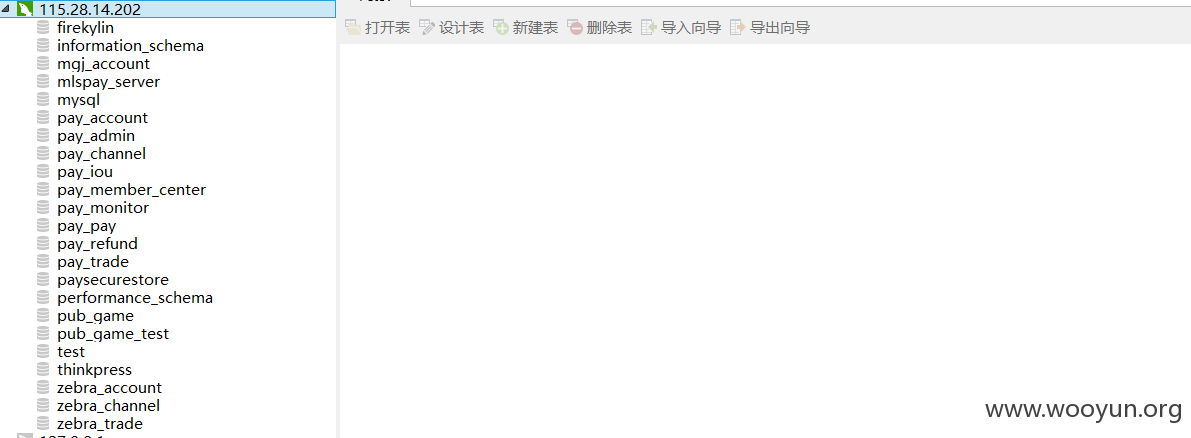

IP是阿里巴巴数据中心的,青岛,看样子应该不是你们的数据库,测试应该也不是,某个开发拿出来的数据吧

https://github.com/piaoxj/bankchannel/blob/efaebdebddbbb5f2be340a9852619cd9ea8a7ebf/pay-channel-access/src/main/profiles/dev/config/jdbc.properties

jdbc.slave.url=jdbc:mysql://115.28.14.202:3306/pay_channel2?useUnicode=true&characterEncoding=UTF-8

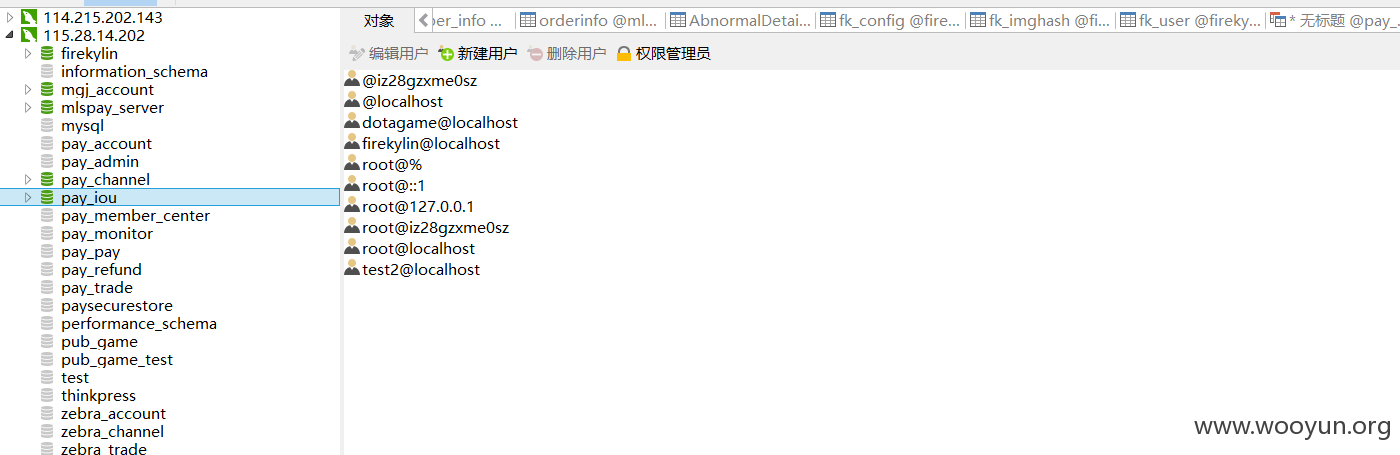

jdbc.slave.username=root

jdbc.slave.password=PUB199313

密码都是生日

大部分的库都是pay相关

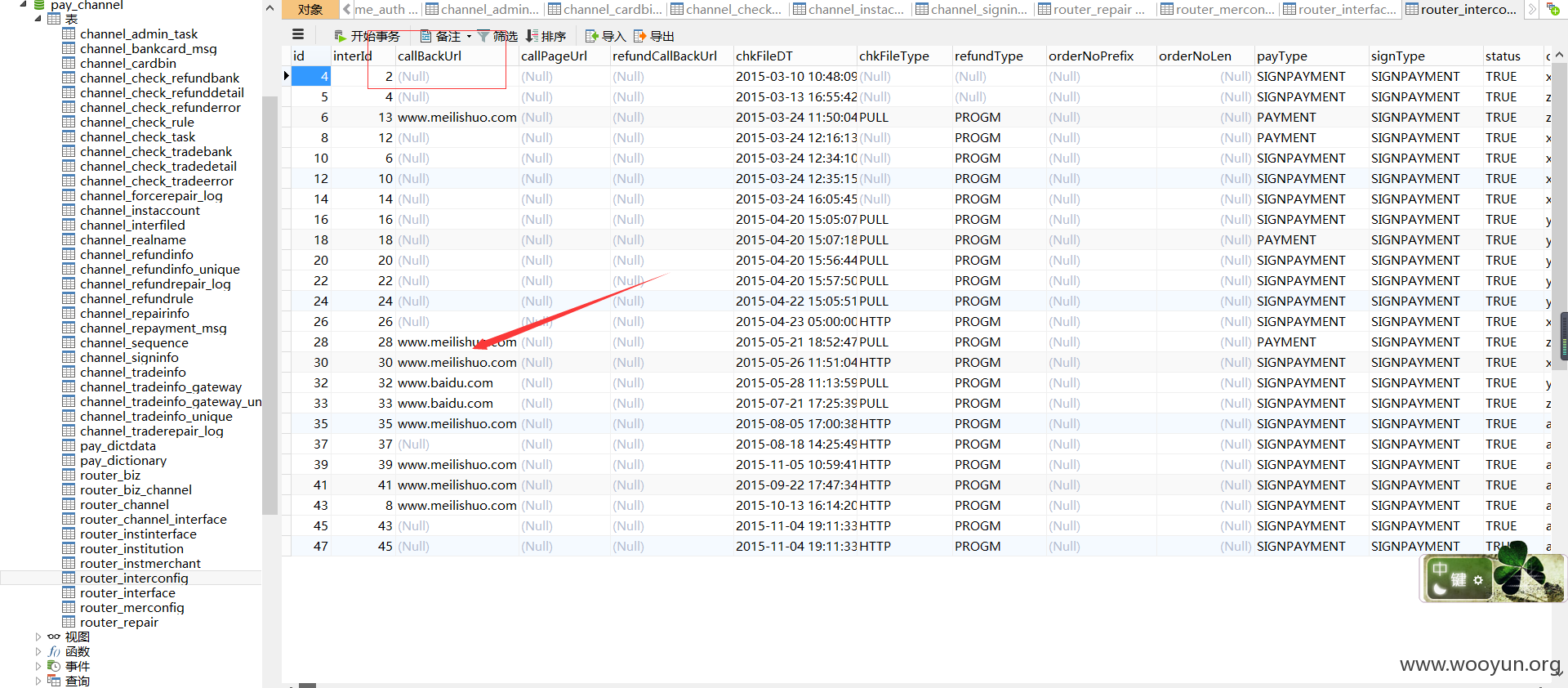

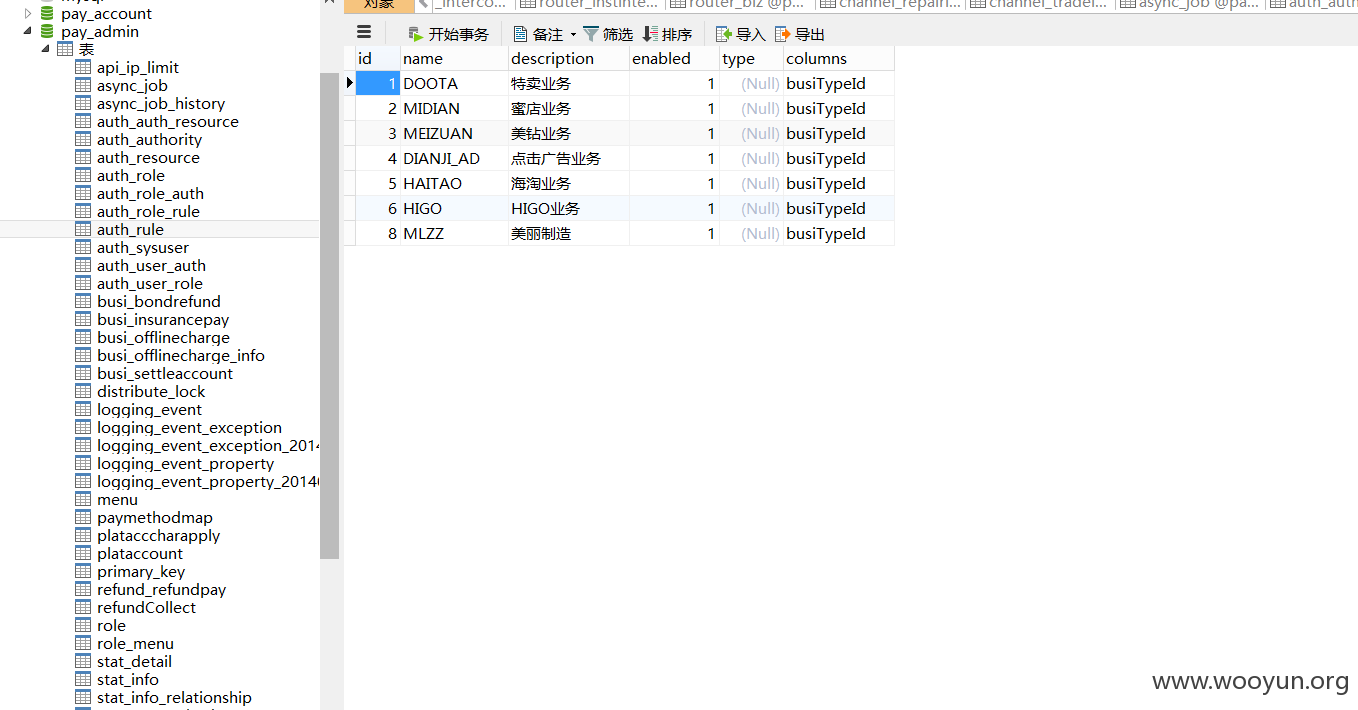

确定是美丽说的信息

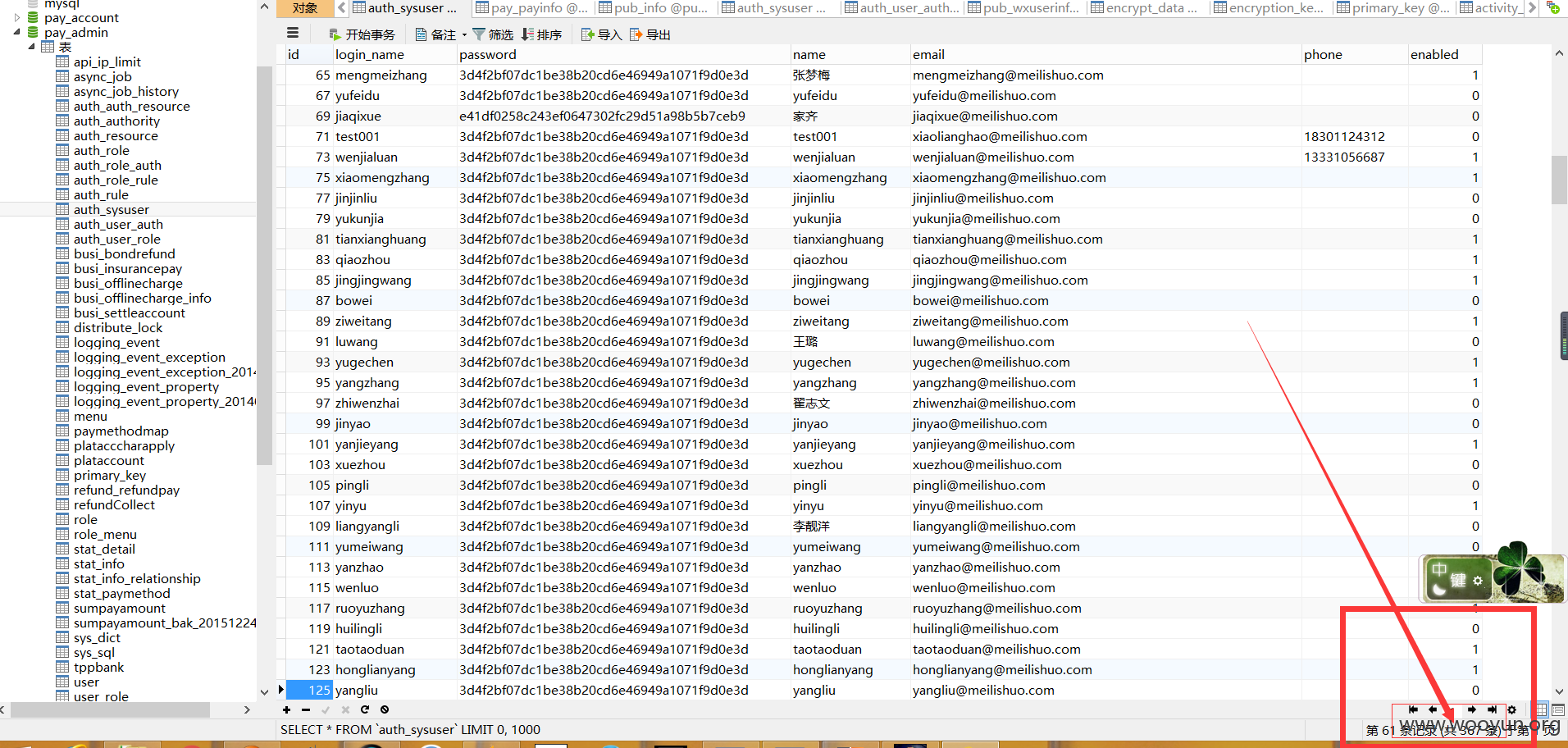

内部邮箱

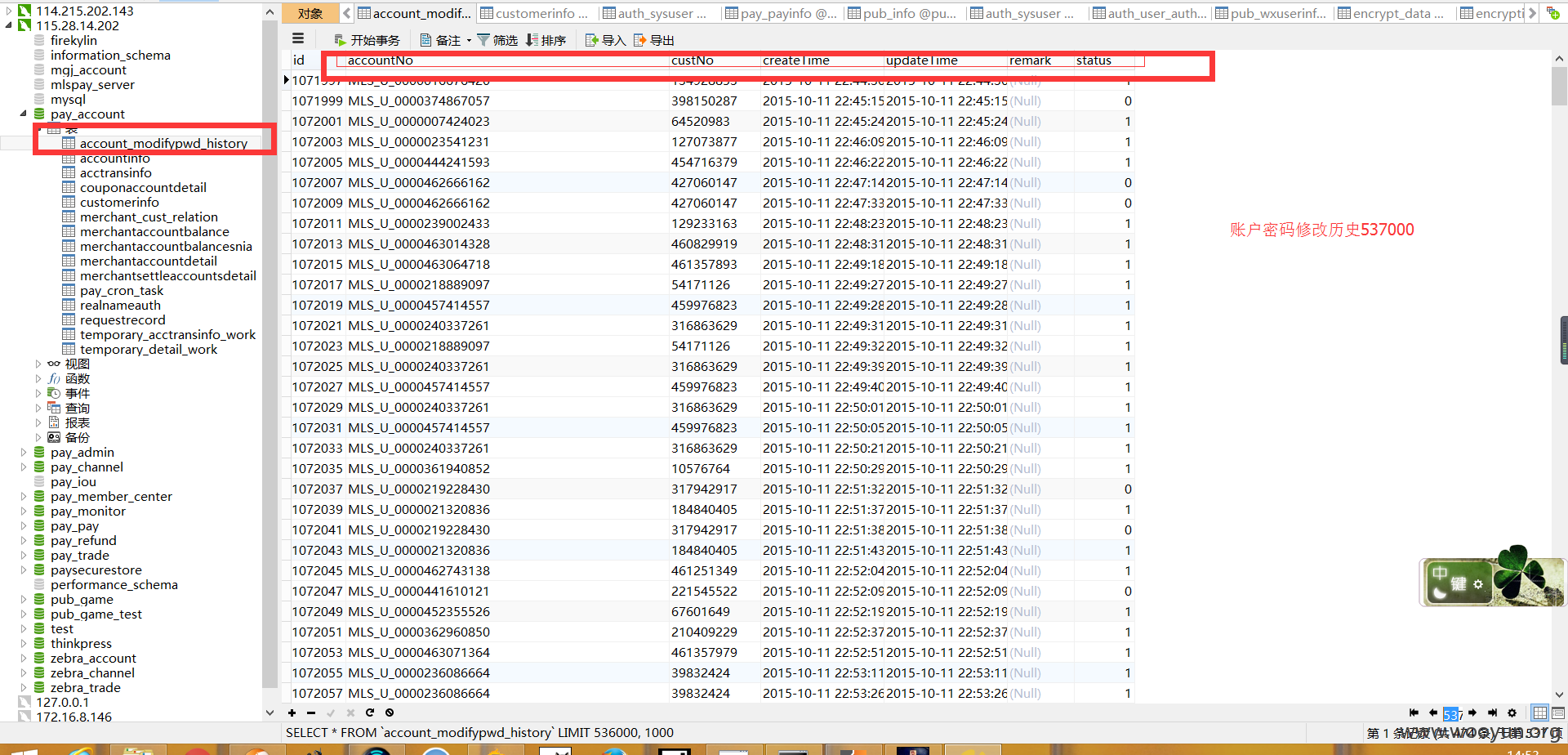

密码修改历史

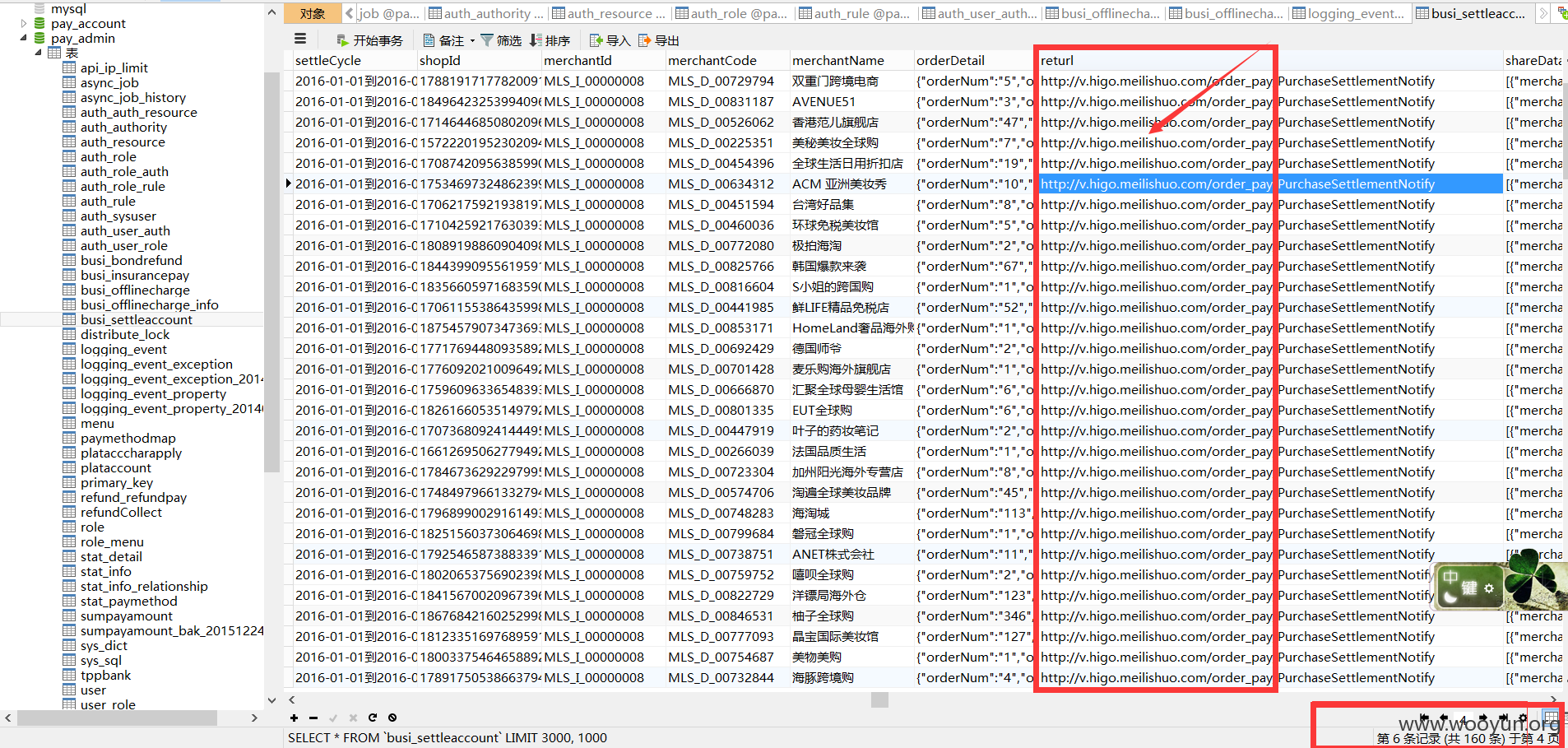

用户订单信息

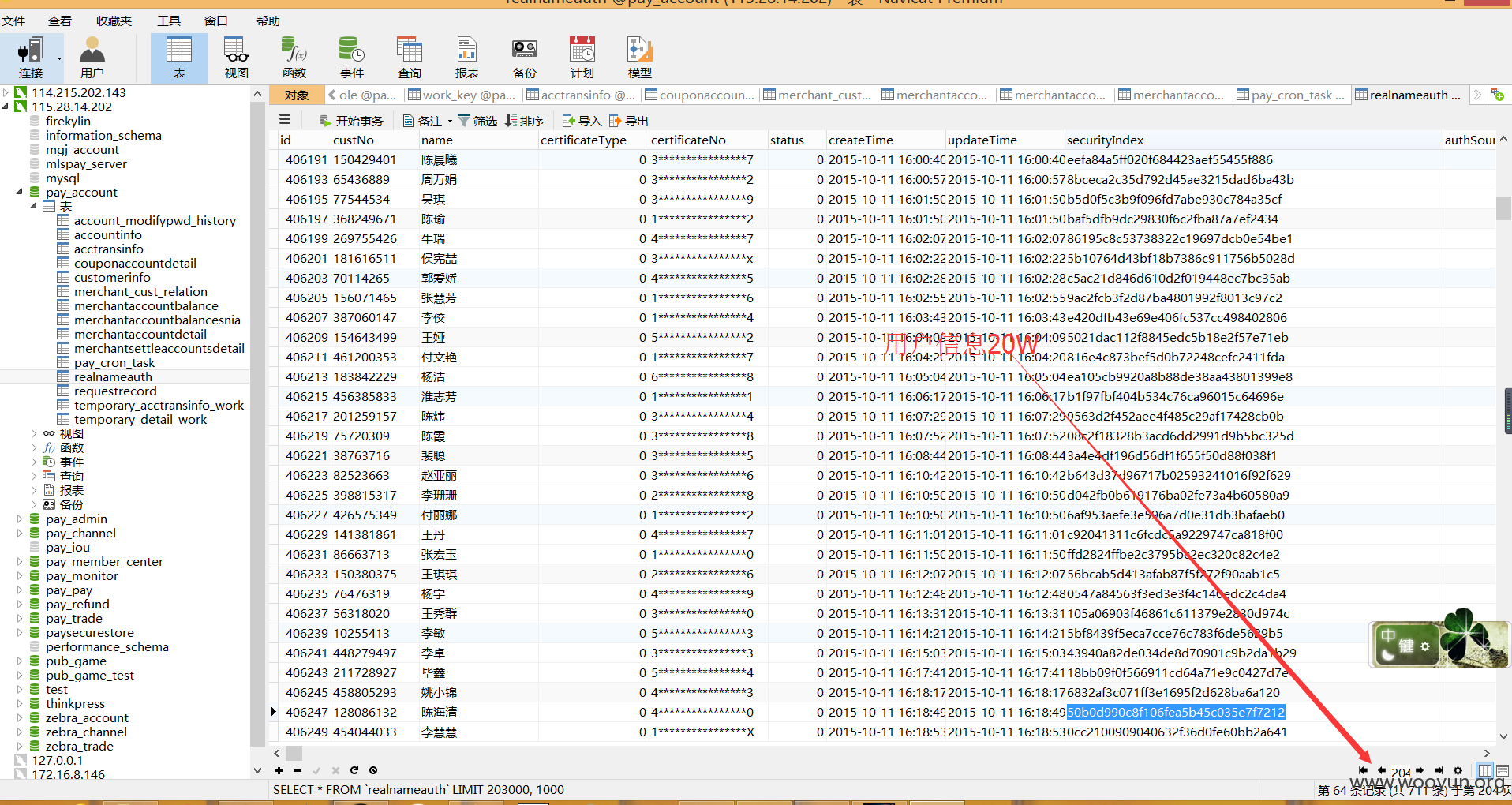

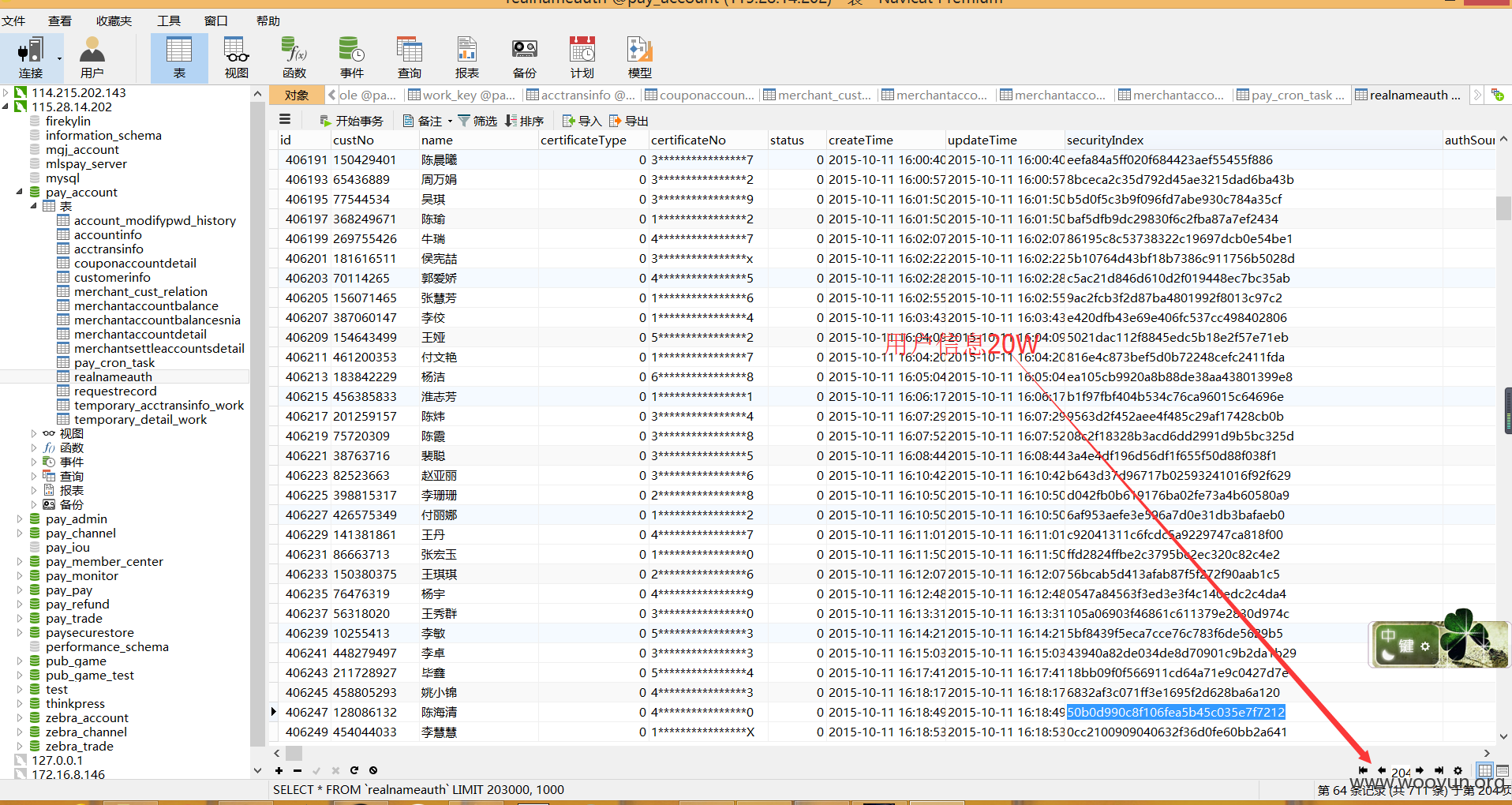

20W用户信息,身份证打码了

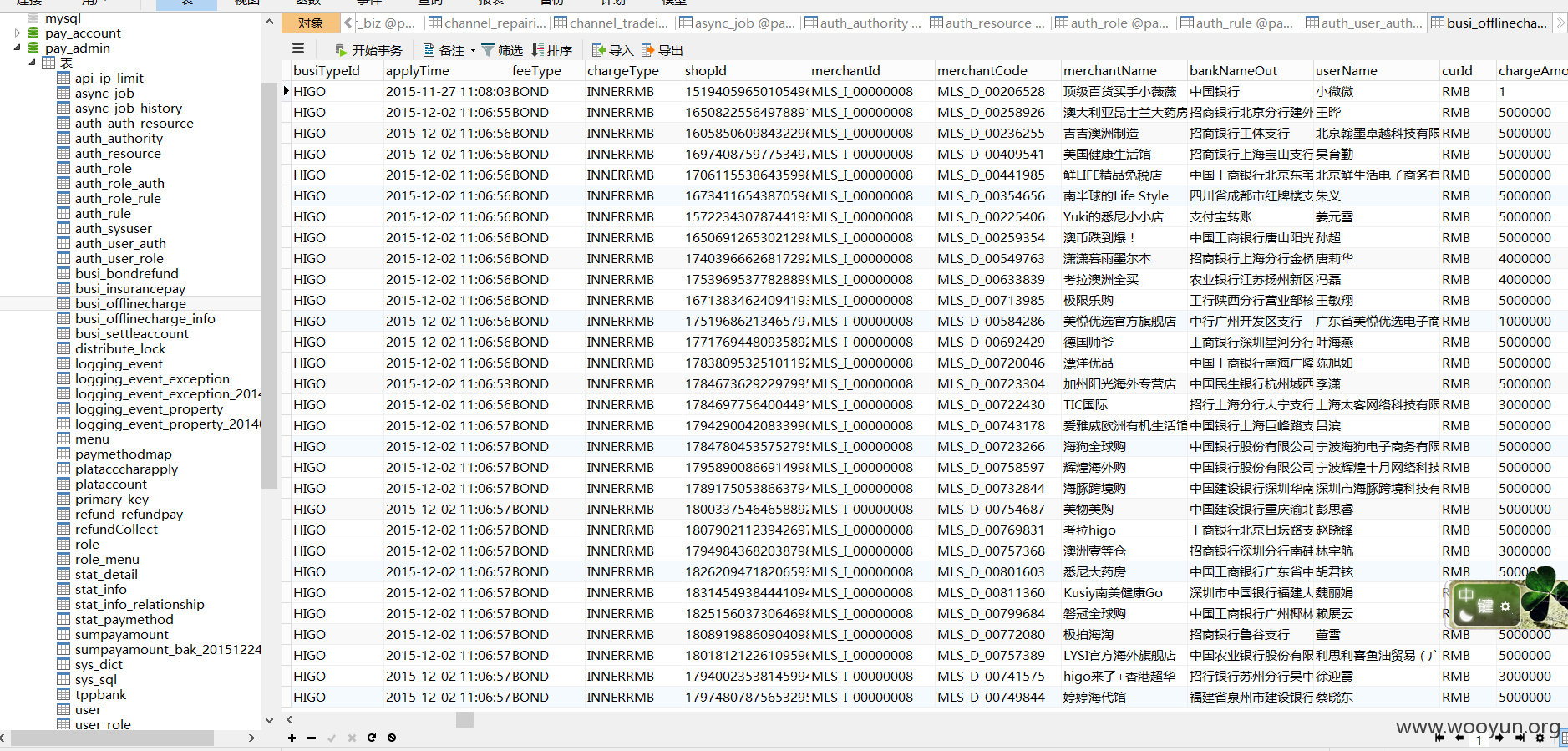

其他就是相关美丽说支付数据库信息,银行信息,支付机构等等。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2016-05-17 17:24

厂商回复:

非常感谢您对美丽说安全的关注, 此问题已处理完毕,谢谢!

最新状态:

暂无