漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0194470

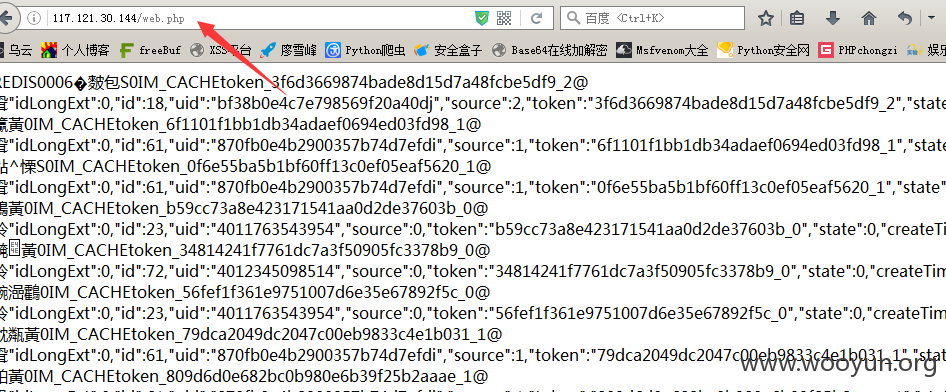

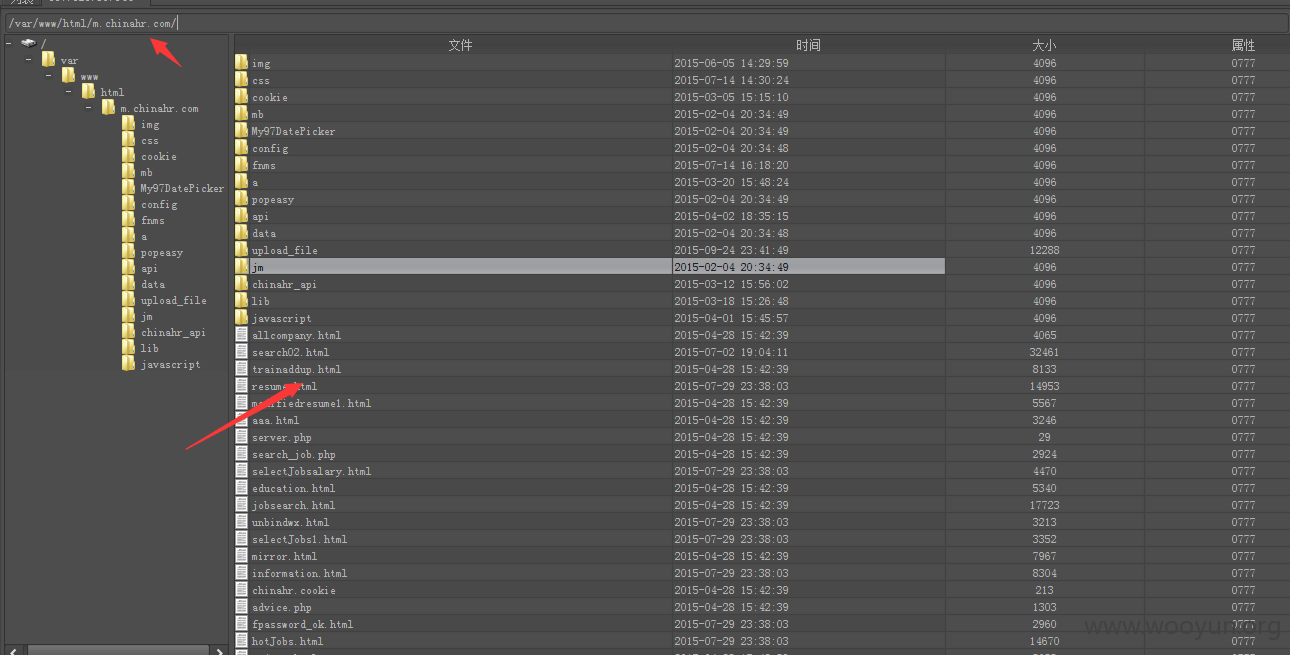

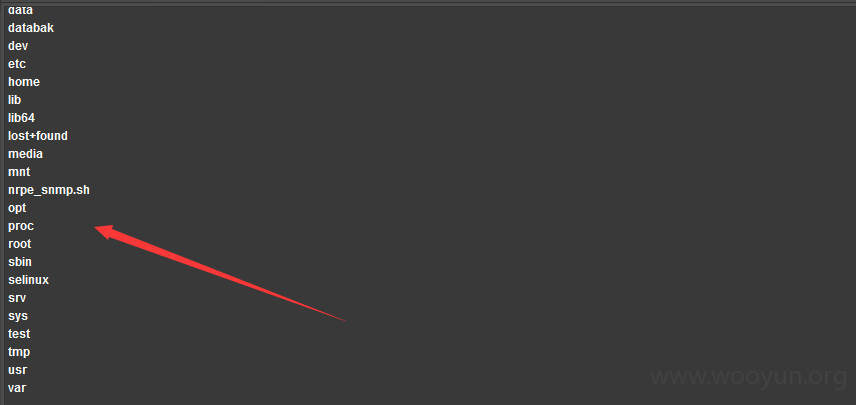

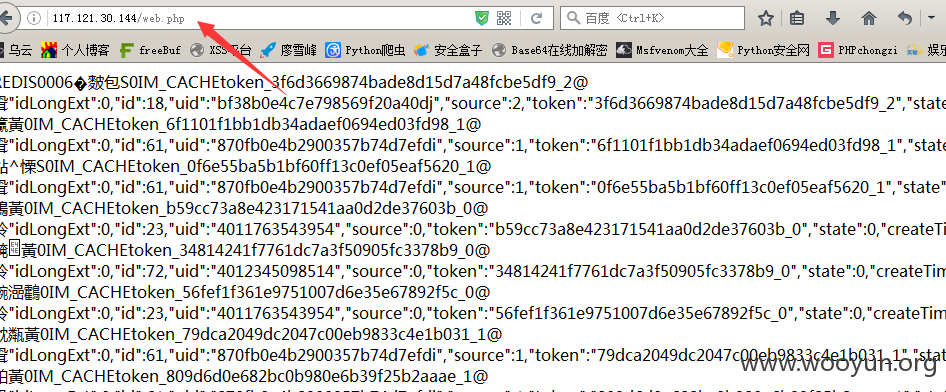

漏洞标题:中华英才网一处未授权访问getshell可内网

相关厂商:中华英才网

漏洞作者: js2012

提交时间:2016-04-10 09:27

修复时间:2016-04-12 14:51

公开时间:2016-04-12 14:51

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-10: 细节已通知厂商并且等待厂商处理中

2016-04-12: 厂商已经确认,细节仅向厂商公开

2016-04-12: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT

详细说明:

漏洞证明:

修复方案:

RT

版权声明:转载请注明来源 js2012@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2016-04-12 14:50

厂商回复:

感谢您的帮助,我们会尽快修复,谢谢

最新状态:

2016-04-12:漏洞已修复,谢谢

![L)6P@A592HP6S4E]5SHOF69.png](http://wimg.zone.ci/upload/201604/0923420532768b3013296ff1c8efe76c42042561.png)

![D1I99N1M%Z6[VAJ`9[B1B]R.png](http://wimg.zone.ci/upload/201604/092348026deef2c1a5eeedc54b871b02f4b55238.png)

![D1I99N1M%Z6[VAJ`9[B1B]R.png](http://wimg.zone.ci/upload/201604/09234959bceeefa25b42e01f30df2a4aa1fb9741.png)