漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0193302

漏洞标题:oppo某内部论坛从代码泄露到shell

相关厂商:广东欧珀移动通讯有限公司

漏洞作者: kobin97

提交时间:2016-04-06 22:22

修复时间:2016-05-22 18:20

公开时间:2016-05-22 18:20

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-06: 细节已通知厂商并且等待厂商处理中

2016-04-07: 厂商已经确认,细节仅向厂商公开

2016-04-17: 细节向核心白帽子及相关领域专家公开

2016-04-27: 细节向普通白帽子公开

2016-05-07: 细节向实习白帽子公开

2016-05-22: 细节向公众公开

简要描述:

oppo某内部论坛从代码泄露到shell

话说那个拦上传的waf十分变态,差点就没计可思了。。

详细说明:

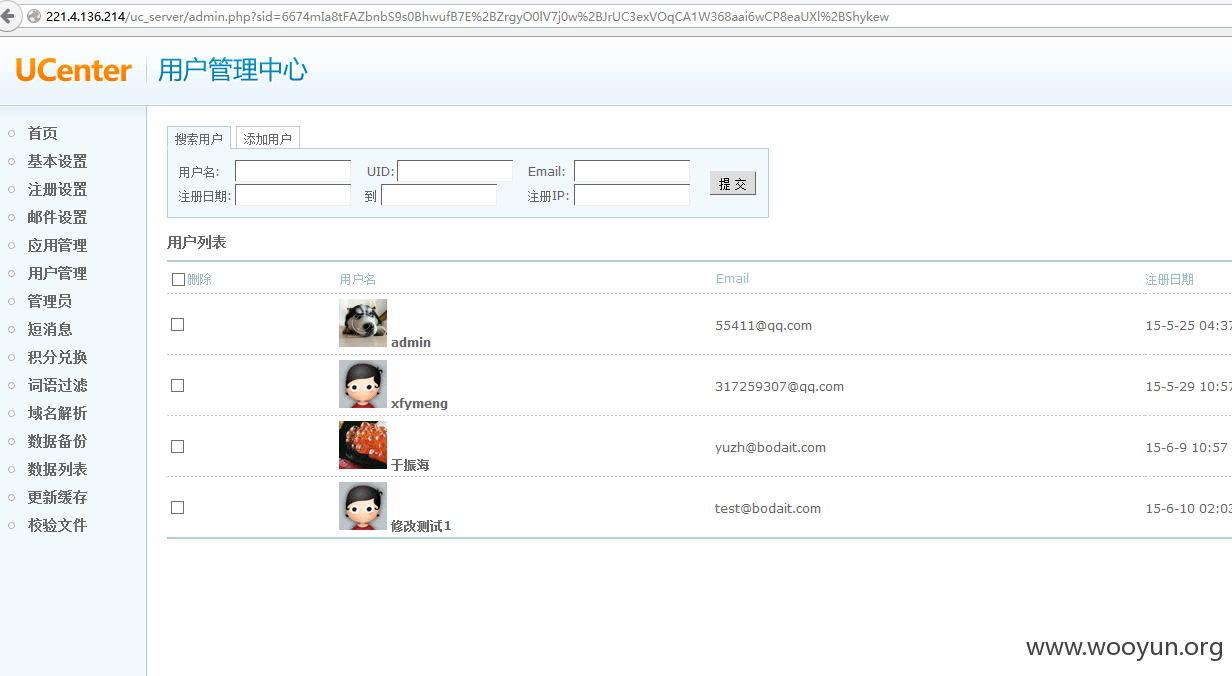

目标:oppo全国销售精英大联盟

http://221.4.136.214/

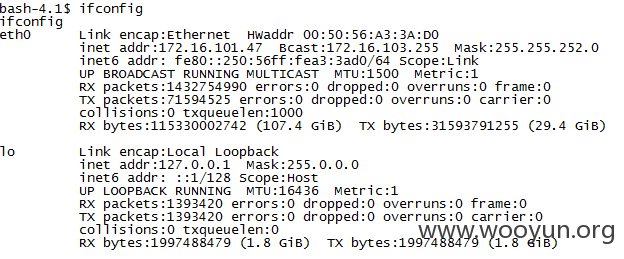

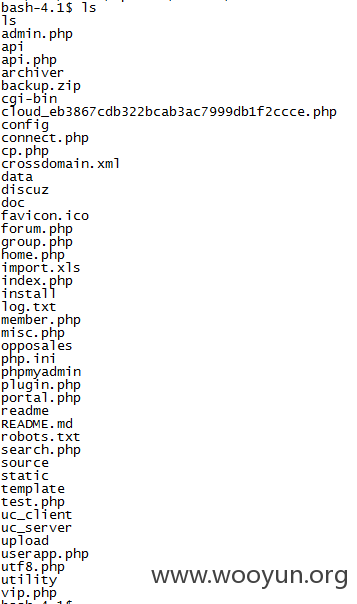

存在源代码泄露

http://221.4.136.214/backup.zip

泄露数据库和UC_KEY等信息。

通过UC_KEY进入后台。

在后台拿shell过程中,发现上传php代码都给拦截了。。

这waf很变态,好像还能检查语法。

各种变态的php一句话马都测试无效。

各种换行呀,

变态函数都不行

后来发现

居然可以,waf误认为 #为注释,就这样过了waf。

漏洞证明:

修复方案:

没有深入,漏洞自行修补!

版权声明:转载请注明来源 kobin97@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-04-07 18:12

厂商回复:

年久失修的系统,感谢漏洞提供

最新状态:

暂无