漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0180424

漏洞标题:Foxmail邮件客户端远程命令执行漏洞

相关厂商:腾讯

漏洞作者: 数据流

提交时间:2016-03-03 13:11

修复时间:2016-06-02 09:30

公开时间:2016-06-02 09:30

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-03: 细节已通知厂商并且等待厂商处理中

2016-03-04: 厂商已经确认,细节仅向厂商公开

2016-03-07: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-04-28: 细节向核心白帽子及相关领域专家公开

2016-05-08: 细节向普通白帽子公开

2016-05-18: 细节向实习白帽子公开

2016-06-02: 细节向公众公开

简要描述:

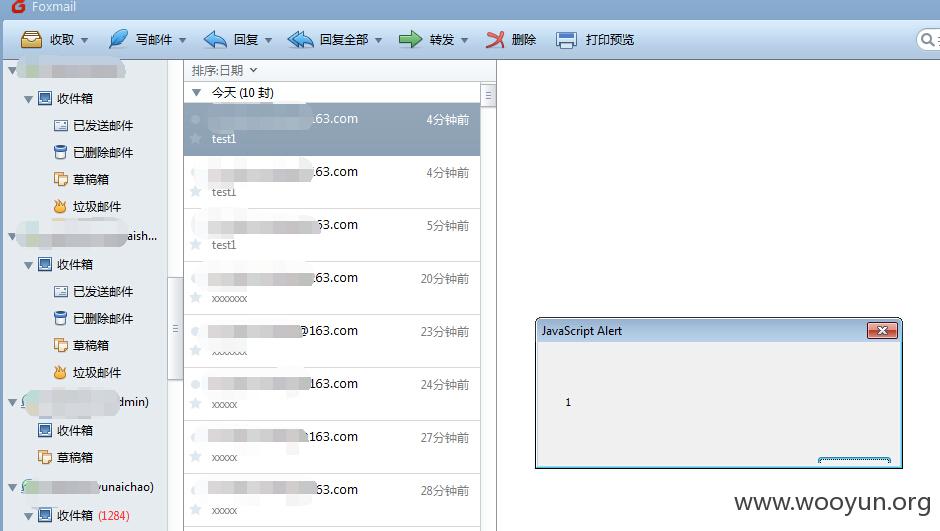

Foxmail最新版7.2远程命令执行,点开邮件就执行

详细说明:

Foxmail本身对邮件的body是有XSS filter的,但发现支持<meta>标签。

meta可以干很多事情,可以自定义一个http head等,foxmail并未对meta标签的内容进行检测

以下是能执行XSS的verctor

这个verctor是挺有意思的 ,利用meta标签,添加一个refresh属性,可以设置时间,这里设置的是0秒,就是立即跳转,使当前页面重定向,而重定向的页面就是data伪协议

。相当于把页面重定向到另外一个带js的页面了,从而突破Foxmail本身的防御策略。

用meta和data伪协议这种verctor在一般网页上或许没什么用处,因为data伪协议是独立的空白域,也就是说一般不在任何域内,不像普通的xss就直接能获取当前域内的信息。而这种xss在客户端内就大有用处了。

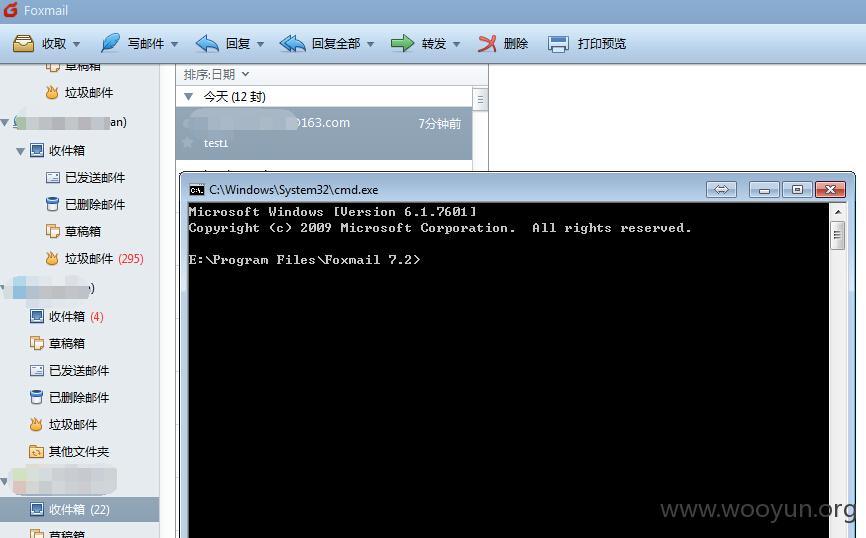

利用XSS执行命令

利用客户端的缺陷可以直接使用open打开任意程序

对 file://C:/windows/system32/cmd.exe这样的路径Foxmail本身是无法执行的,但在后面加一个"."就能突破

漏洞证明:

修复方案:

对meta标签进行过滤

版权声明:转载请注明来源 数据流@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-03-04 09:26

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无