漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0170740

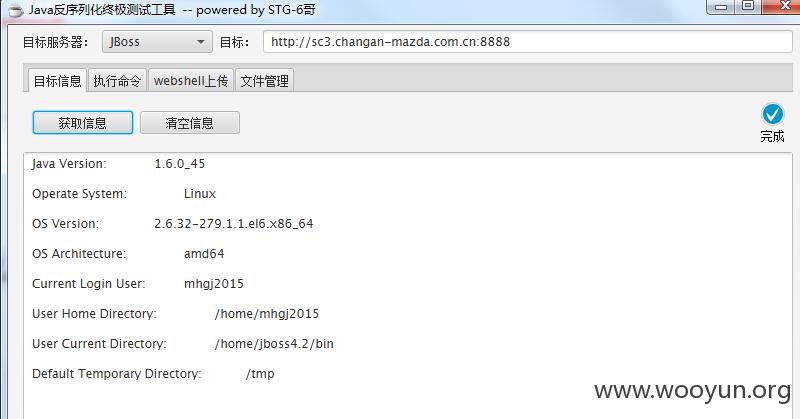

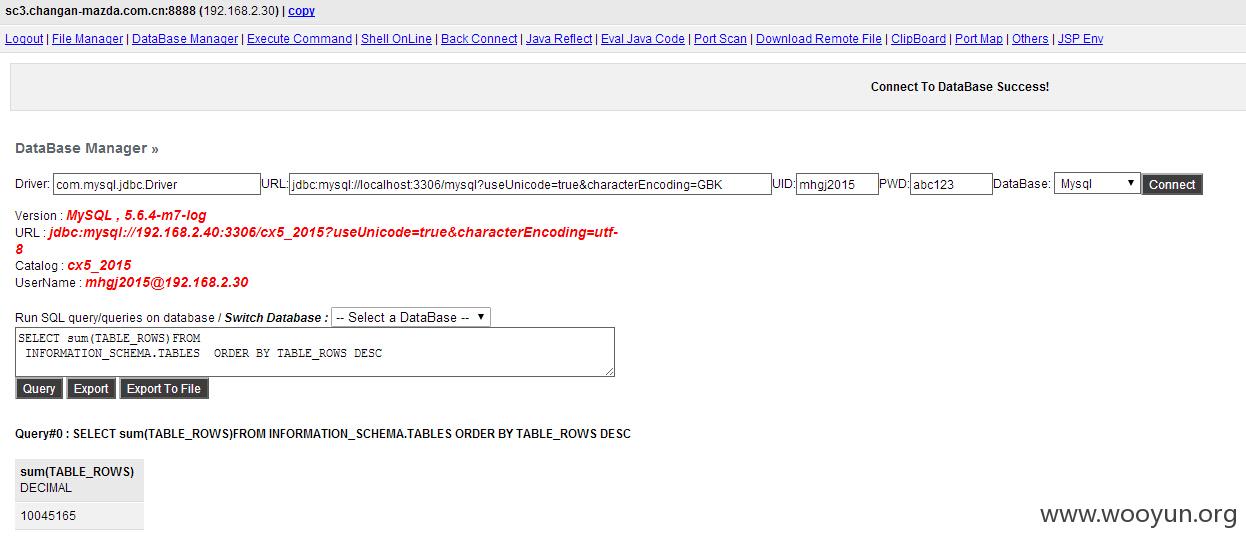

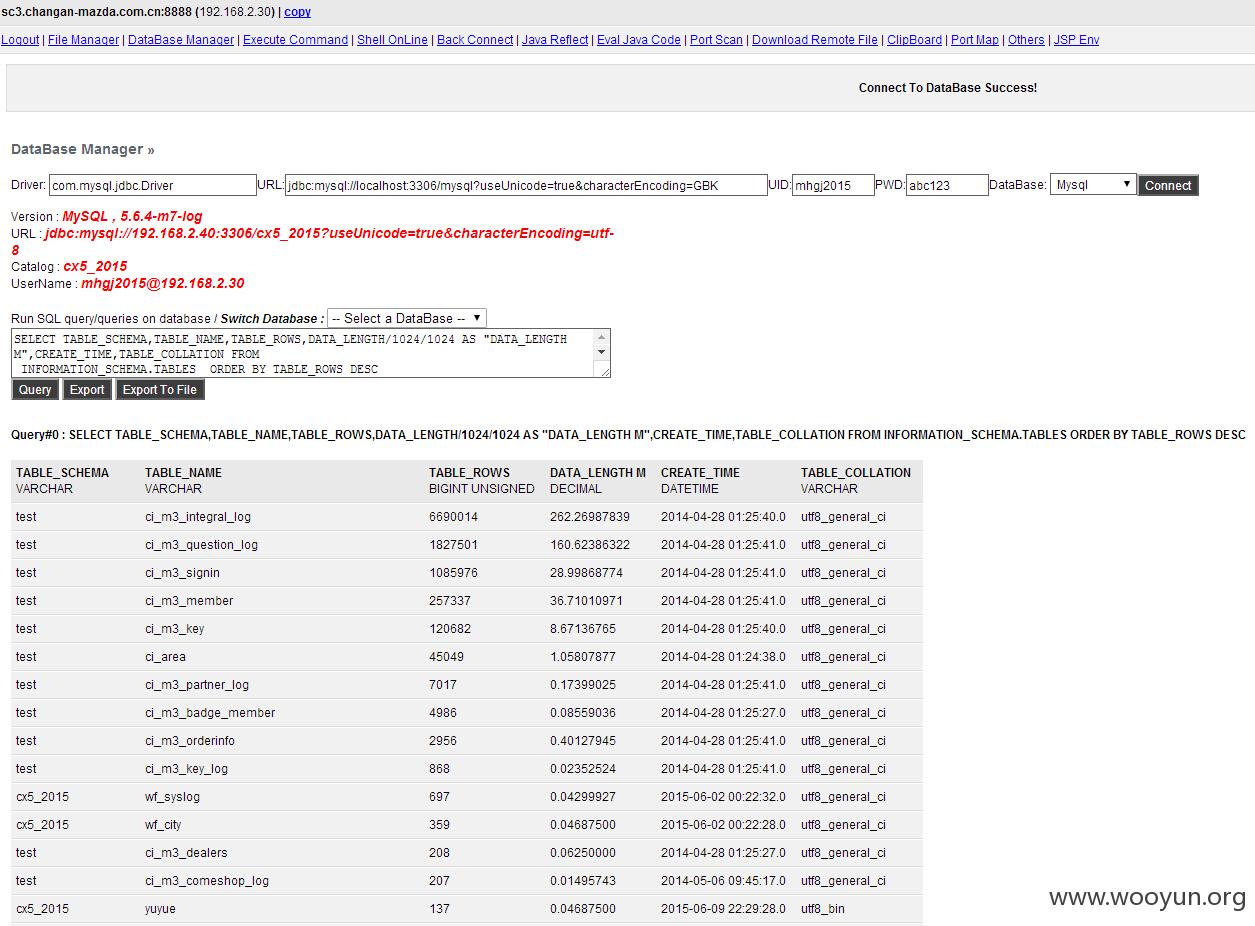

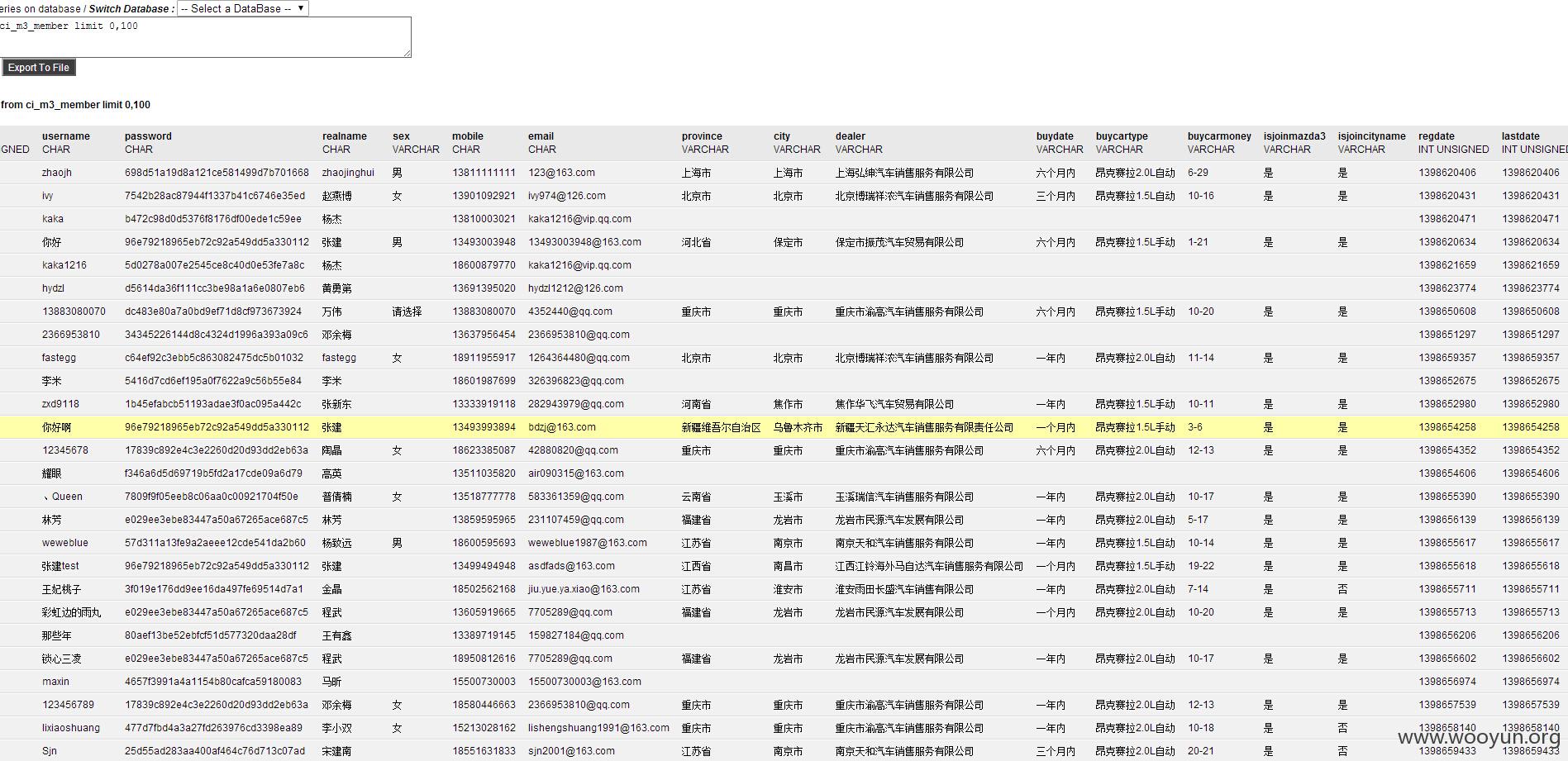

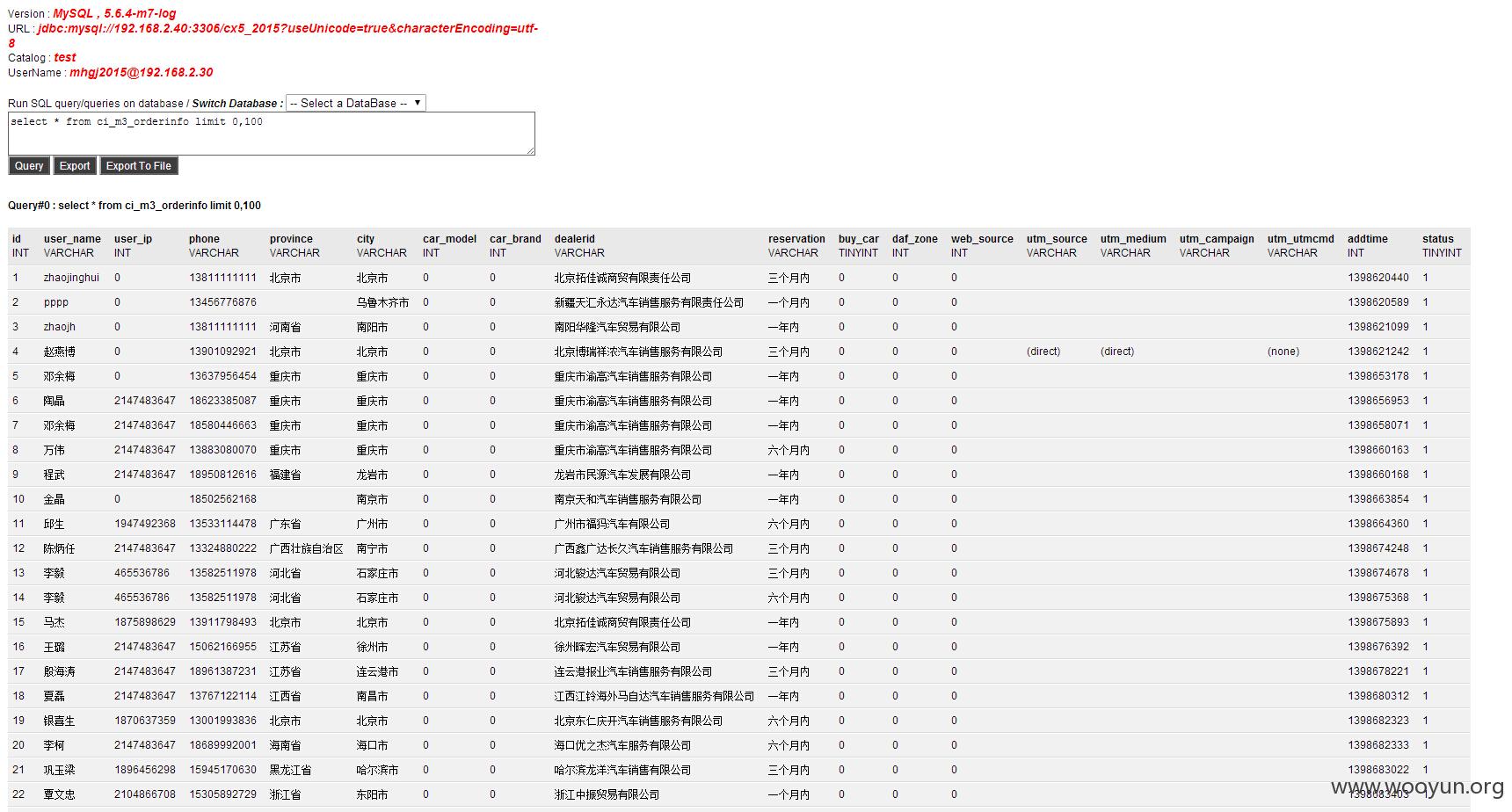

漏洞标题:某汽车厂商getshell影响千万数据泄漏

相关厂商:长安马自达汽车有限公司

漏洞作者: Eli0t

提交时间:2016-01-18 09:09

修复时间:2016-01-23 09:10

公开时间:2016-01-23 09:10

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-18: 细节已通知厂商并且等待厂商处理中

2016-01-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

长安马自达汽车有限公司前身为长安福特马自达汽车有限公司南京公司,成立于2005年4月19日,并于2007年9月24日竣工投产,由中国汽车的百年企业——长安汽车集团、马自达汽车株式会社共同出资组建,双方各占50%股份。2012年8月24日,经国家发展改革委核准,长安马自达汽车有限公司成为具有独立法人资格的整车制造企业。

详细说明:

漏洞证明:

修复方案:

升级相关jar包

版权声明:转载请注明来源 Eli0t@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-23 09:10

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无