漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0170285

漏洞标题:某投资控股站点sql注入漏洞

相关厂商:广东省信息安全测评中心

漏洞作者: 路人甲

提交时间:2016-01-16 08:51

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-16: 细节已通知厂商并且等待厂商处理中

2016-01-19: 厂商已经确认,细节仅向厂商公开

2016-01-29: 细节向核心白帽子及相关领域专家公开

2016-02-08: 细节向普通白帽子公开

2016-02-18: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

某投资控股站点sql注入漏洞

详细说明:

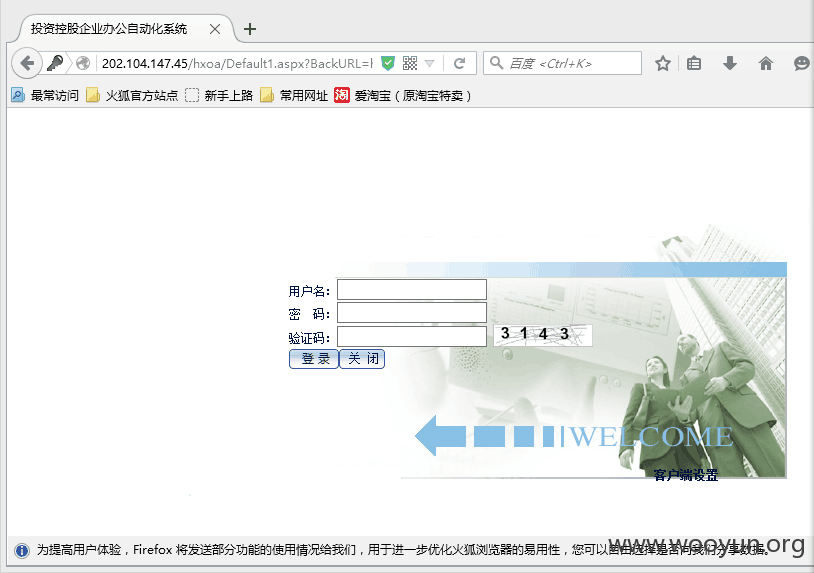

网站首页最下面可以看见

登陆页面 直接user'or 'a'='a密码输入1

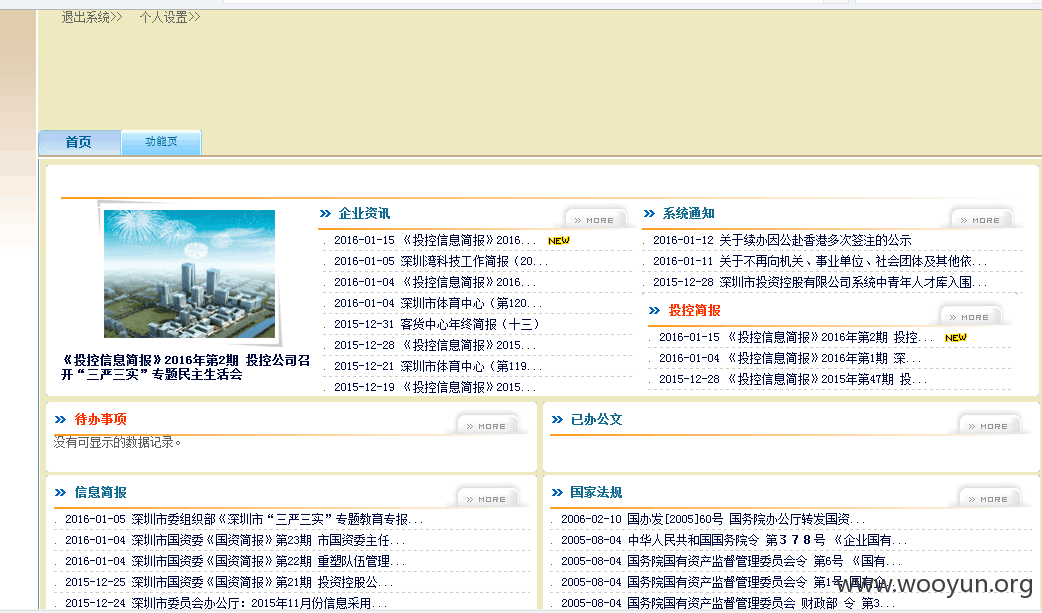

进到一个弹框就是办公系统主页

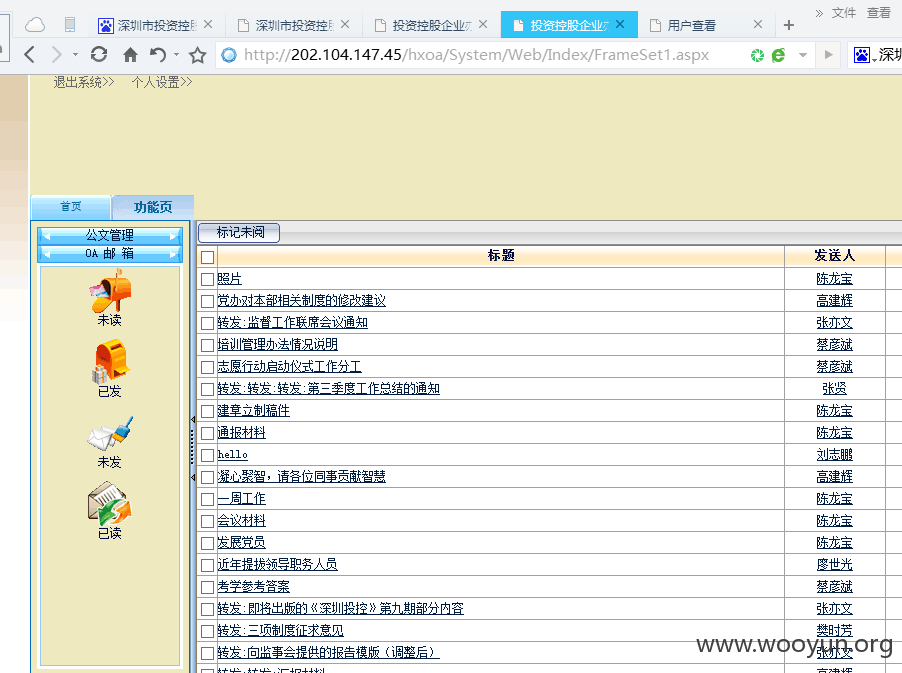

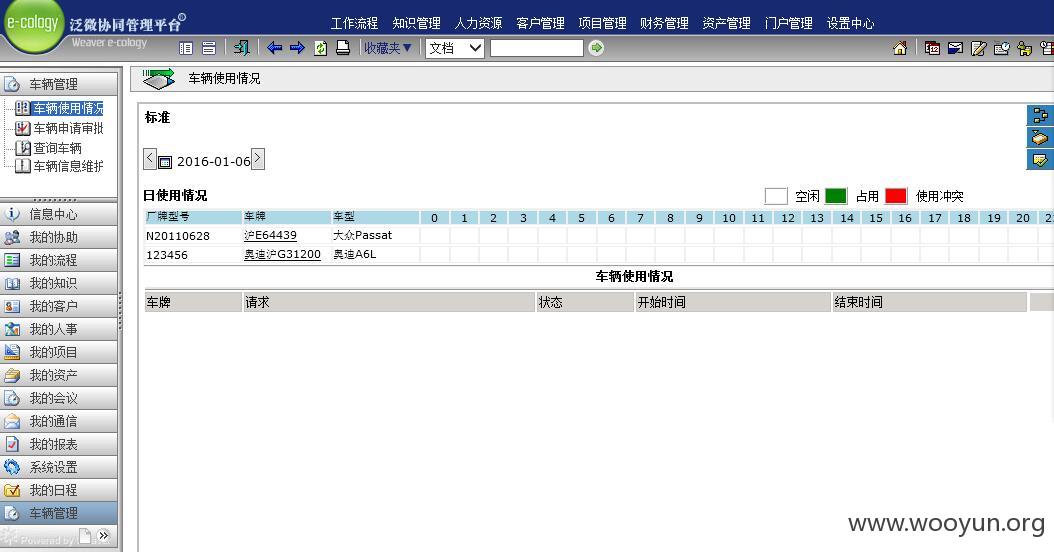

进入到功能页

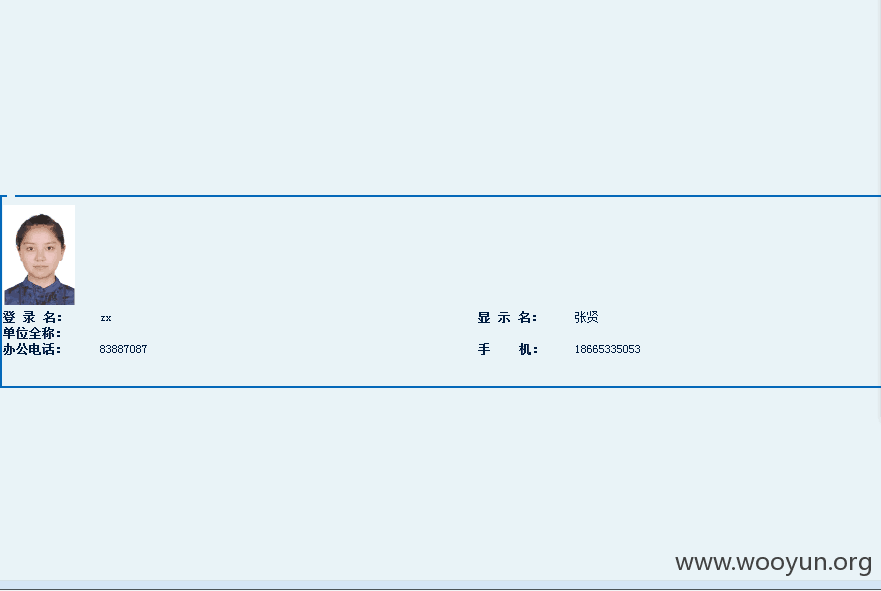

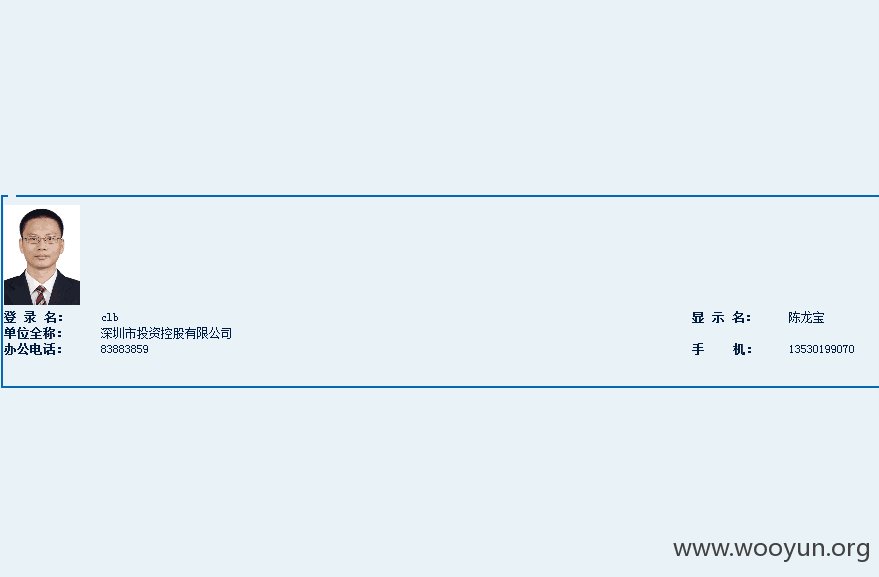

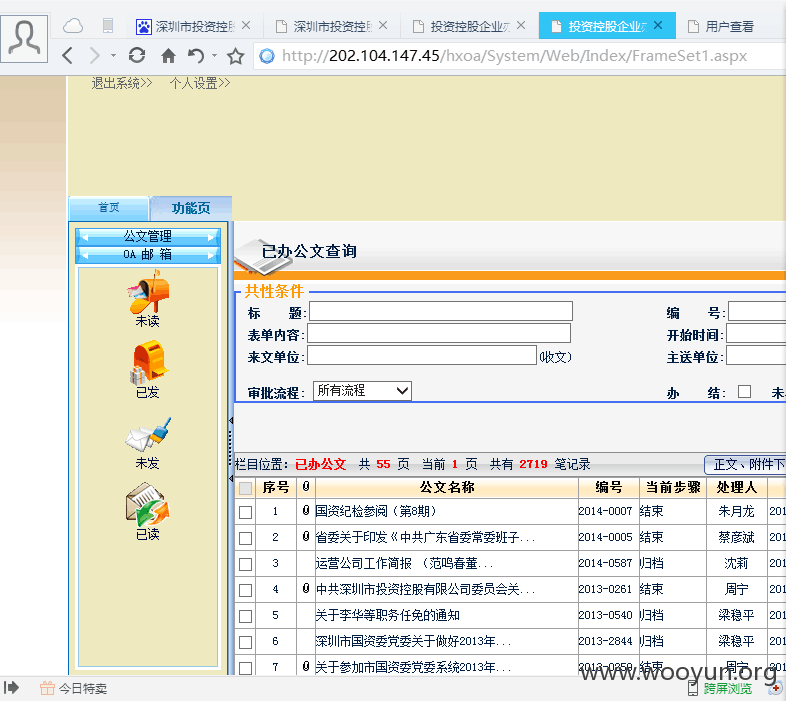

查看个人信息

原来还以为没什么用

后来查看oa邮箱发现了可以查看员工信息

电话号码什么的

漏洞证明:

网站首页最下面可以看见

登陆页面 直接user'or 'a'='a密码输入1

进到一个弹框就是办公系统主页

进入到功能页

查看个人信息

原来还以为没什么用

后来查看oa邮箱发现了可以查看员工信息

电话号码什么的

修复方案:

...

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-01-19 11:35

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:中

攻击成本:低

造成影响:中

综合评级为:中,rank:5

正在联系相关网站管理单位处置。

最新状态:

暂无

![F%J5T]M5]{1AD$]K)P]PQX4.jpg](http://wimg.zone.ci/upload/201601/152216171528158dc5d7619e75c3c97c5f15fa0e.jpg)