漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169983

漏洞标题:中兴能源光伏电站远程监控系统轻松拿下远程登陆

相关厂商:中兴能源

漏洞作者: niexinming

提交时间:2016-01-19 00:10

修复时间:2016-03-06 14:18

公开时间:2016-03-06 14:18

漏洞类型:服务弱口令

危害等级:中

自评Rank:7

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-19: 细节已通知厂商并且等待厂商处理中

2016-01-22: 厂商已经确认,细节仅向厂商公开

2016-02-01: 细节向核心白帽子及相关领域专家公开

2016-02-11: 细节向普通白帽子公开

2016-02-21: 细节向实习白帽子公开

2016-03-06: 细节向公众公开

简要描述:

中兴能源有限公司,简称“中兴能源”。注册资本12.9亿元。下设八大分支机构。主要经营范围涵盖太阳能光伏技术研发及工程承包、生物质能源研究开发、合同能源管理、棕榈种植及油脂加工贸易、国际农业投资与开发、专利及技术进出口、资本运作与管理等相关领域。

-----------------------------------------------------分割线---------------------------------------

woc 又是小厂,看来不值几个wb了

详细说明:

ftp匿名访问:

**.**.**.**/

找到web.config的数据库密码

暴露数据库密码

上传一个木马:

**.**.**.**/a.aspx

然后在:

**.**.**.**:8222/a.aspx

访问

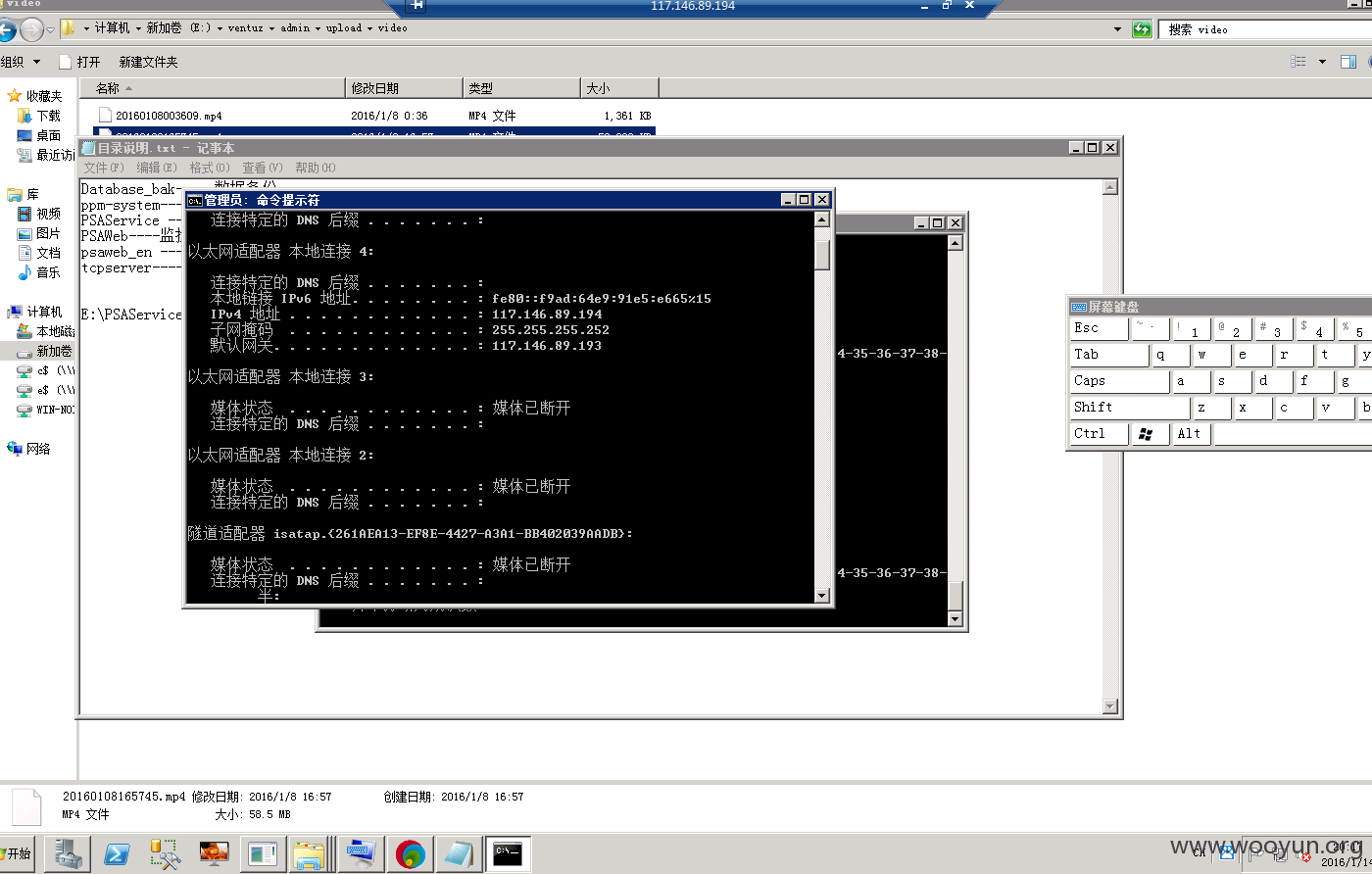

发现服务器没打什么补丁,用exp提权

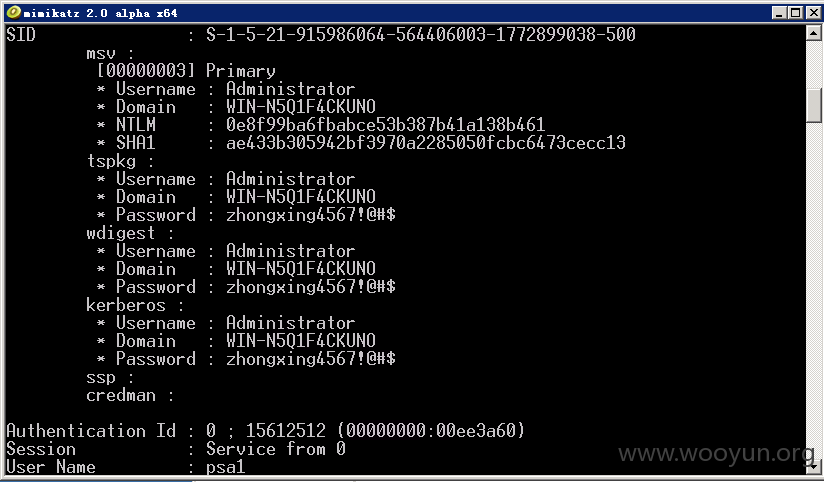

然后抓密码:

对了:

**.**.**.**:8086/Show.aspx?devid=‘10000011’

有sql注入:

available databases [12]:

[*] 20140313_1

[*] c2

[*] master

[*] model

[*] msdb

[*] PSA

[*] ReportServer

[*] ReportServerTempDB

[*] tempdb

[*] vms

[*] vmstest

[*] vz

漏洞证明:

修复方案:

ftp加密码 ,补上sql注入

版权声明:转载请注明来源 niexinming@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-22 10:56

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向能源行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无