漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168032

漏洞标题:再次杀入饿了么内网

相关厂商:饿了么

漏洞作者: Coody

提交时间:2016-01-07 13:25

修复时间:2016-02-23 01:01

公开时间:2016-02-23 01:01

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-07: 细节已通知厂商并且等待厂商处理中

2016-01-09: 厂商已经确认,细节仅向厂商公开

2016-01-19: 细节向核心白帽子及相关领域专家公开

2016-01-29: 细节向普通白帽子公开

2016-02-08: 细节向实习白帽子公开

2016-02-23: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

来打个卡//

话说我的红包还没用呢就过期了//

详细说明:

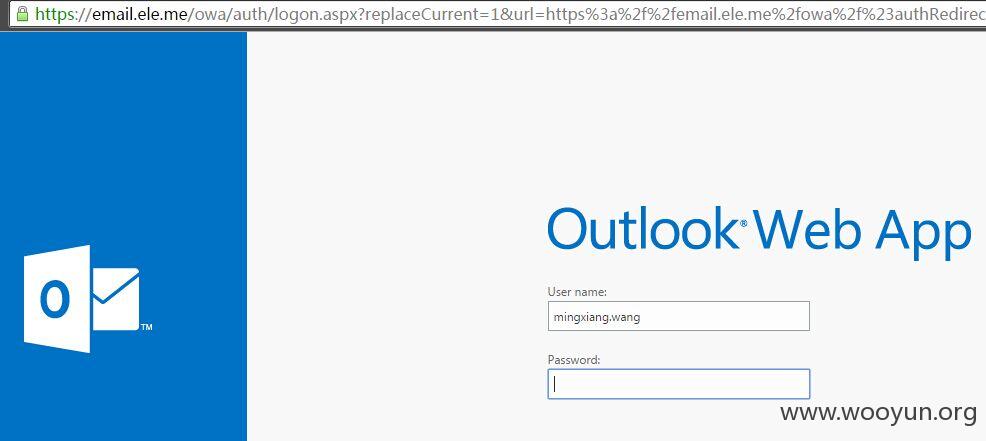

通过信息收集,发现厂商又重新开启了一个mail

就不透露密码规则了(避免成功破解)

这里给出一个登录用户名及密码,审核员帮忙来个mask标签吧

因为之前曾进入过一次,信息并未修改,直接配置vpn客户端,并成功连接

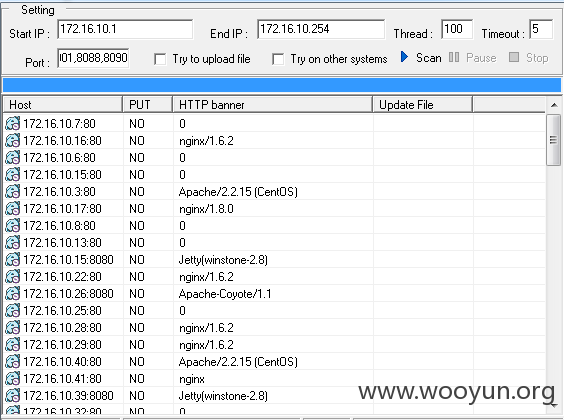

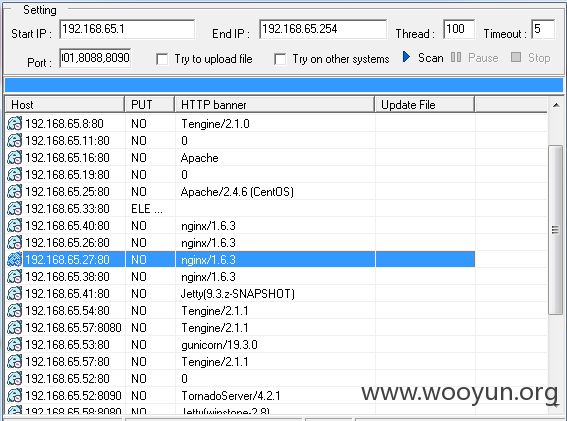

可以游走内网了

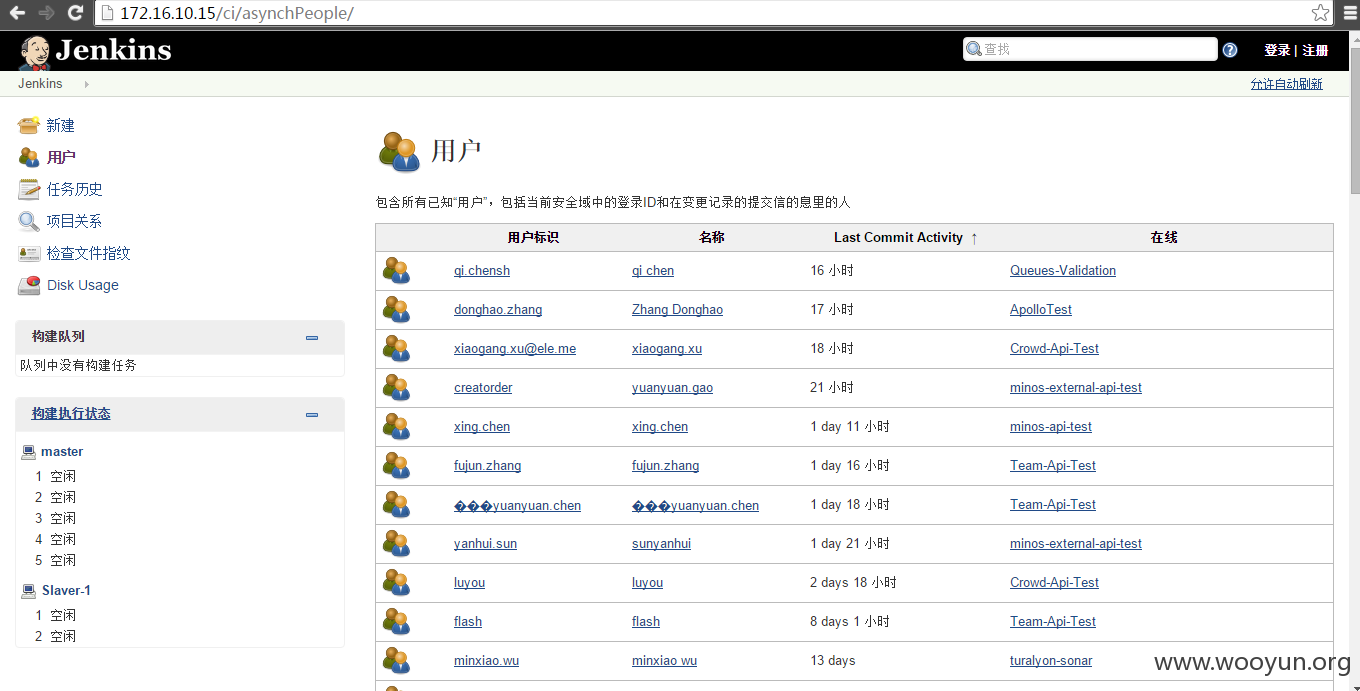

http://172.16.10.15/ci/asynchPeople/

http://172.16.10.39:8080/asynchPeople/

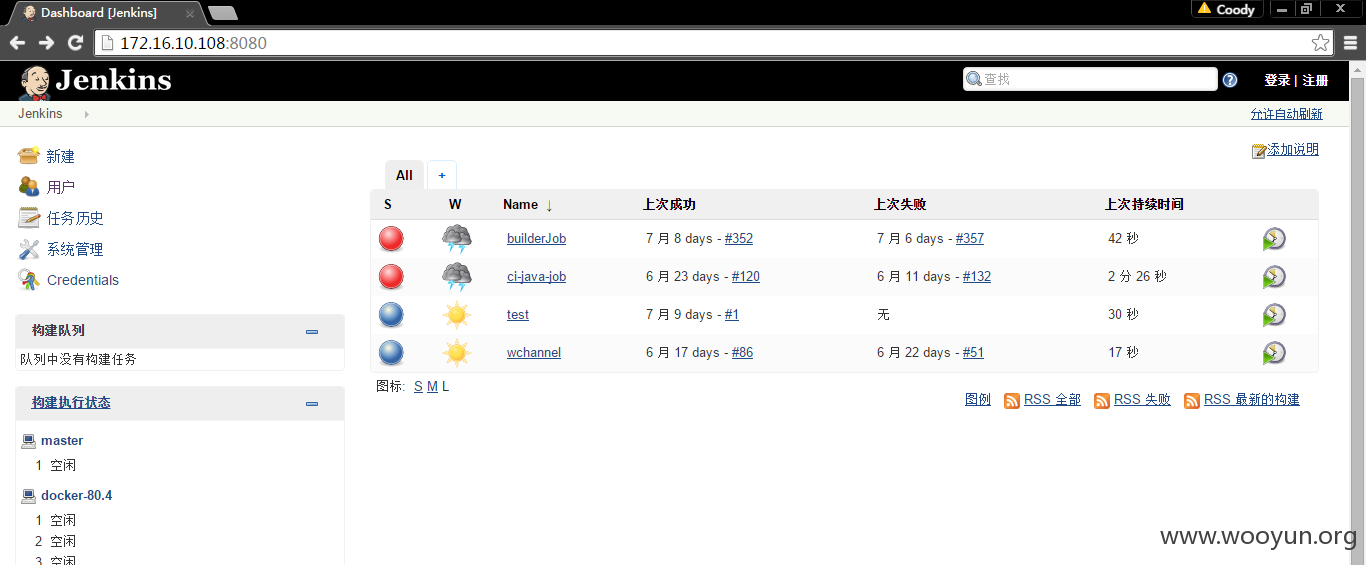

http://172.16.10.108:8080/

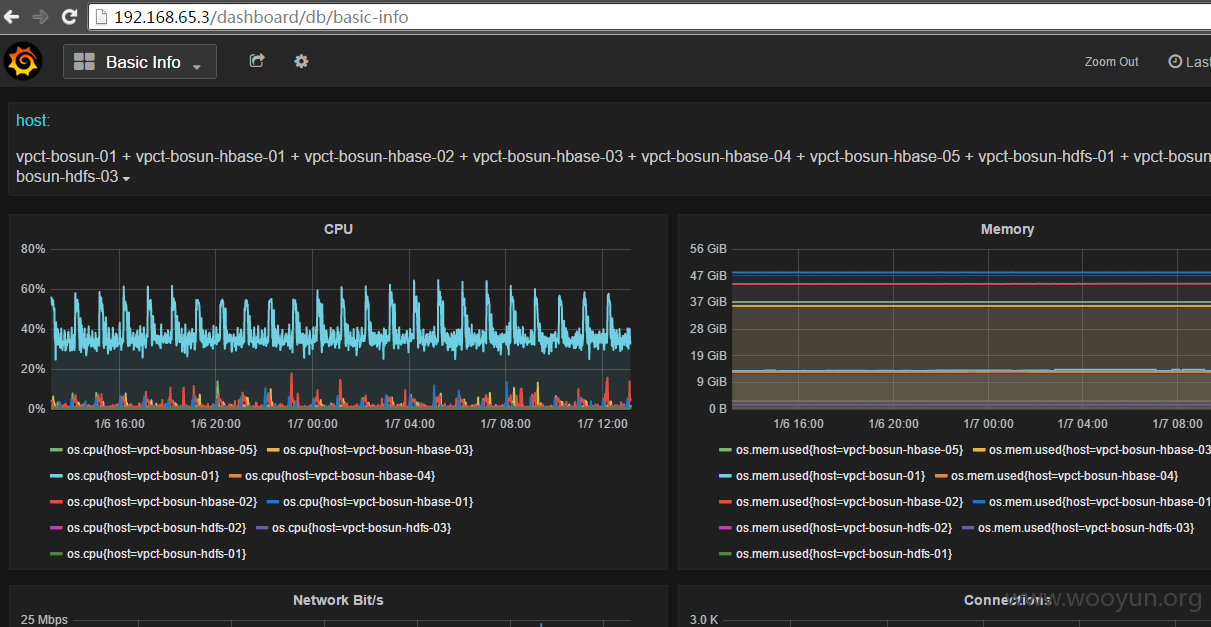

http://192.168.65.3/dashboard/db/basic-info

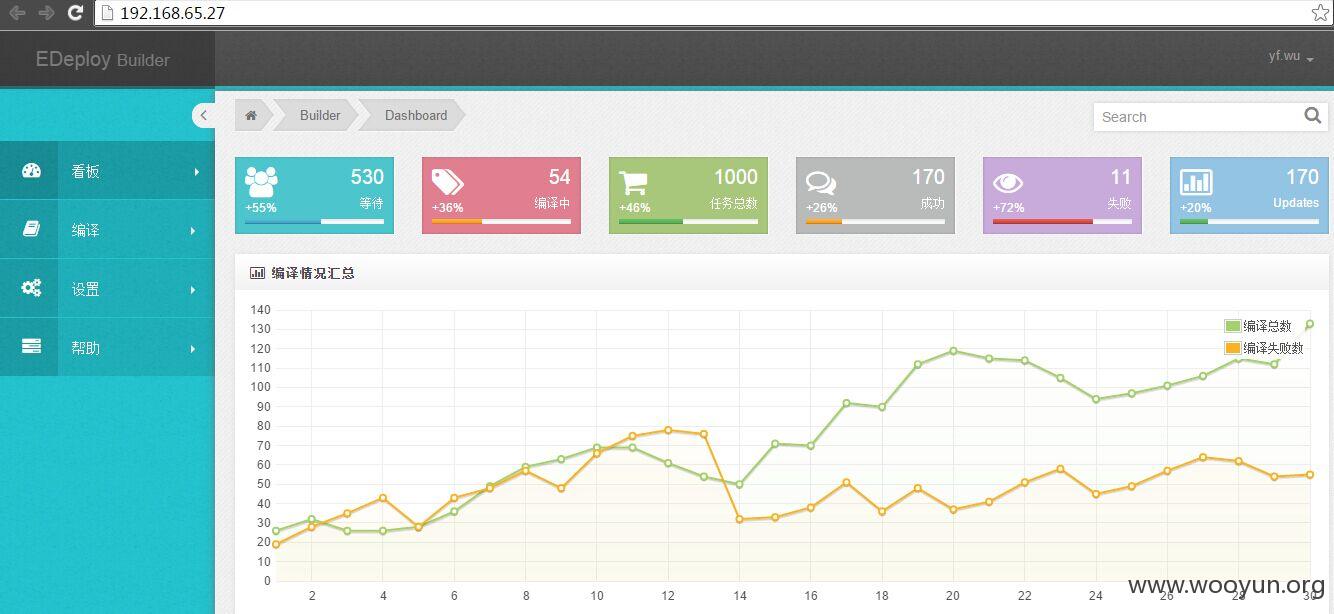

http://192.168.65.27/

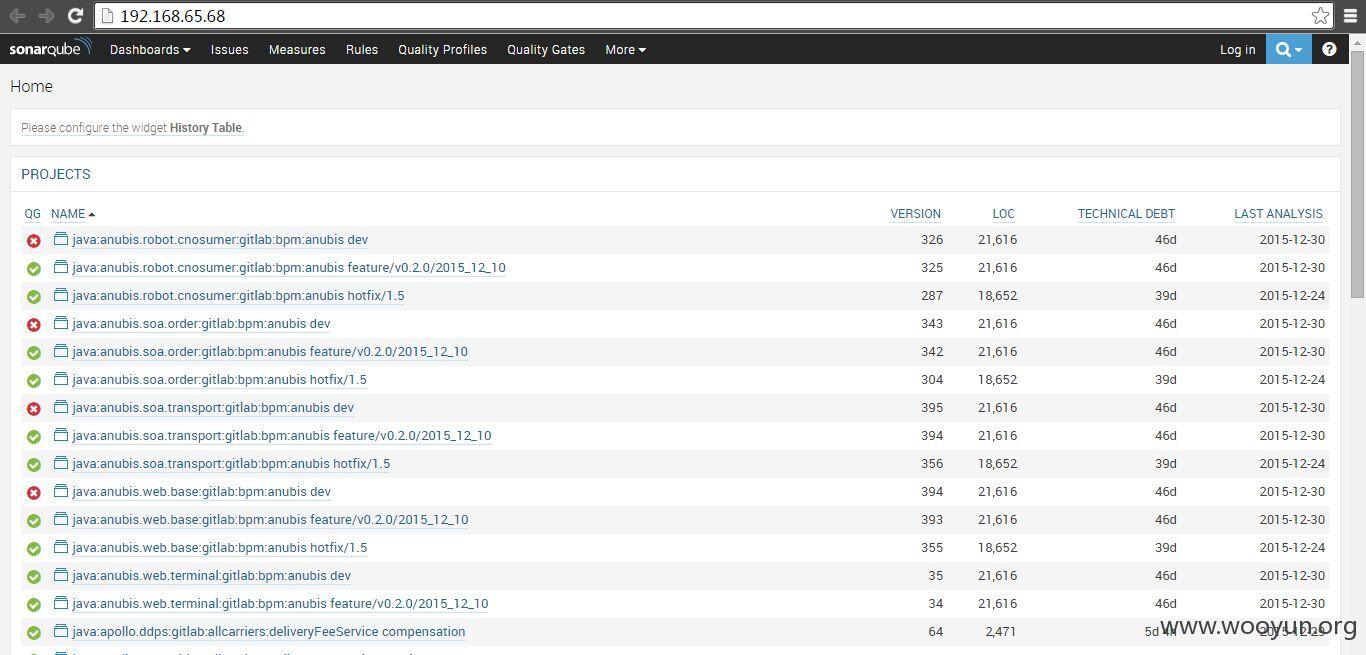

http://192.168.65.68/

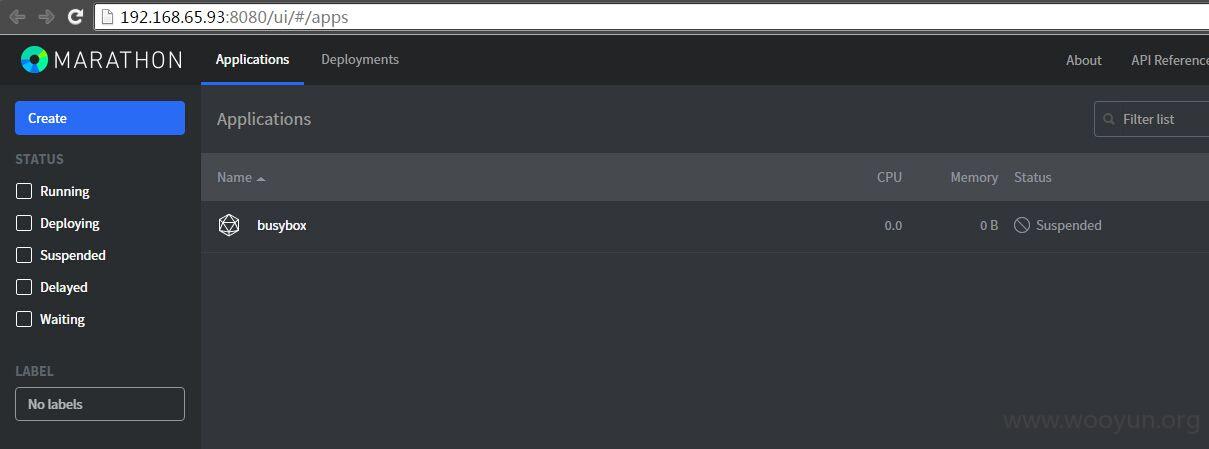

http://192.168.65.93:8080/ui/#/apps

这要是在内网批量的扫描个 java反序列漏洞 ,应该比较爽吧,这里不继续了哈。

漏洞证明:

修复方案:

版权声明:转载请注明来源 Coody@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-09 14:02

厂商回复:

感谢对饿了么的关注和支持!

最新状态:

2016-02-23:漏洞已修复,谢谢对饿了么的支持和关注!