漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167155

漏洞标题:滴滴快的智能出行平台(苍穹)SQL注入漏洞

相关厂商:小桔科技

漏洞作者: 孔舞风

提交时间:2016-01-04 11:47

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:6

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-04: 细节已通知厂商并且等待厂商处理中

2016-01-04: 厂商已经确认,细节仅向厂商公开

2016-01-14: 细节向核心白帽子及相关领域专家公开

2016-01-24: 细节向普通白帽子公开

2016-02-03: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

滴滴快的智能出行平台web版接口存在SQL注入漏洞。

详细说明:

滴滴快的智能出行平台数据接口存在明显的SQL注入漏洞,例如地址:http://v.kuaidadi.com/point?cityId=1101001&scope=city&date=0&dimension=distribute&num=300 是系统对北京市的分布统计。

正常情况下结果为:

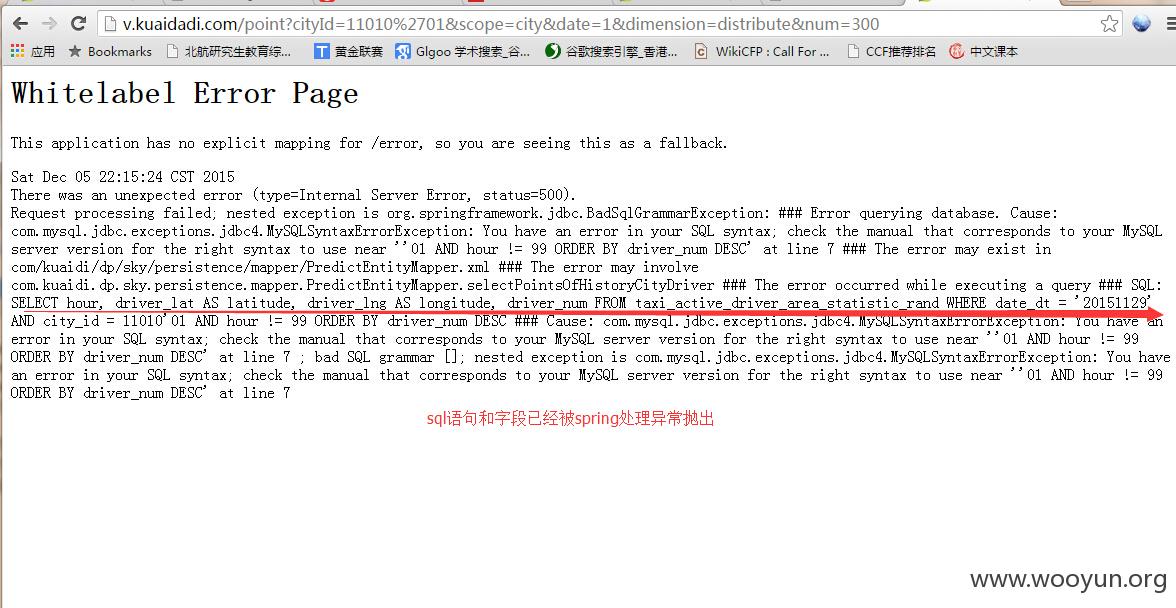

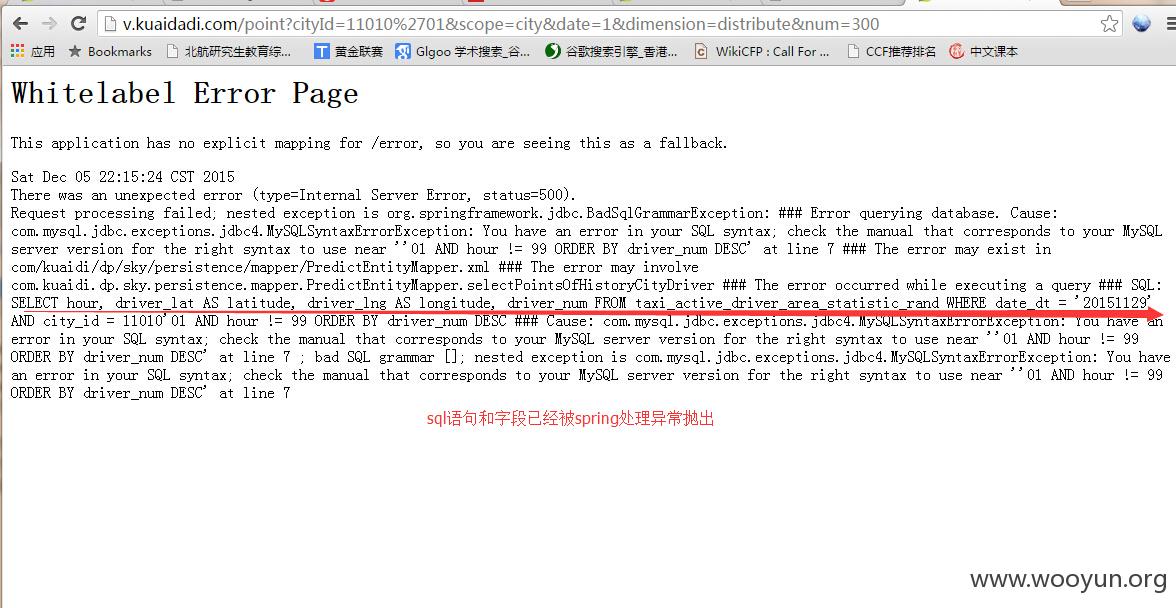

但是系统明显没有对请求参数进行处理。对cityId进行sql注入测试时,http://v.kuaidadi.com/point?cityId=11010%2701&scope=city&date=1&dimension=distribute&num=300 系统使用spring会抛出异常全部内容,暴露内部表结构。

此外,其他接口和字段请求时,系统也未进行任何参数处理(类型校验、过滤等),全靠spring抛出异常。

漏洞证明:

修复方案:

对请求参数进行过滤和异常处理,逻辑完善。

版权声明:转载请注明来源 孔舞风@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-04 17:30

厂商回复:

THX

最新状态:

暂无