漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099931

漏洞标题:真爱梦想ElasticSearch Groovy命令执行漏洞

相关厂商:真爱梦想

漏洞作者: her0ma

提交时间:2015-03-09 17:52

修复时间:2015-04-23 17:52

公开时间:2015-04-23 17:52

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

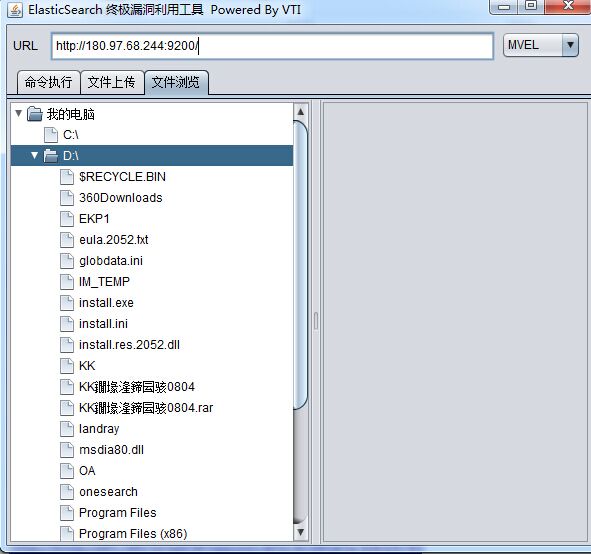

还是ElasticSearch Groovy命令执行漏洞。

详细说明:

真爱梦想是由金融机构和上市公司的专业管理人员发起和运营的公益组织,致力于推动中国的素质教育发展。2008年8月14日,经上海市民政局批准,注册成立为"上海真爱梦想公益基金会"。其前身是于2007年10月在香港注册成立的 真爱•梦想中国教育基金有限公司

官网:http://www.adream.org/

存在漏洞的服务器URL为:

http://180.97.68.244:9200/,如图:

漏洞证明:

修复方案:

修复建议可以参考如下:

http://www.elasticsearch.org/blog/elasticsearch-1-4-3-and-1-3-8-released/

版权声明:转载请注明来源 her0ma@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝