漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099802

漏洞标题:中兴某站设计缺陷泄露用户信息

相关厂商:中兴通讯股份有限公司

漏洞作者: 深度安全实验室

提交时间:2015-03-09 14:47

修复时间:2015-04-23 14:48

公开时间:2015-04-23 14:48

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-09: 厂商已经确认,细节仅向厂商公开

2015-03-19: 细节向核心白帽子及相关领域专家公开

2015-03-29: 细节向普通白帽子公开

2015-04-08: 细节向实习白帽子公开

2015-04-23: 细节向公众公开

简要描述:

突然发现这个地方居然有问题~

详细说明:

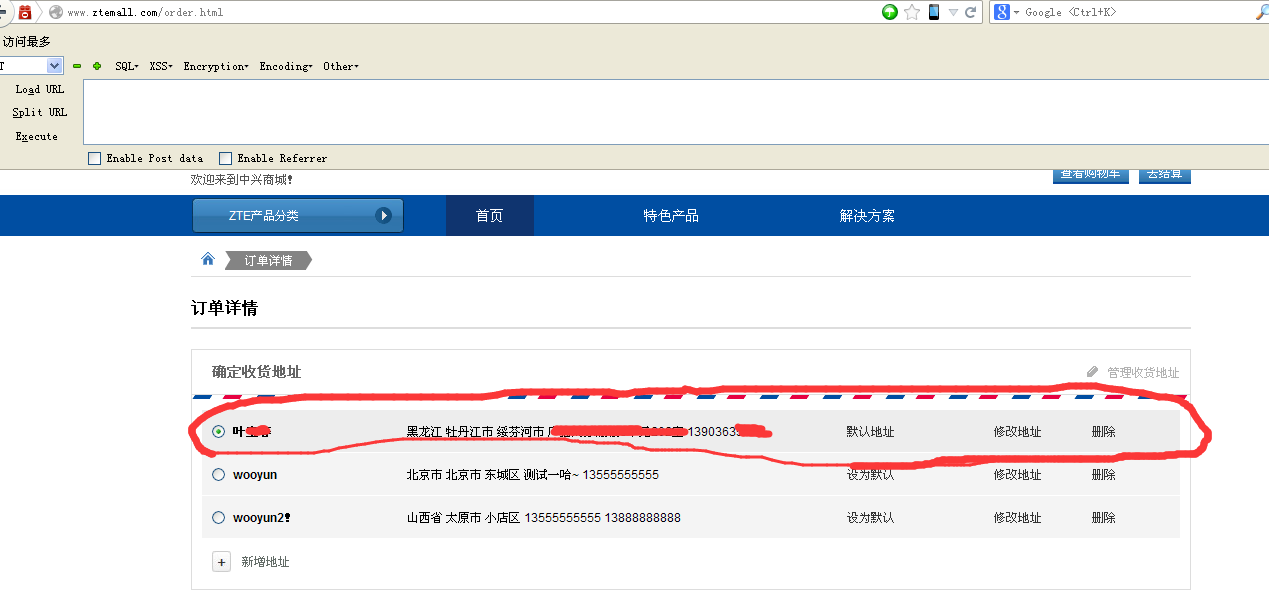

中兴商城,看了一下,主要是以卖大型路由交换设备为主的网站,可以越权访问所有用户的收货信息(姓名,电话,住址)信息~。

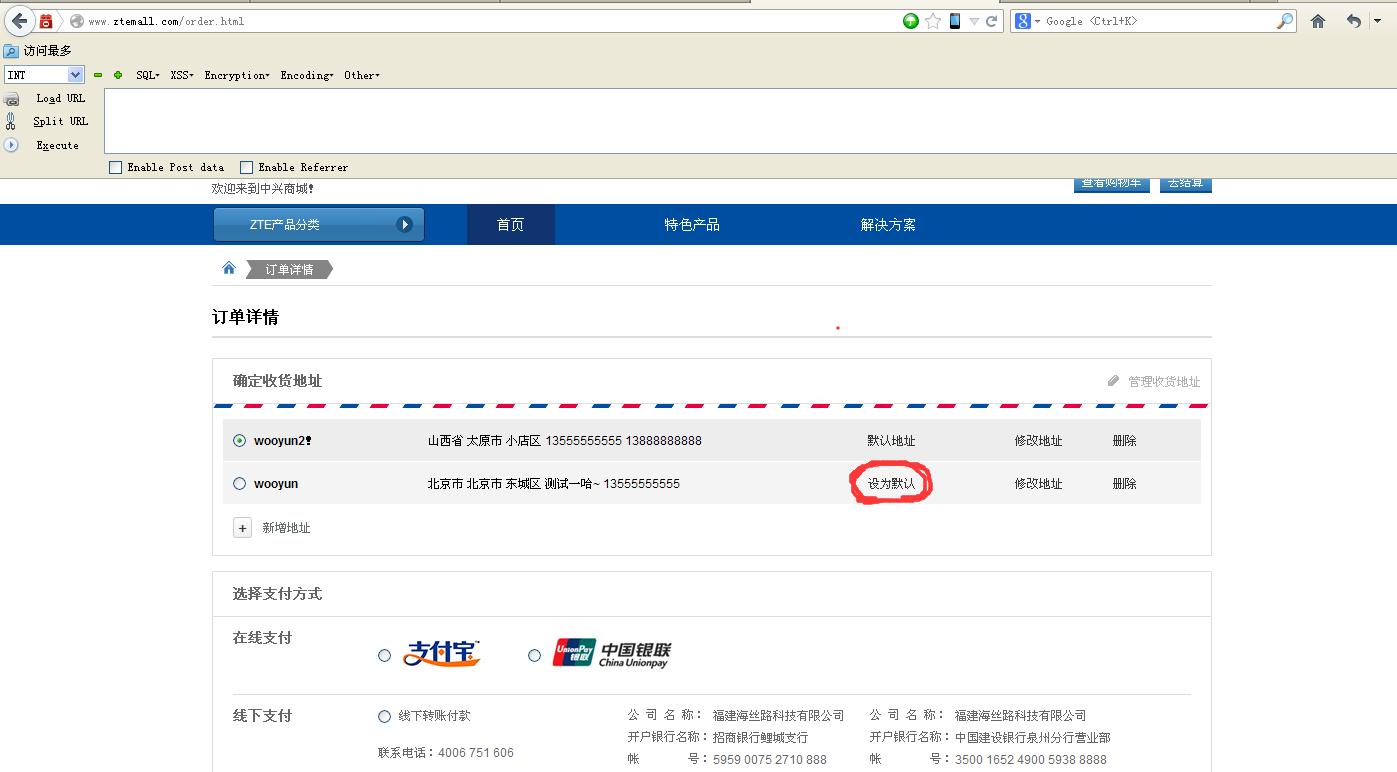

#1, 首先去购买商品,然后提交订单,生成订单详情页面,然后添加收货地址,注意这里要添加2个收货地址,因为如果只有一个收货地址的话,他就是默认地址。如果有2个地址,就有将第二个地址设置成默认地址的选项,就是此处有问题~。其他地方测试了貌似没问题。。

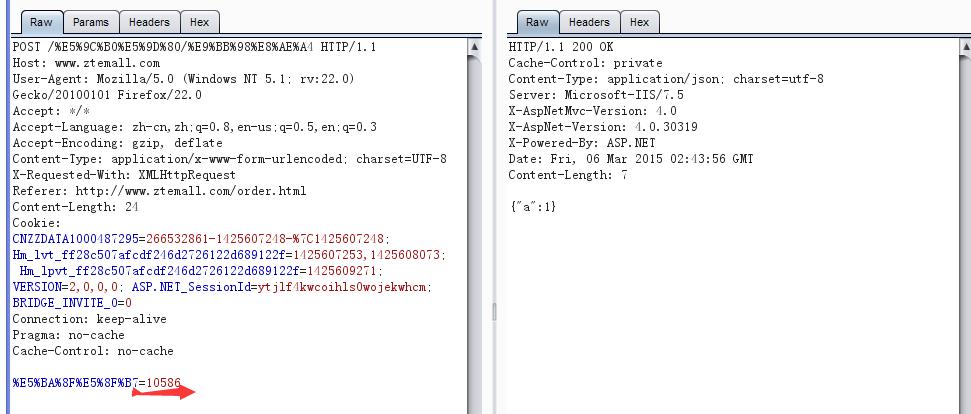

#2,如上图所示,将wooyun设置为默认地址,然后抓包并且执行,{"a":1}表示执行成功:

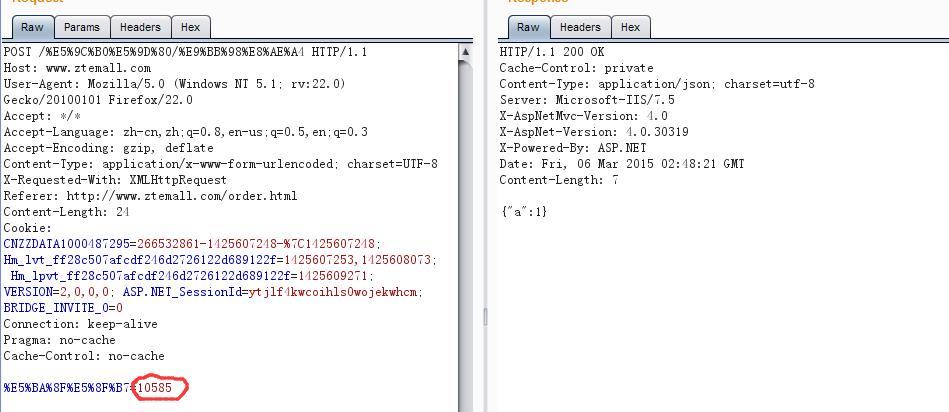

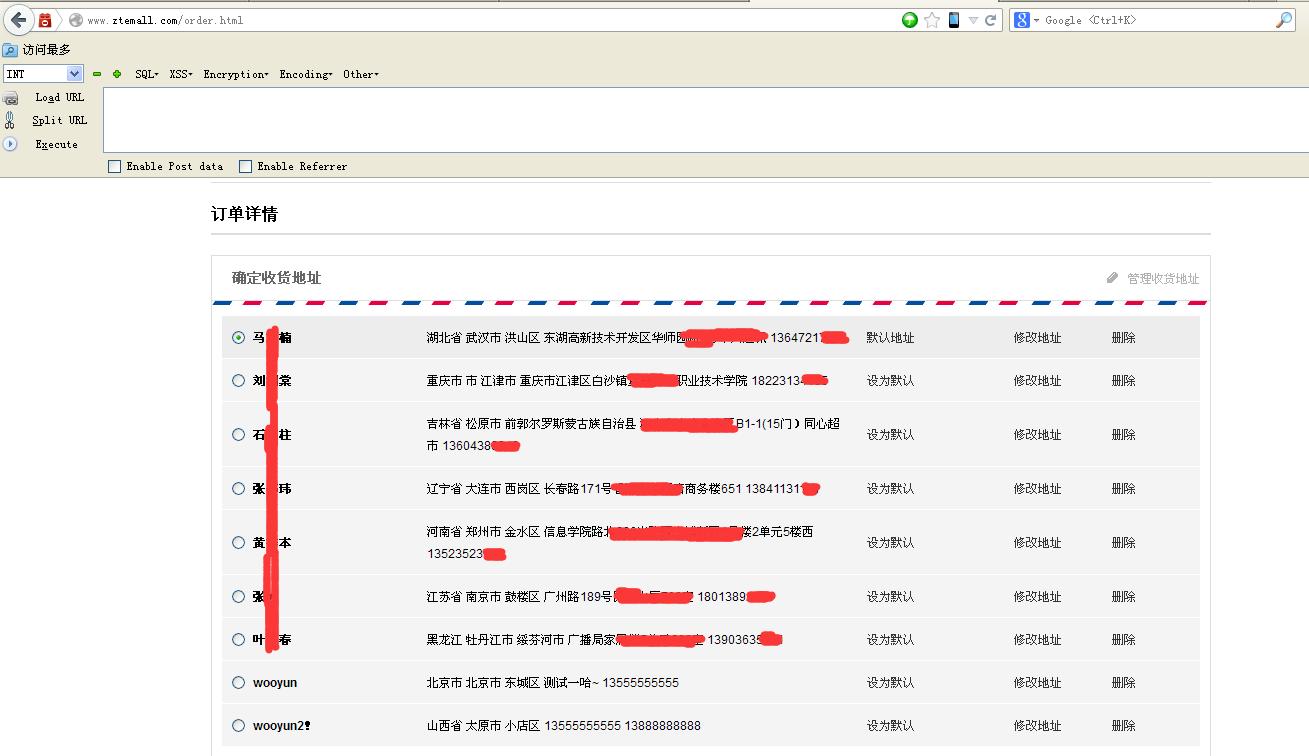

#3,遍历上面抓取到的HTTP消息中的id(%E5%BA%8F%E5%8F%B7),就可以获取其他人的信息:

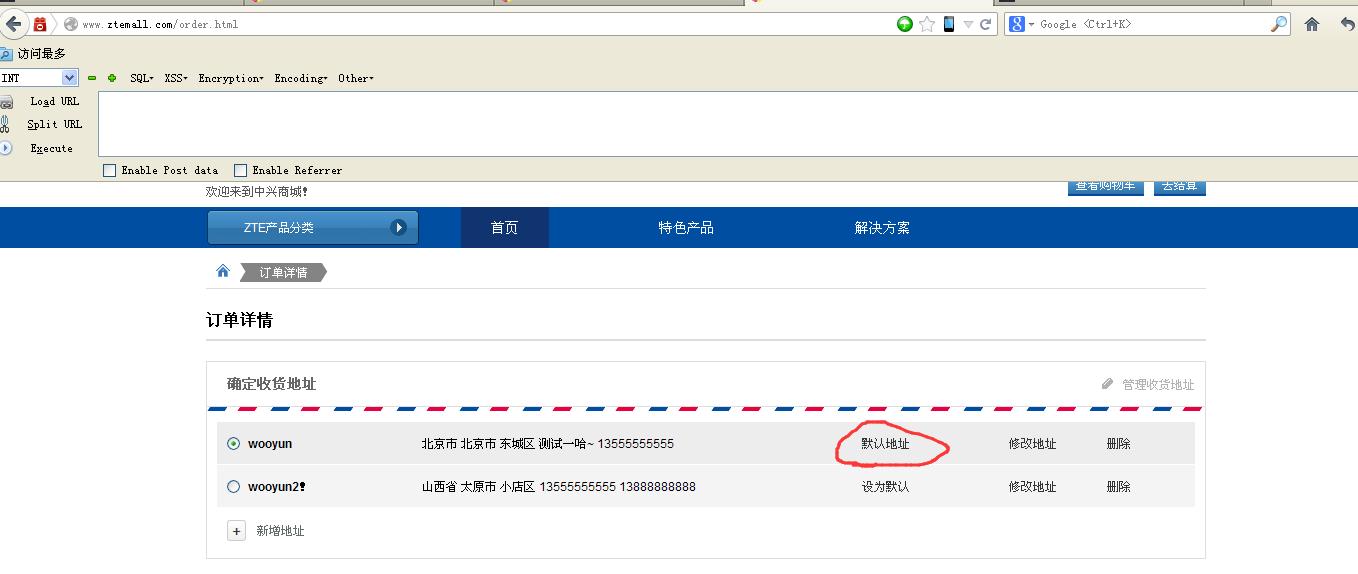

发送其他id请求:

刷新订单详情页,多了一个收货地址:

多刷几个试试:

漏洞证明:

修复方案:

版权声明:转载请注明来源 深度安全实验室@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-03-09 17:10

厂商回复:

感谢~

最新状态:

暂无