漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099684

漏洞标题:一起飞奇葩漏洞可直接Getshell(涉及支付业务)

相关厂商:yiqifei.com

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-03-05 16:38

修复时间:2015-03-06 14:32

公开时间:2015-03-06 14:32

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-05: 细节已通知厂商并且等待厂商处理中

2015-03-06: 厂商已经确认,细节仅向厂商公开

2015-03-06: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

人这一辈子会遇到很多自己无可奈何又无能为力的事情,很多时候只能默默的选择接受这样的命运,即使心中百般的不愿意,但是依然没有任何的能力改变一切!

详细说明:

本次纯属检测漏洞 未对数据进行任何破坏 与 修改

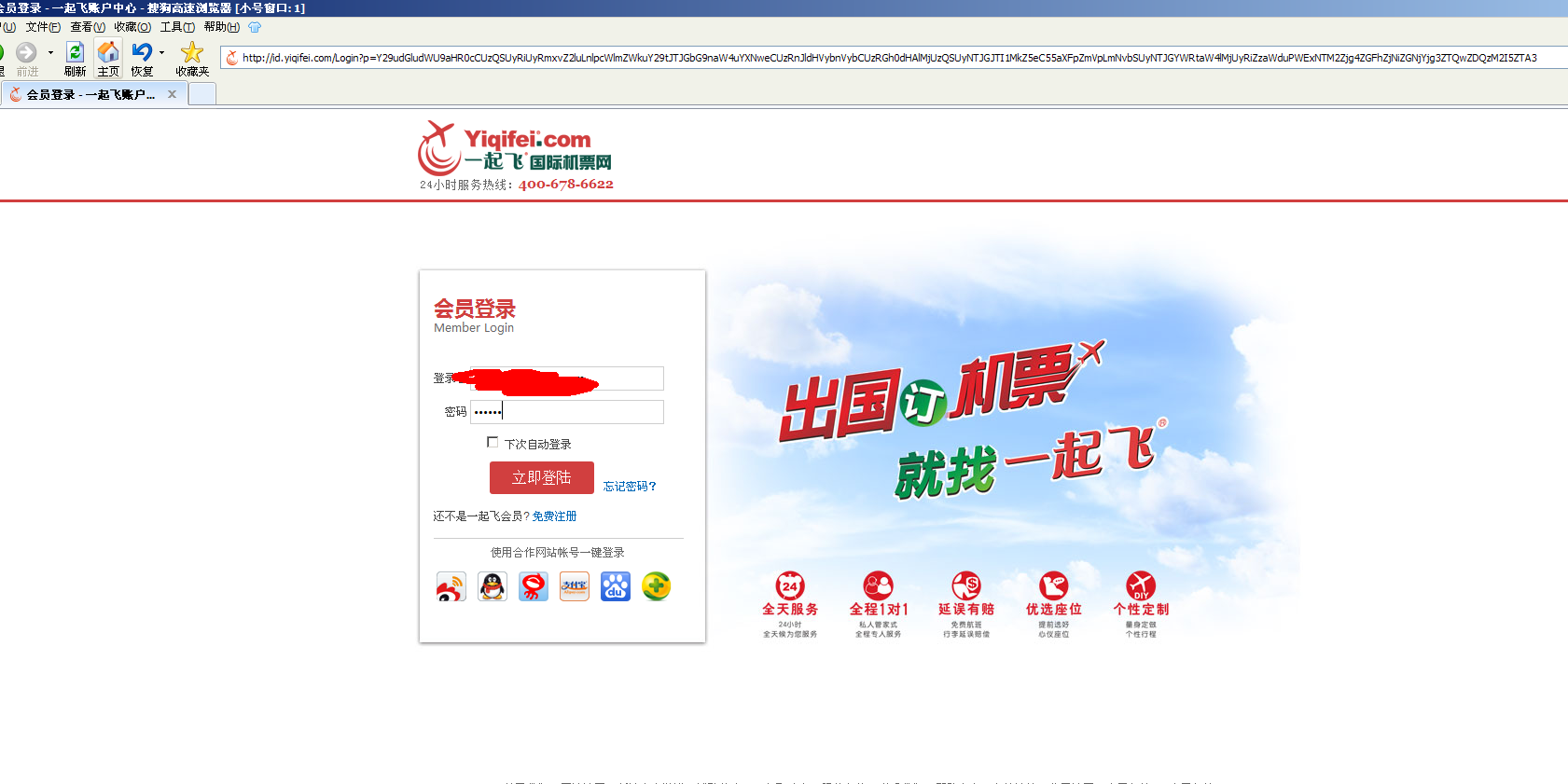

首先在浏览器里输入 http://yx.yiqifei.com

会提示你登录 这里随便注册一个帐号然后登录就行了

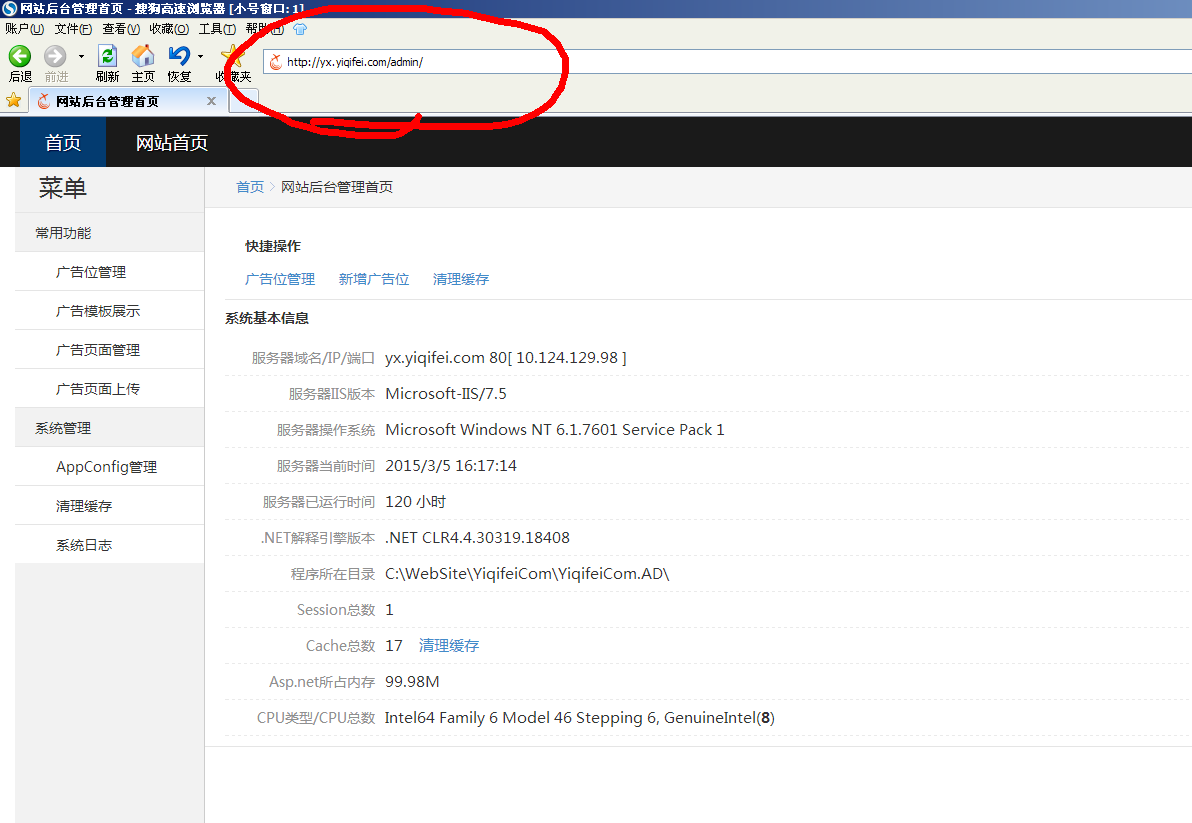

登录后 会跳转到 广告管理页面 这里其实就是 越权了 广告位只有管理员才能添加吧

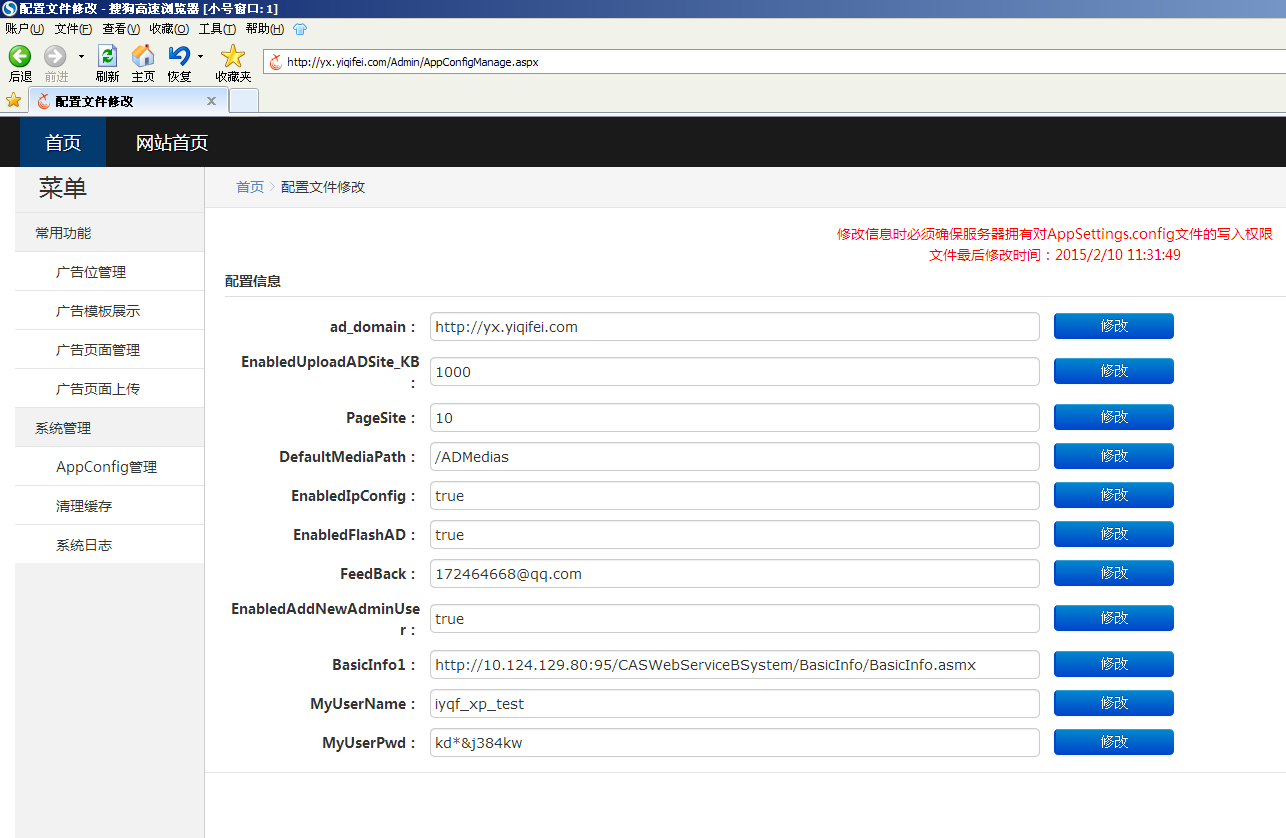

网站信息一览无遗 当然 这里不是重点 下面我们就开始 将webshell上传

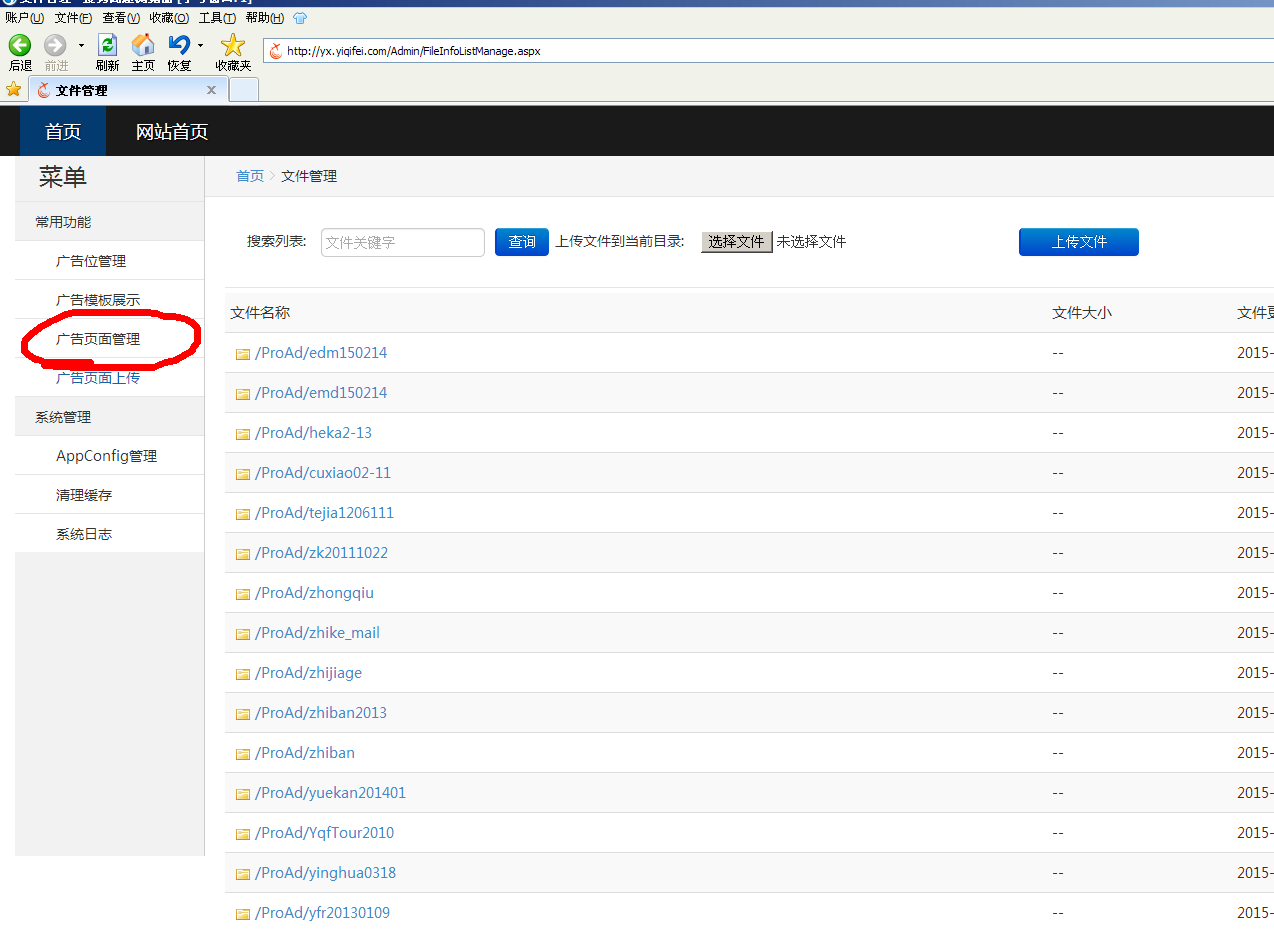

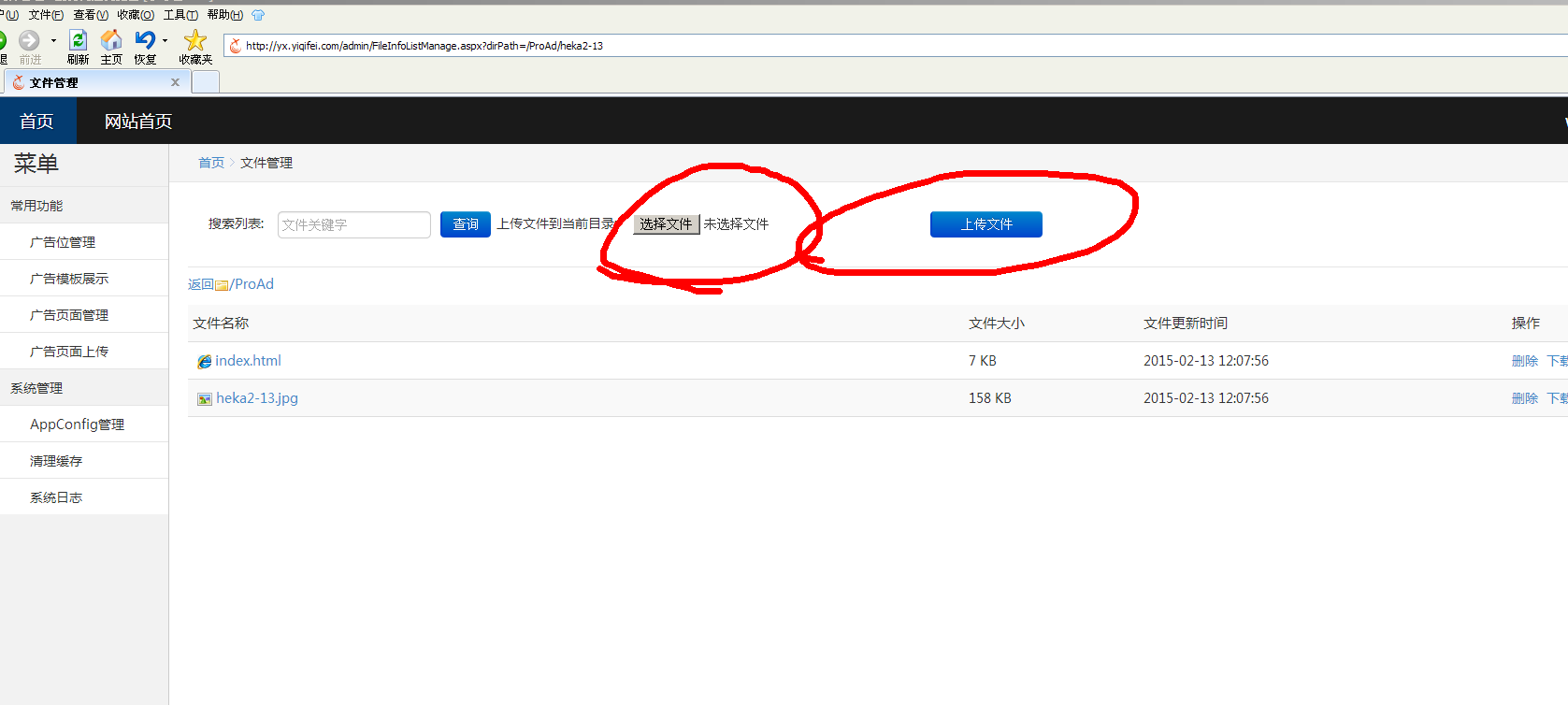

我们点击广告页面管理 然后随便点一个文件夹

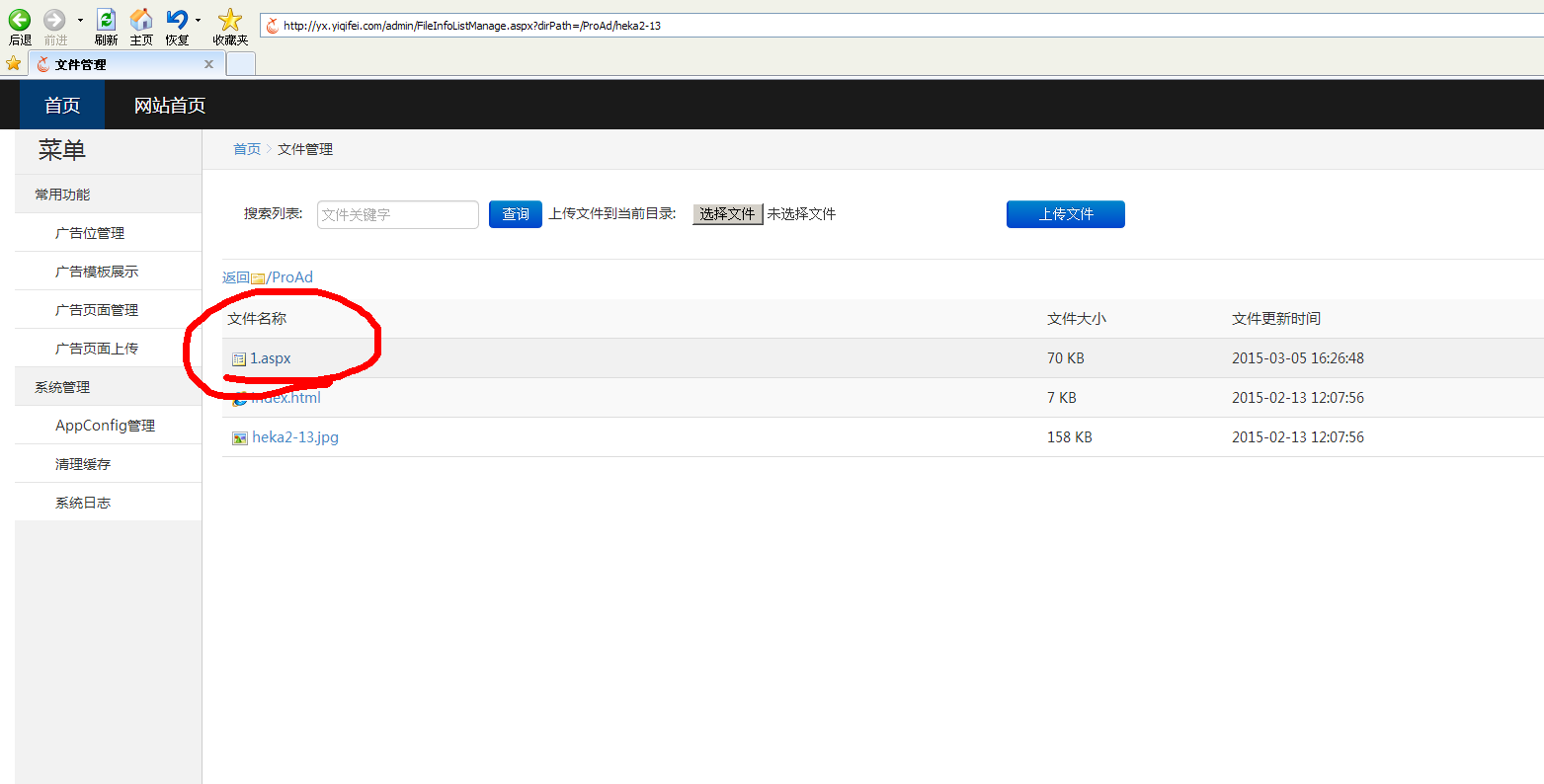

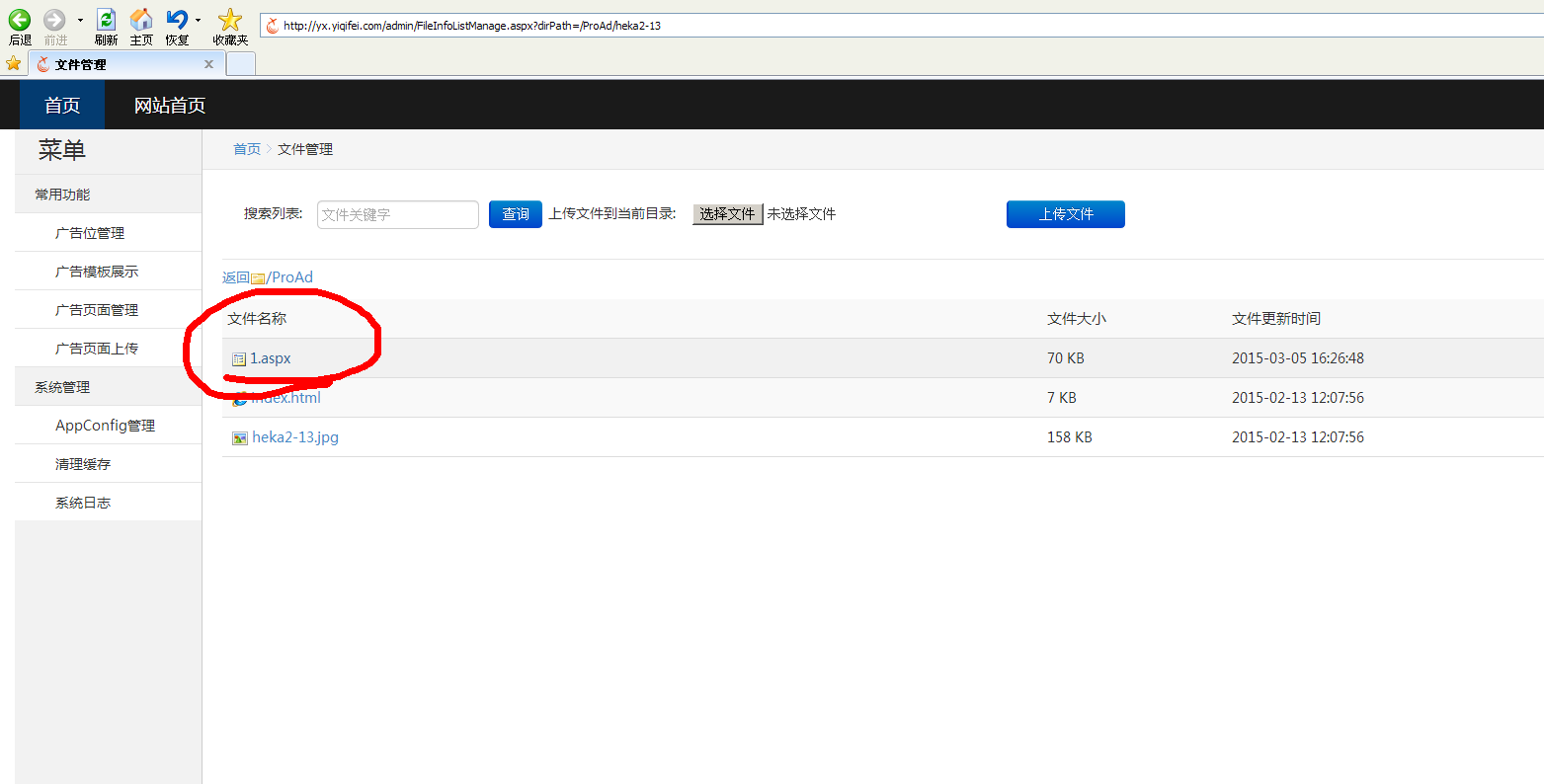

因为我这里没有 aspx 的一句话木马 只有 aspx 的webshell 这里就上传个 webshell 吧

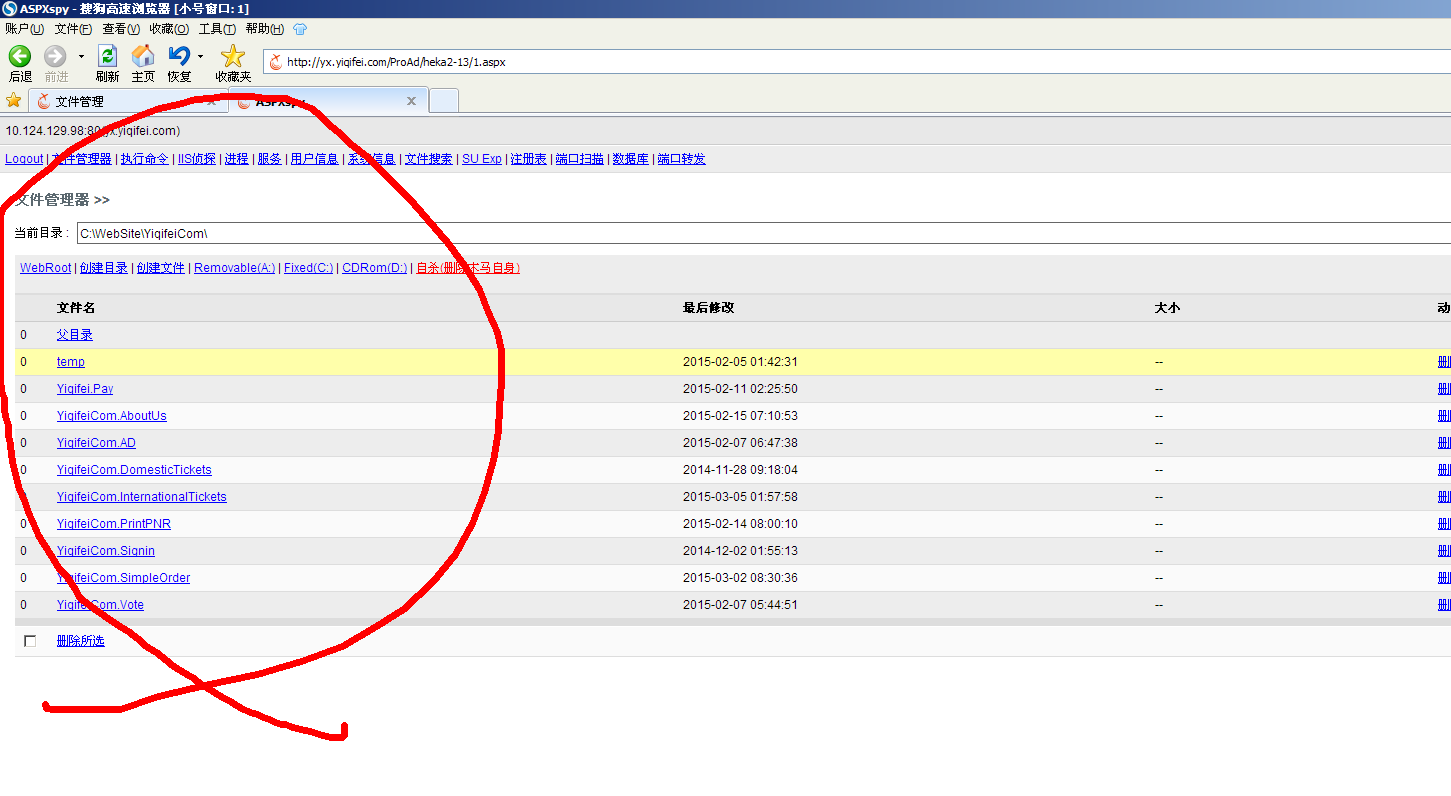

成功上传 我们点击 1.aspx 进入 webshell

漏洞证明:

修复方案:

这个漏洞危害不小

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-03-06 10:44

厂商回复:

确认,非常感谢。

最新状态:

2015-03-06:已修复。@天地不仁 以万物为刍狗,非常感谢!!!请私信联系方式,有礼物奉上。

2015-03-06:感谢关注,漏洞已修复。