漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098873

漏洞标题:海航集团某安全资讯平台弱口令(安全检测平台+日志宝)

相关厂商:hnagroup.com

漏洞作者: Vig0r

提交时间:2015-03-01 10:49

修复时间:2015-04-15 10:50

公开时间:2015-04-15 10:50

漏洞类型:服务弱口令

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-01: 细节已通知厂商并且等待厂商处理中

2015-03-03: 厂商已经确认,细节仅向厂商公开

2015-03-13: 细节向核心白帽子及相关领域专家公开

2015-03-23: 细节向普通白帽子公开

2015-04-02: 细节向实习白帽子公开

2015-04-15: 细节向公众公开

简要描述:

站长升职了,一个废弃的平台

详细说明:

域名:

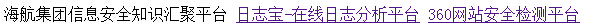

海航集团信息安全知识汇聚平台

看似平淡无奇,其实暗藏玄机

扫描了一下,居然有wordpress

里面的信息已经2年没有更新了,应该是内部使用的,主要内容是转载信息安全有关的文章

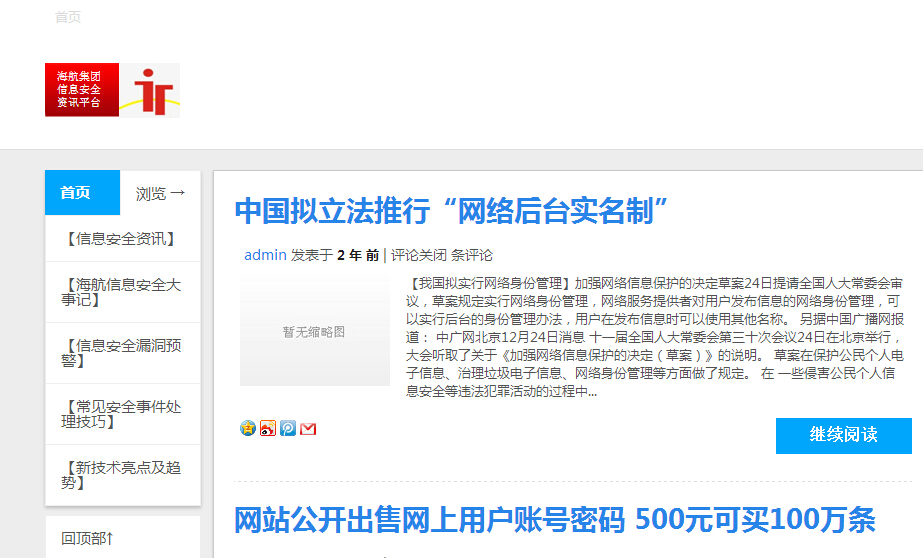

用户有admin,root,hnaer

分别测试了一下密码 admin,root没有爆出来

hnaer存在弱口令“1234qwer”

在这个跳转地址提交

登陆后

权限较低 只能编辑文章

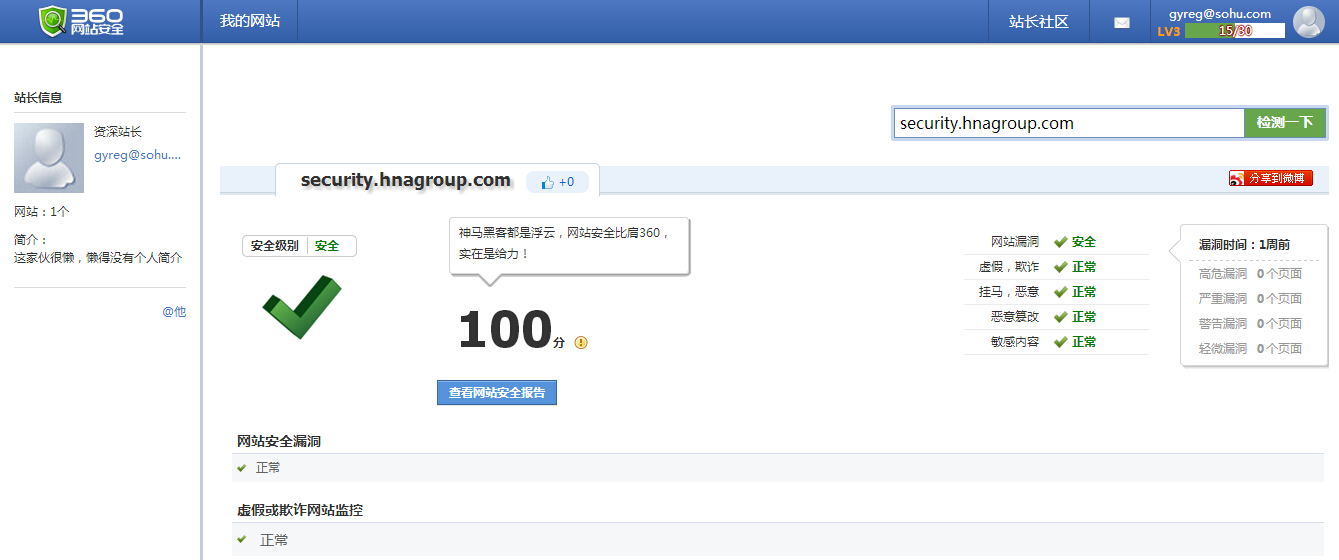

http://security.hnagroup.com/网站360安全检测平台 http://webscan.360.cn/index/checkwebsite/url/security.hnagroup.com 暴露了站长邮箱

[email protected] 同样密码还是和wordpress相同 进来看看

同样还有日志宝:

2013年以后就没有更新了

漏洞证明:

修复方案:

不用就下线吧

版权声明:转载请注明来源 Vig0r@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-03-03 08:53

厂商回复:

谢谢,我们会立即组织人员修复。

最新状态:

暂无