漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098088

漏洞标题:瑞丽网某分站漏洞导致getshell

相关厂商:rayli.com.cn

漏洞作者: BadCat

提交时间:2015-02-24 11:16

修复时间:2015-03-03 09:00

公开时间:2015-03-03 09:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-24: 细节已通知厂商并且等待厂商处理中

2015-03-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

63W妹子信息泄露

详细说明:

由于瑞丽网的化妆品分站 (hzp.rayli.com.cn) 存在Nginx 的解析漏洞,所以可以导致GetShell

我试过各种方法,上传图片马,但图片一直被加水印,到最后一句话代码都消失了....

到最后发现到一个地方可以上传swf文件, 而swf文件没有对文件内容进行检查,就直接把带代码的swf上传上去,然后运行 http://hzp.rayli.com.cn/datas/uploadimage/2015-02/20/flash/blahblah.swf/a.php ,php代码成功执行.

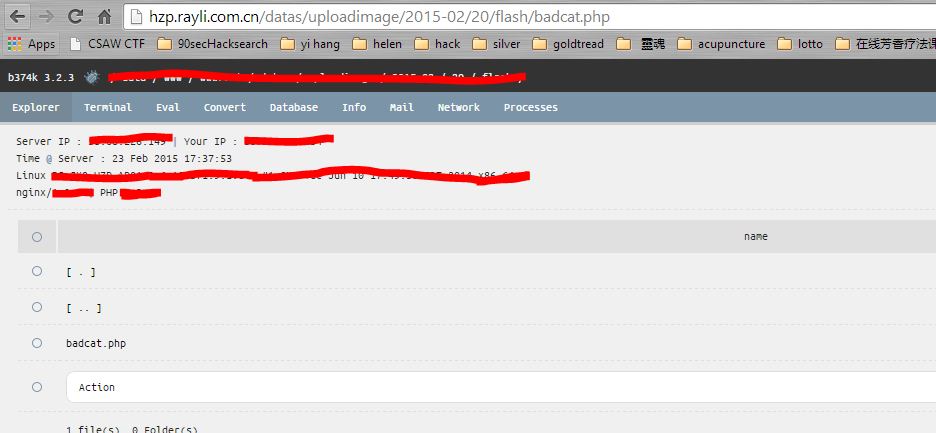

最后得到一个b374k的shell

过后看了配置文件,连接了mysql,得到妹子信息大概有63W条, 这泄露出去可不得了呀....(化妆品试用这些的数据)

漏洞证明:

都在上面了

http://hzp.rayli.com.cn/datas/uploadimage/2015-02/20/flash/badcat.php

修复方案:

修复nginx的解析漏洞

版权声明:转载请注明来源 BadCat@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-03 09:00

厂商回复:

最新状态:

2015-03-03:正在跟进处理