漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096176

漏洞标题:敏感信息泄露:t00ls引发的血案-导致通天下科技有限公司的内网和您的新网拜拜

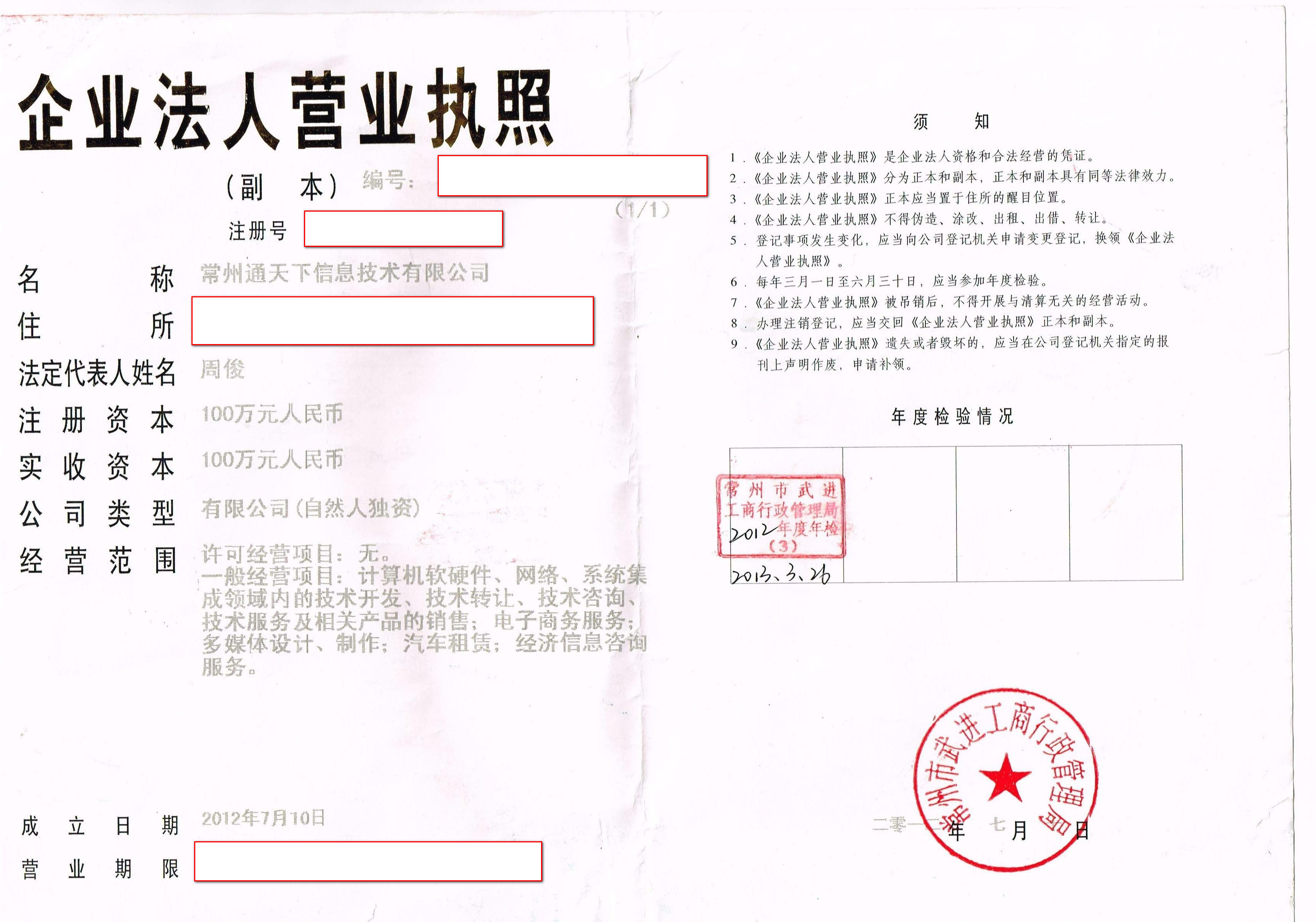

相关厂商:通天下科技有限公司

漏洞作者: gsong

提交时间:2015-02-10 17:08

修复时间:2015-03-27 17:10

公开时间:2015-03-27 17:10

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

【我是来获取邀请码的】--在我看t00ls域名劫持分析文章的时候,文章里的http://www.xinnet.com/history.txt 我发现新网是使用xinnetmis,所以我去百度,谷歌,github上搜索看有没有可以利用的信息,发现github 上有通天下科技有限公司老总的账号和密码

详细说明:

漏洞证明:

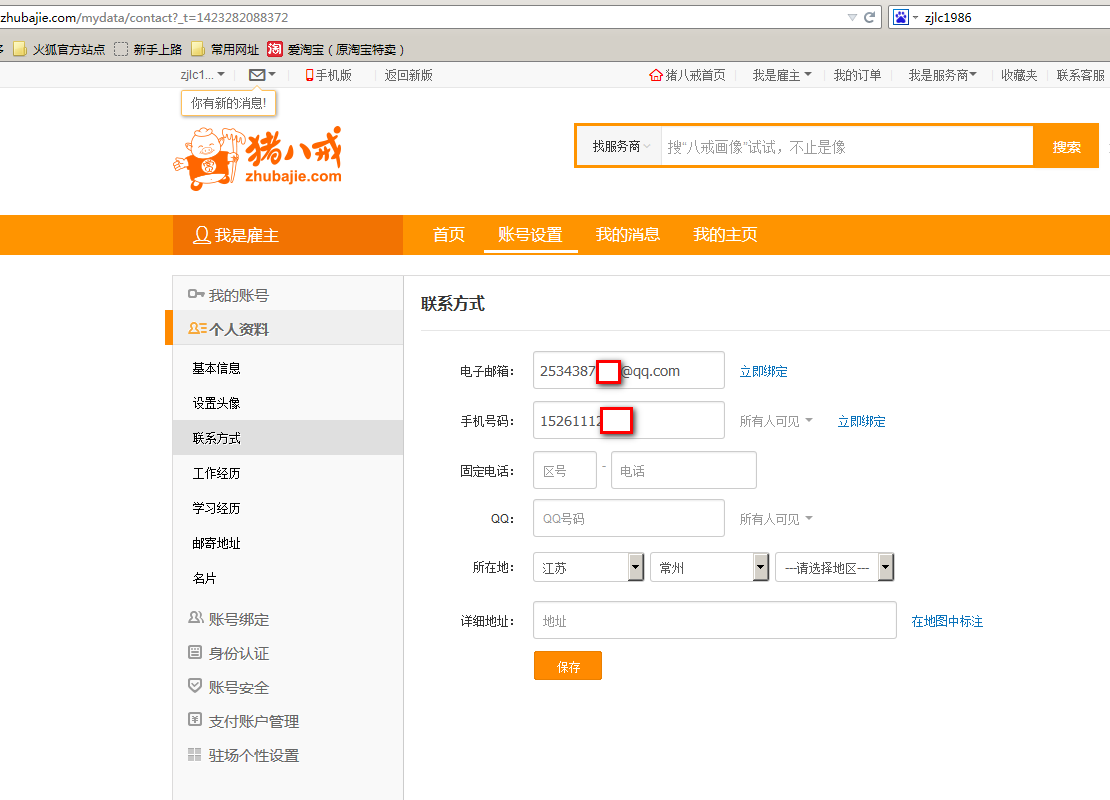

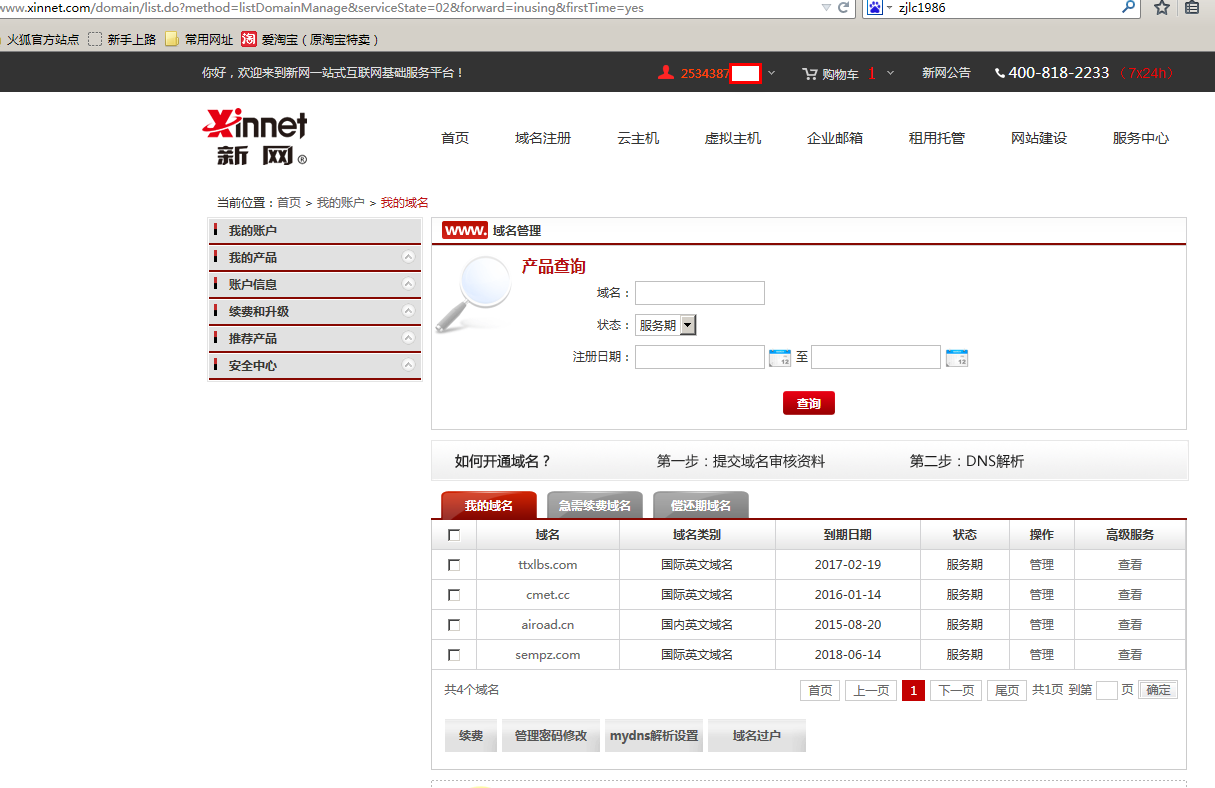

新网的

http://www.xinnet.com/index.html

用户名 zjlc1986 密码 531098***

炎黄:

61.160.247.37:3314

531098*****

备案

用户名 zjlc1986

密码531098***

万网

hi34115***@aliyun.com 密码 531098***

电话:15261112***

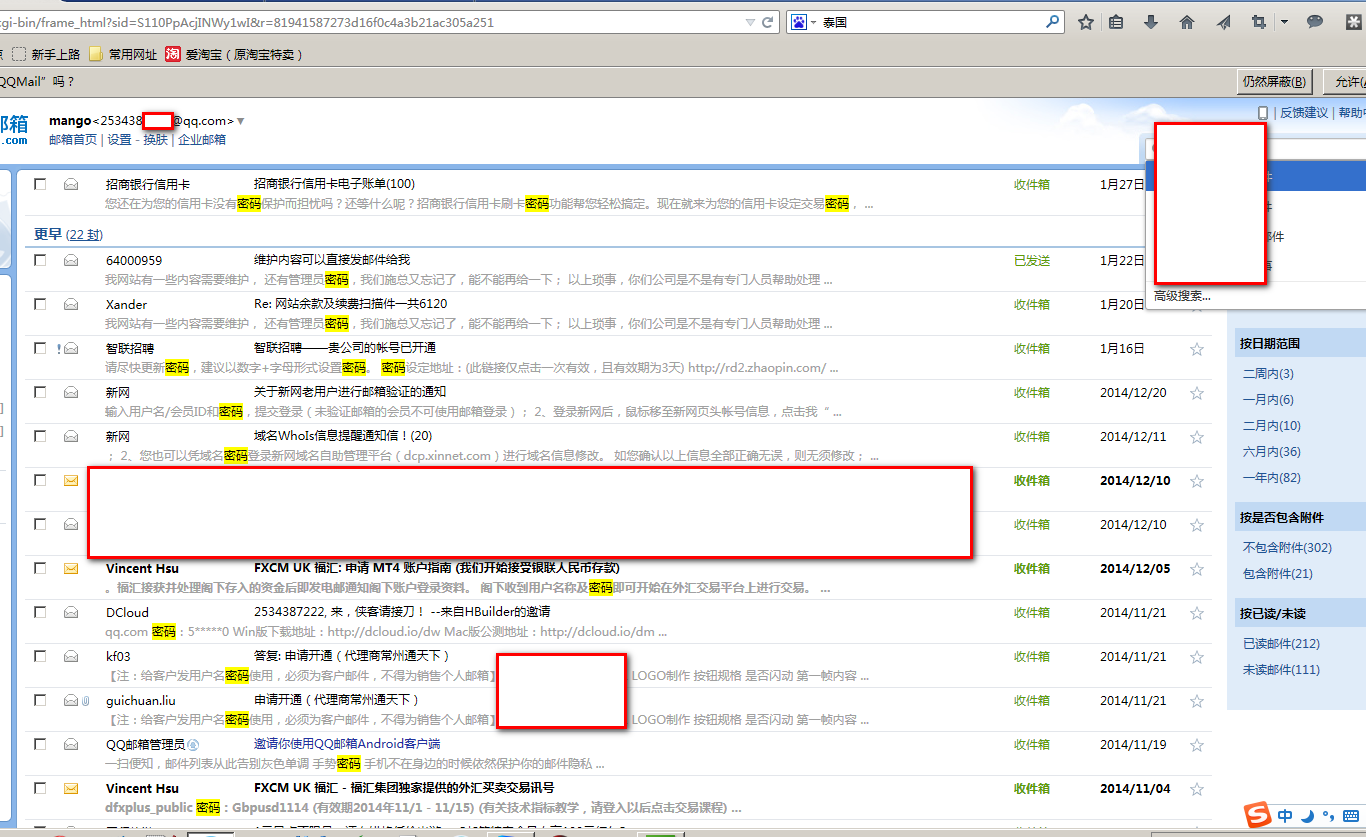

邮箱:2534387***@qq.com

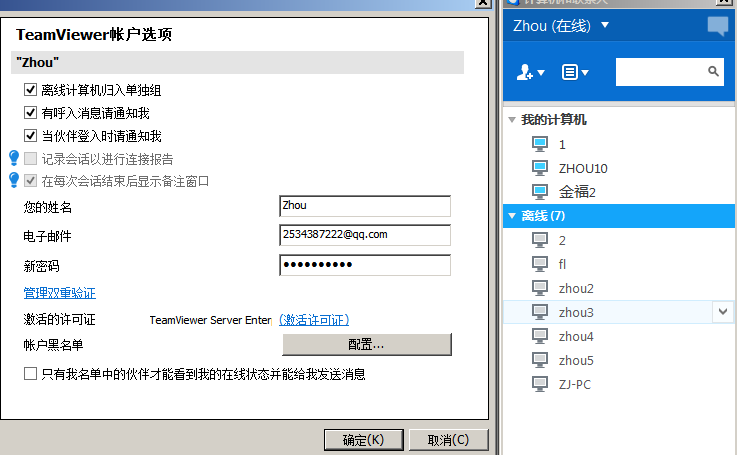

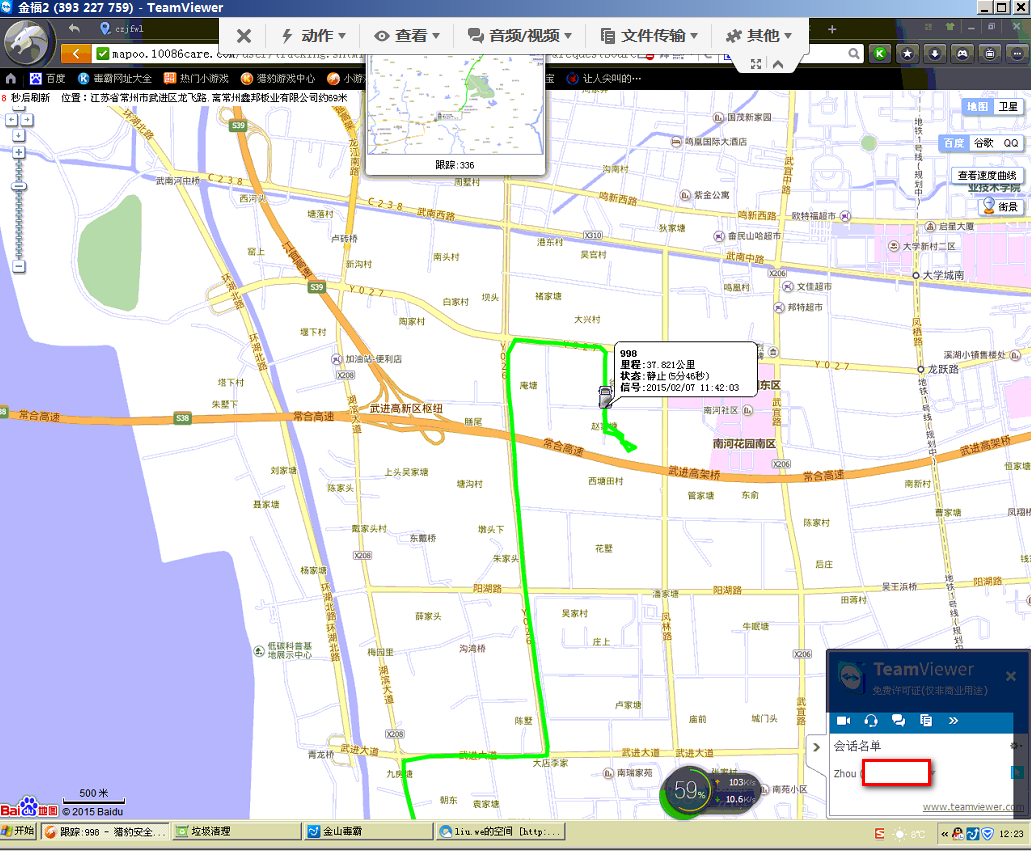

不要忘了还有你的 Teamviewer

修复方案:

版权声明:转载请注明来源 gsong@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝