漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096077

漏洞标题:安徽省某信息管理系统存在漏洞导致其16个市百万低保人口信息分享

相关厂商:安徽省民政厅

漏洞作者: 路人甲

提交时间:2015-02-06 19:14

修复时间:2015-03-23 19:16

公开时间:2015-03-23 19:16

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-06: 细节已通知厂商并且等待厂商处理中

2015-02-11: 厂商已经确认,细节仅向厂商公开

2015-02-21: 细节向核心白帽子及相关领域专家公开

2015-03-03: 细节向普通白帽子公开

2015-03-13: 细节向实习白帽子公开

2015-03-23: 细节向公众公开

简要描述:

多处站点已发现被shell痕迹

详细说明:

安徽省城乡医疗救助和优抚医疗补助信息管理系统大多配置不当,存在目录遍历,导致其16个市百万低保人口隐私信息泄露。

由于是服务器配置问题,不知道算不算通用,所以就当普通的事件来提交吧。

危害严重,求个大厂商可好!

http://www.ahmzyf.com/

用户涉及安徽省16个市区及其下各县区,普遍存在服务器配置问题

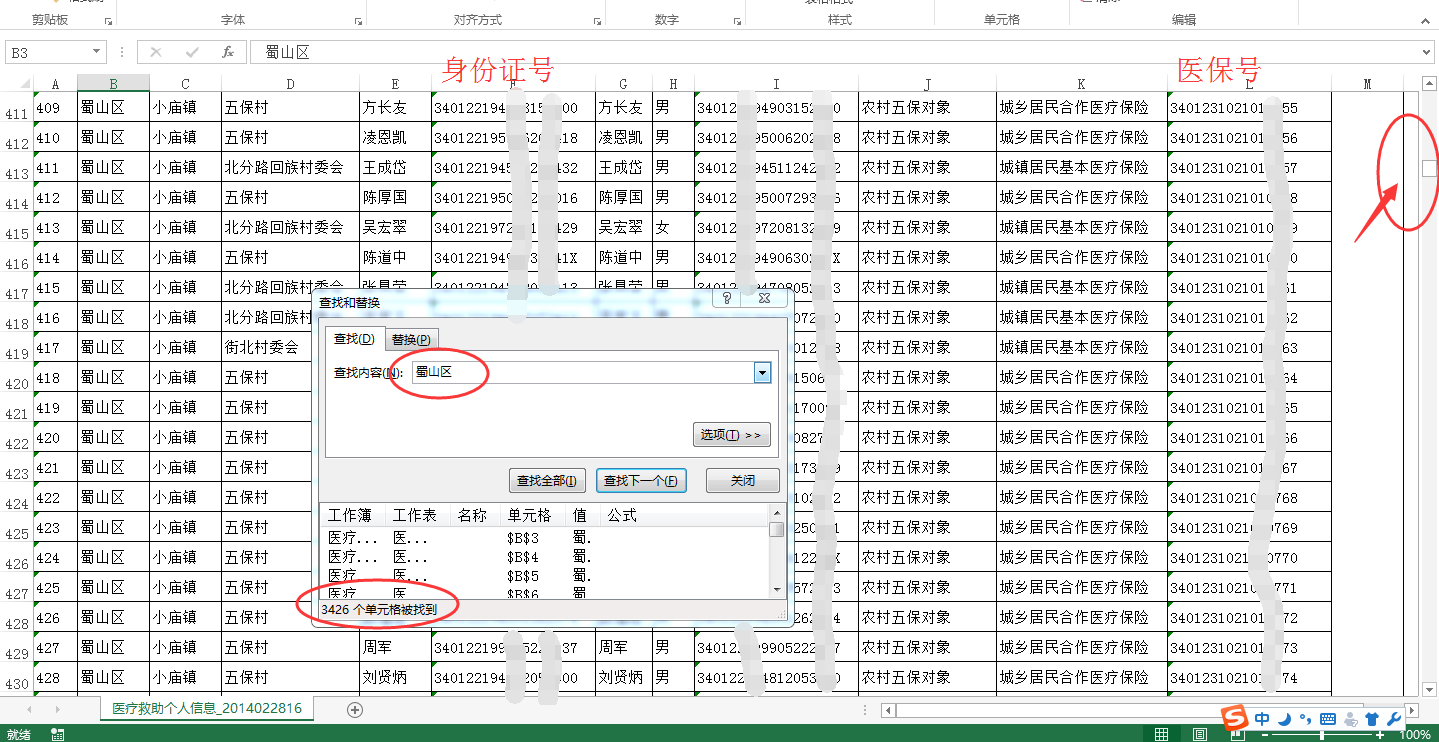

拿合肥市蜀山区的看一下泄露数据量:

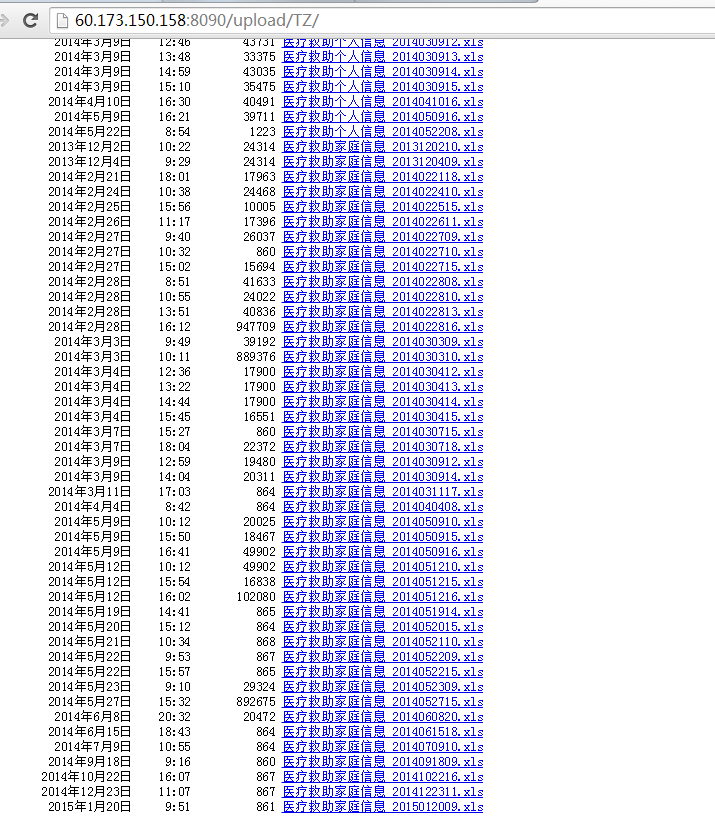

http://60.173.150.158:8090/upload/TZ/

共64条医疗救助家庭信息记录

打开一个看一下

3426条信息记录,包括县区,乡镇,村子,姓名,身份证,医保号等。

64*3426=219264

平均往少的算也有五万人口吧。这只是一个小县区下的一个小镇子。

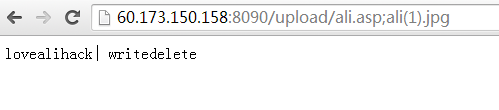

系统下用的FCKeditor,存在上传漏洞,上面好多马在跑,shell痕迹

http://60.173.150.158:8090/upload/ali.asp;ali(1).jpg

只贴了上面6个市区存在目录遍历的URL,剩下的10个市请自行查找了。。

漏洞证明:

如上。

下载作为危害演示的数据已经删除。

修复方案:

目录限制访问权限。

FCKeditor的漏洞联系厂家升级打补丁。

系统查杀下服务器上的shell木马。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2015-02-11 14:00

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给安徽分中心,由安徽分中心后续协调网站管理单位处置。

最新状态:

暂无