漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095280

漏洞标题:某互联免费获取任意产品(非支付漏洞)

相关厂商:美橙互联

漏洞作者: Cdreamy

提交时间:2015-02-03 09:47

修复时间:2015-03-20 09:48

公开时间:2015-03-20 09:48

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-03: 细节已通知厂商并且等待厂商处理中

2015-02-03: 厂商已经确认,细节仅向厂商公开

2015-02-13: 细节向核心白帽子及相关领域专家公开

2015-02-23: 细节向普通白帽子公开

2015-03-05: 细节向实习白帽子公开

2015-03-20: 细节向公众公开

简要描述:

我自横刀向天笑,去留肝胆两昆仑。

我是一个中二的初二学生~

详细说明:

是这样滴=A=这几天在研究网络验证,买了一套飘零网络验证

因为之前域名没备案 所以之前用的是香港免备案空间

现在备案了 换北京BGP多线 还是用的美橙互联的空间

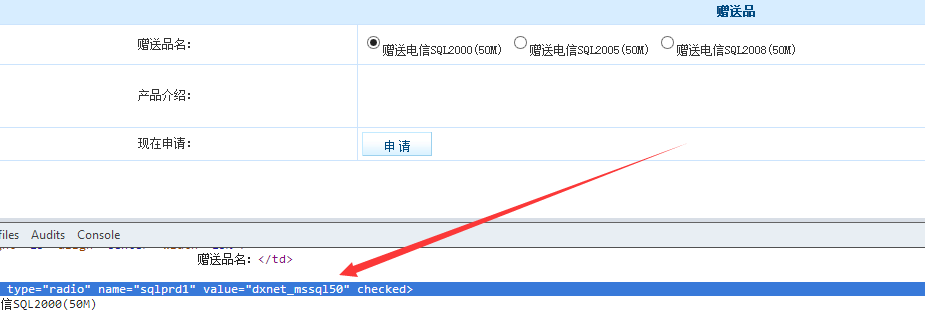

然后获取MSSQL赠品的时候 顺手看了一下审查元素。发现了产品的问题

然后就抱着试一试的心态去修改了一下

修改为

然后喜闻乐见

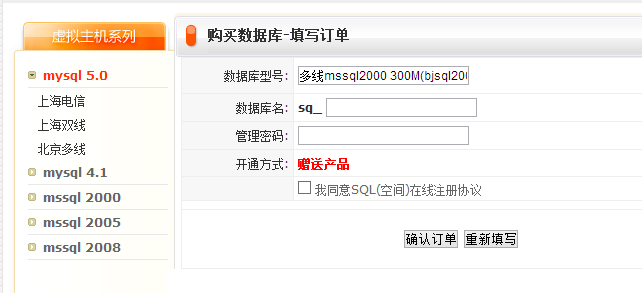

发现地址栏如下:

其中********是产品主机名 dxnet_mssql150是产品编号

我们现在修改为cloud4

得到:

嗯嗒 就是这样

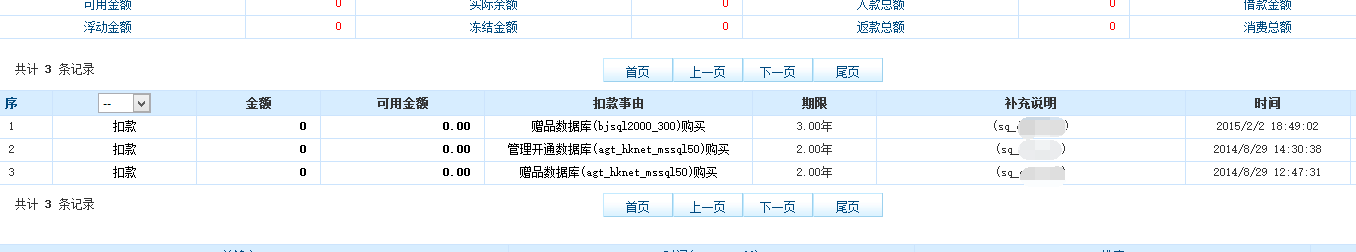

由于我需要数据库。。就用数据库来测试吧

膜拜我吧 只是顺手~

A.A 看在我交洞的份上 表收回了吧~

漏洞证明:

是这样滴=A=这几天在研究网络验证,买了一套飘零网络验证

因为之前域名没备案 所以之前用的是香港免备案空间

现在备案了 换北京BGP多线 还是用的美橙互联的空间

然后获取MSSQL赠品的时候 顺手看了一下审查元素。发现了产品的问题

然后就抱着试一试的心态去修改了一下

修改为

然后喜闻乐见

发现地址栏如下:

其中********是产品主机名 dxnet_mssql150是产品编号

我们现在修改为cloud4

得到:

嗯嗒 就是这样

由于我需要数据库。。就用数据库来测试吧

膜拜我吧 只是顺手~

A.A 看在我交洞的份上 表收回了吧~

修复方案:

你们比我更专业。。(学习其他洞主)

求礼物~~~~~~~~~~~~~

版权声明:转载请注明来源 Cdreamy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-02-03 10:20

厂商回复:

感谢提交,我们马上修复。

最新状态:

暂无