漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093266

漏洞标题:53kf某站getshell

相关厂商:53KF企业在线平台

漏洞作者: feng

提交时间:2015-01-21 23:44

修复时间:2015-03-07 23:46

公开时间:2015-03-07 23:46

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-21: 细节已通知厂商并且等待厂商处理中

2015-01-22: 厂商已经确认,细节仅向厂商公开

2015-02-01: 细节向核心白帽子及相关领域专家公开

2015-02-11: 细节向普通白帽子公开

2015-02-21: 细节向实习白帽子公开

2015-03-07: 细节向公众公开

简要描述:

好吧,看来不拿个shell你们是不会给20rank的。厂商是好人啊。

详细说明:

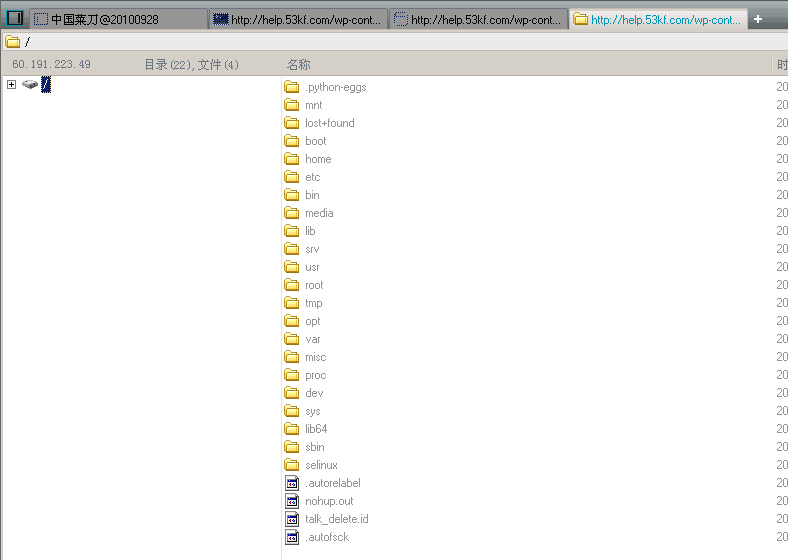

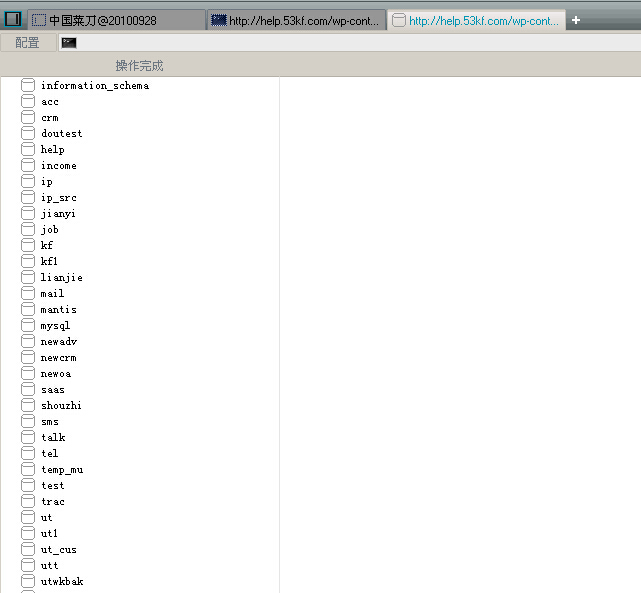

问题出在http://help.53kf.com/

这个站使用了WordPress系统。攻击手法相信大家都已经很清楚了,好吧,让我猜到了弱口令。

'user': '53kfadmin','password': '53kfadmin'

这个是管理员的账号,可以编辑插件和主题,顺利拿到了shell。

漏洞证明:

修复方案:

修改弱口令,降权,限制访问。总之你们更专业。

版权声明:转载请注明来源 feng@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-01-22 10:09

厂商回复:

非常感谢你对问题的反馈,我们已经紧急做了修复。此服务器是独立搭建了一套系统环境的已经弃用的环境。感谢提醒了我们对于系统历史遗留内容的重视,我们将会侧重去梳理这些方面的内容,谢谢

最新状态:

暂无